- После установки Dallos Lock не могу авторизоваться

- База знаний

- База знаний по категориям

- К предыдущему меню

- Dallas Lock 7.7 — Форум по вопросам информационной безопасности

- Dallas Lock 7.7 — Форум по вопросам информационной безопасности

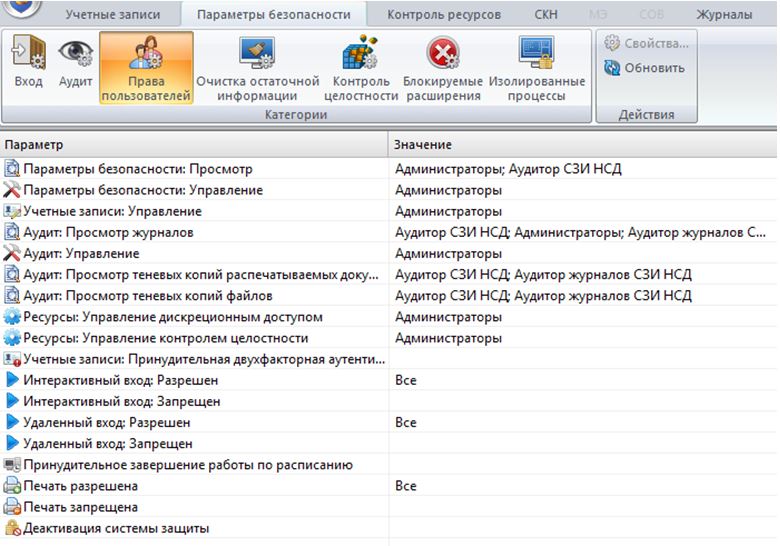

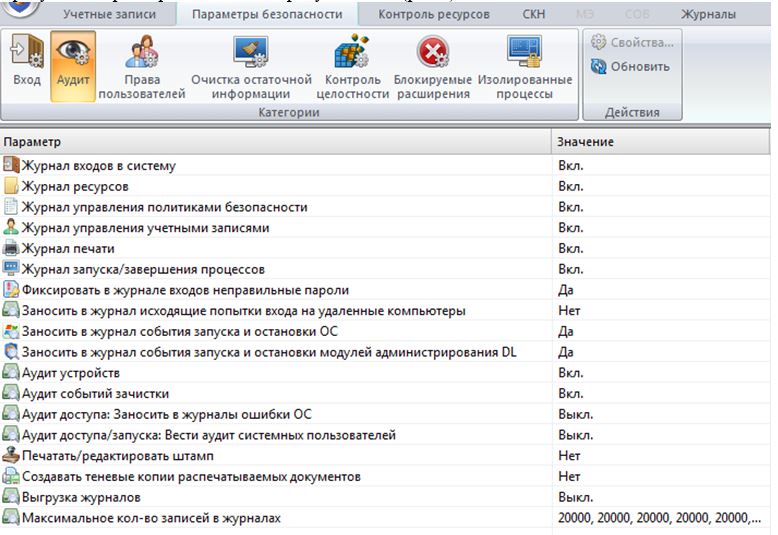

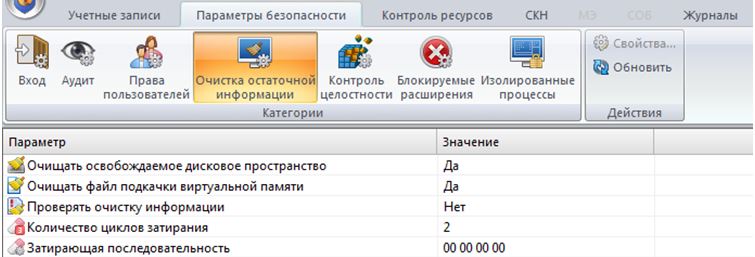

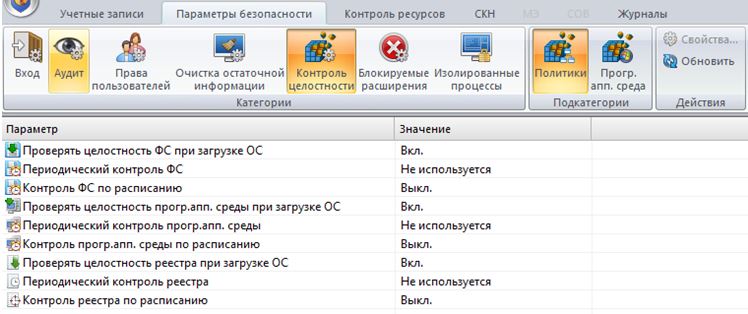

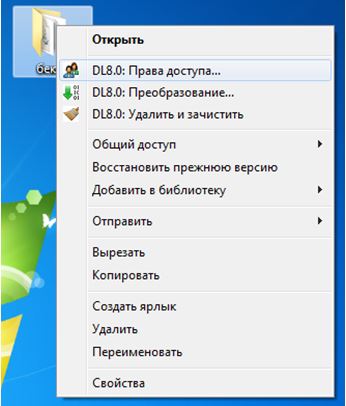

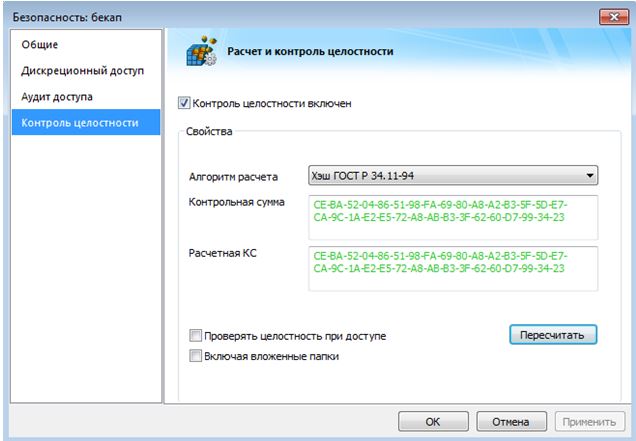

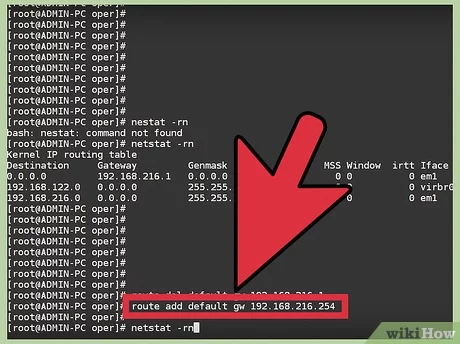

- Настройка СЗИ Dallas Lock версии 8-К

- Настройка СЗИ Dallas Lock версии 8-К

После установки Dallos Lock не могу авторизоваться

Синий экран после установки Dallas Lock’a

Всем доброго времени суток! Столкнулся с необходимостью установки СЗИ, было предложено установить.

HP Pavilion dr7 после падения включается куллер шумит 4раза пикает и моргают cap lock и num lock(после удара)

Помогите пожалуйста запустить,срочно нужна информация,подключаю к монитору непомагает,но раз 5 он.

После установки VipNet Client’a и Dallas Lock’a перестали запускаться некоторые программы

После установки VipNet Client’a и Dallas Lock’a перестали запускаться некоторые программы. .

Acer aspire 5552G-N974G64Mikk Проблема с Caps Lock, Num Lock, Scroll Lock

Вообщем у меня такая же проблемма https://www.cyberforum.ru/notebooks/thread552722.html .

Заказываю контрольные, курсовые, дипломные и любые другие студенческие работы здесь или здесь.

Помогите решить задачку на турбо си Выводить на экран в символическом виде состояние NUM LOCK.

Работа с клавиатурой (клавиши num lock, caps lock, scroll lock)

определить состояние статуса клавиш » num lock, caps lock,scroll lock » с отображением и их.

Не могу подключиться после установки Oracle 9.2

Помогите разобраться, пожалуйста. Задача: поставить сервер на новую машину. Заодно решено.

После установки 7-ки не могу настроить звук

ПРИВЕТ ВСЕМ! после установки 7-ки не могу настроить звук на компе звуковой платы нет , материнка.

После установки Windows, не могу открыть флешку

Доброго дня всем . Помогите пожалуйста с не большой проблемой в переустановке Виндовс. Суть.

База знаний

База знаний по категориям

К предыдущему меню

После установки Dallas Lock 8.0 на Windows 10 при авторизации в ОС отображается сообщение «Служба профилей пользователей препятствует входу в систему»

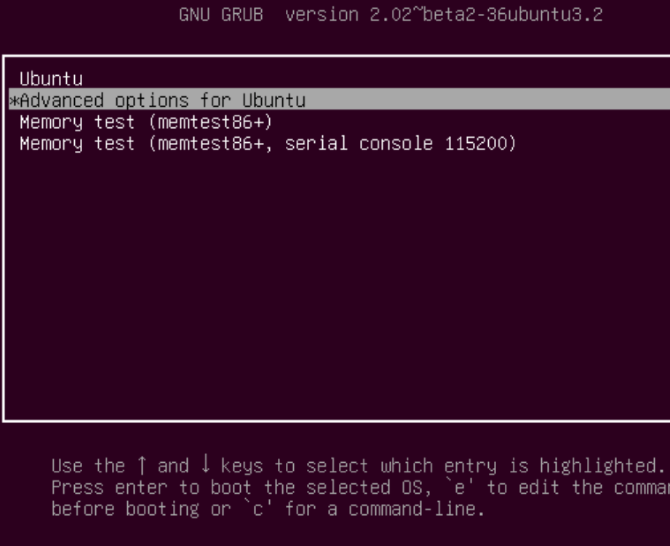

- Необходимо запустить ОС в безопасном режиме. Для Windows 10 это можно сделать следующим образом:

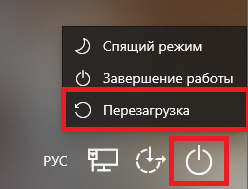

- в меню вариантов завершения работы нажать «Перезагрузка» и одновременно с этим действием нажать и удерживать клавишу «Shift»

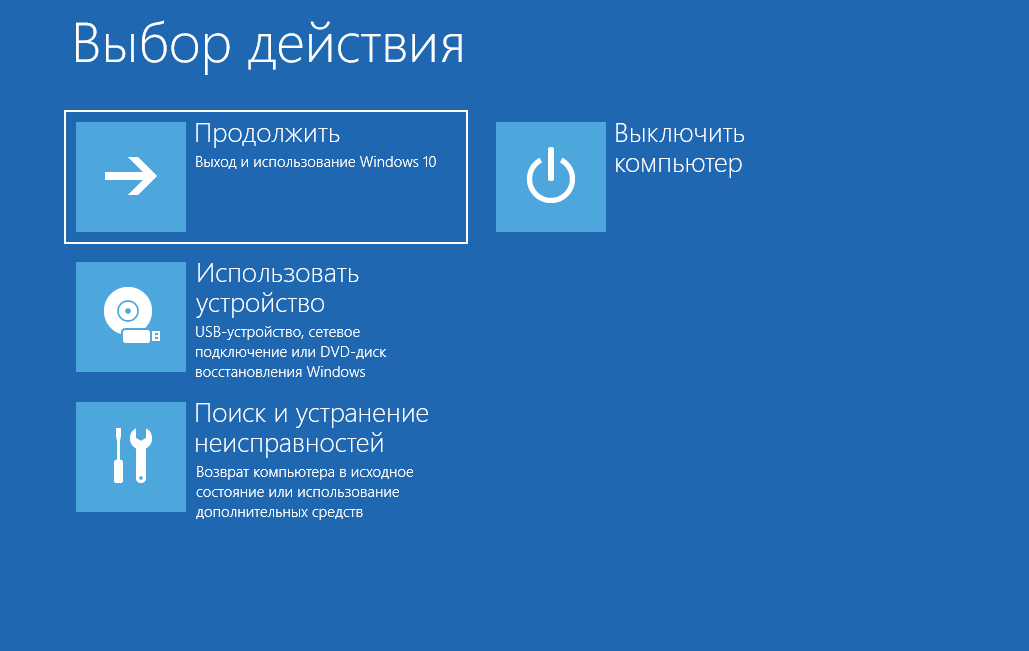

- дождаться пока ОС загрузит окно режима выбора действий ОС

- выбрать пункт «Поиск и устранение неисправностей»

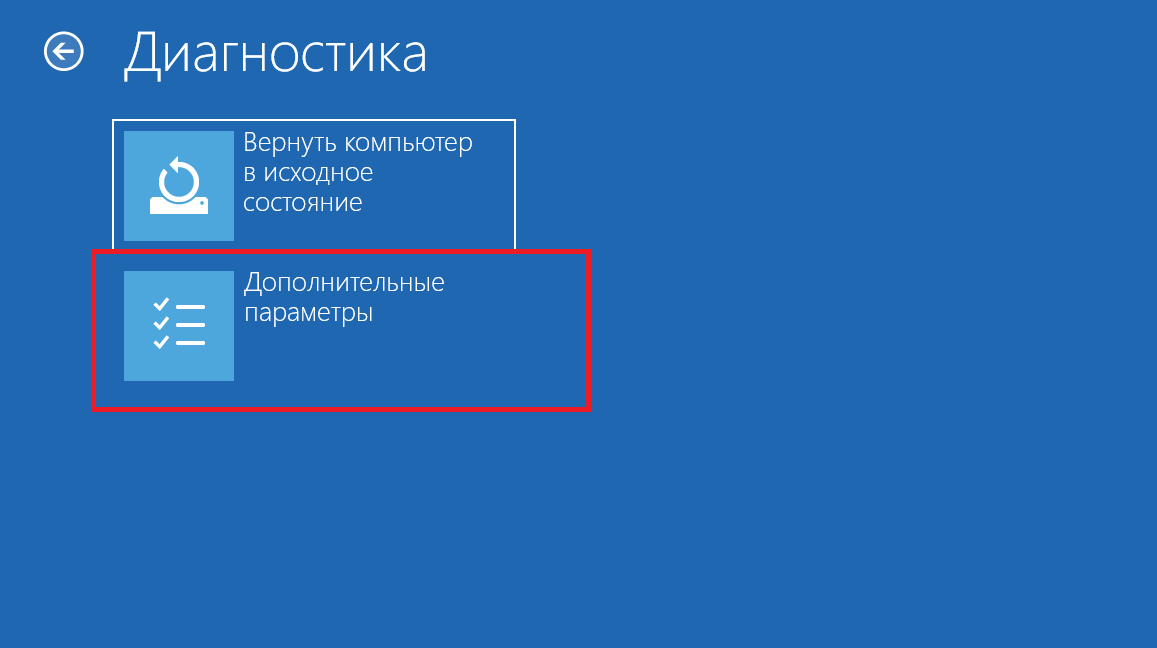

- в открывшемся окне выбрать пункт «Дополнительные параметры»

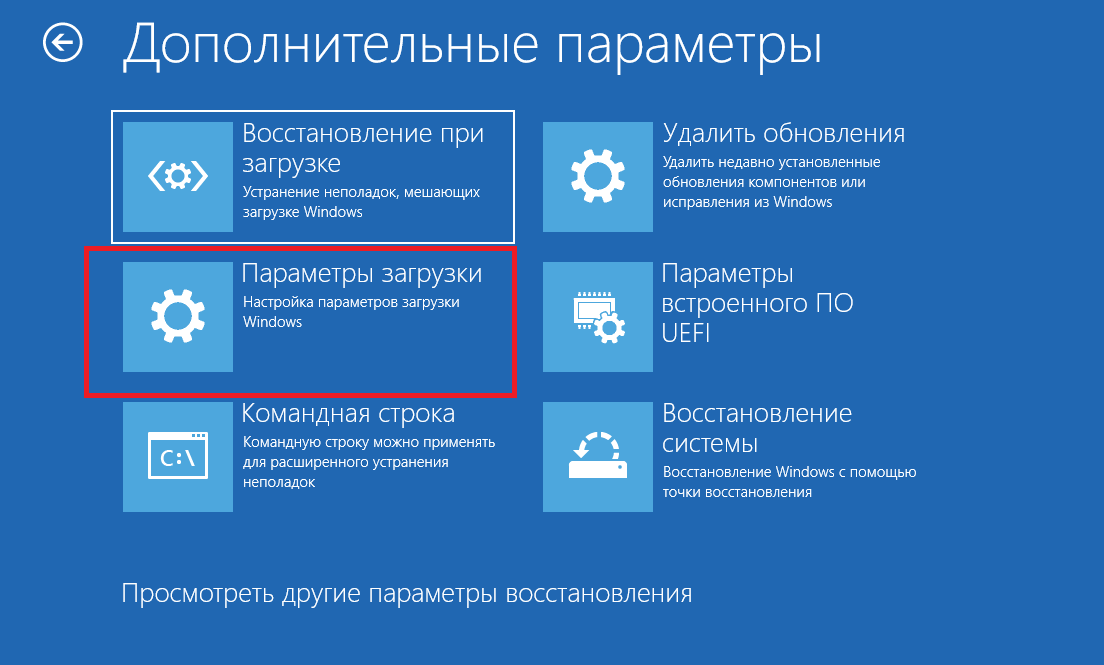

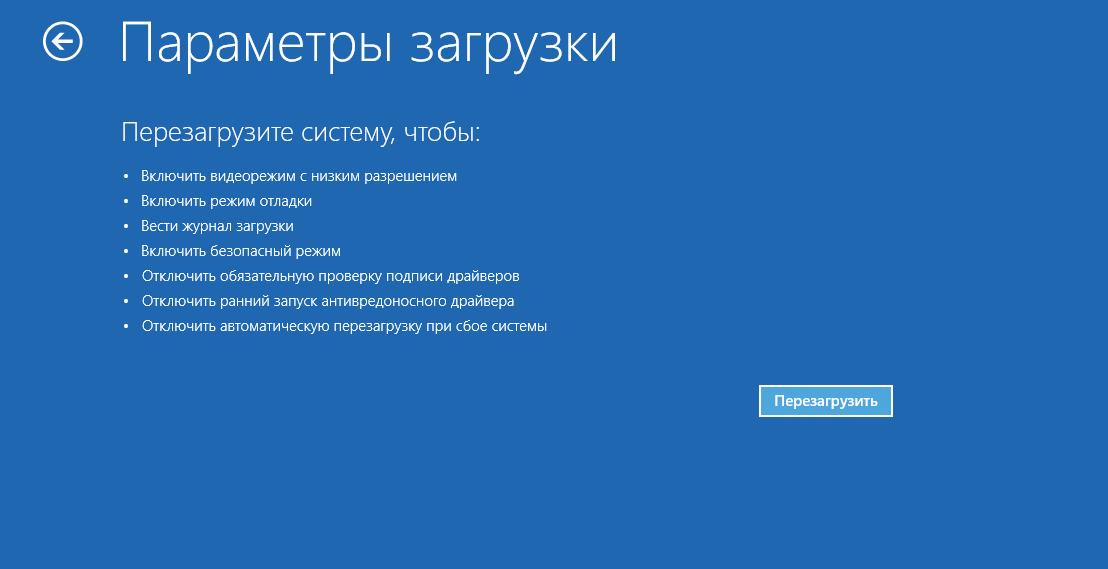

- в открывшемся окне выбрать пункт «Параметры загрузки»

- в открывшемся окне выбрать пункт «Перезагрузить»

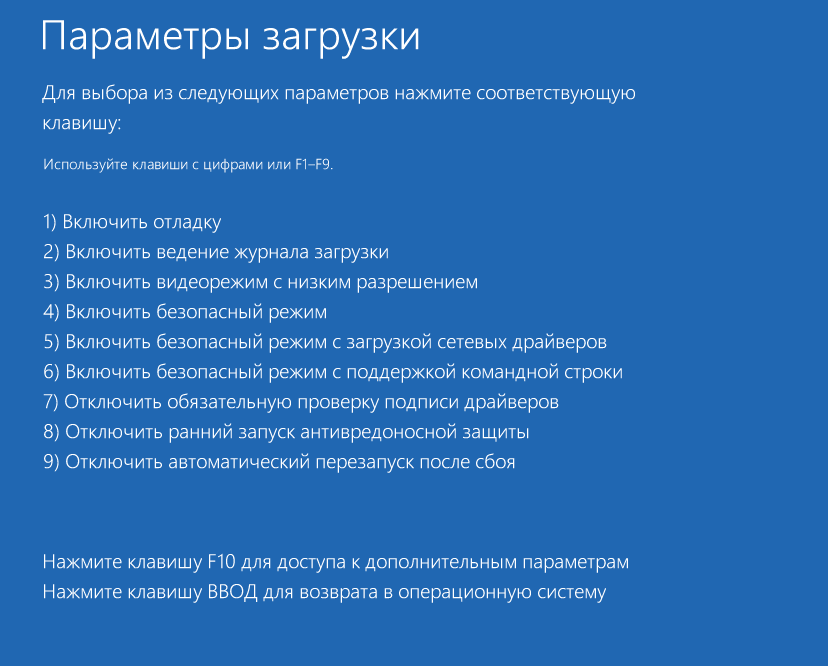

- после перезагрузки отобразится окно выбора вариантов загрузки

- нажать клавишу F4

2. После того как ОС загрузится в безопасном режиме, авторизоваться в ОС под пользователем

суперадминистратором.

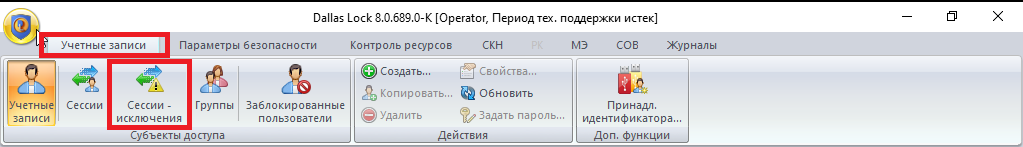

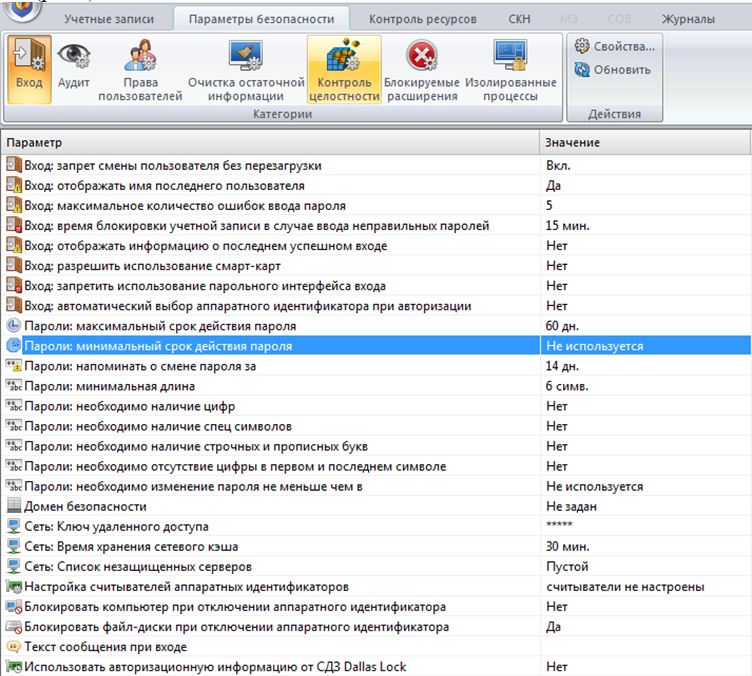

3. Запустить оболочку администратора Dallas Lock 8.0.

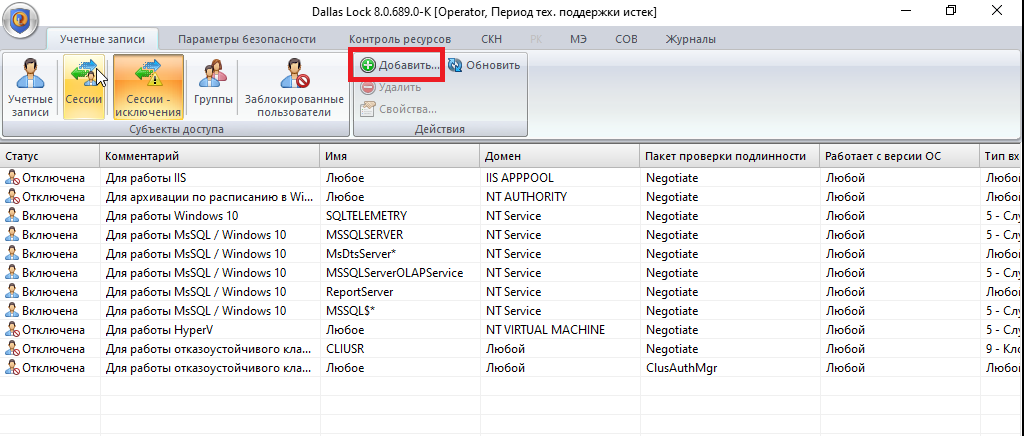

4. Выбрать вкладку «Учетные записи» -> «Сессии-исключения».

5. Нажать кнопку «Добавить».

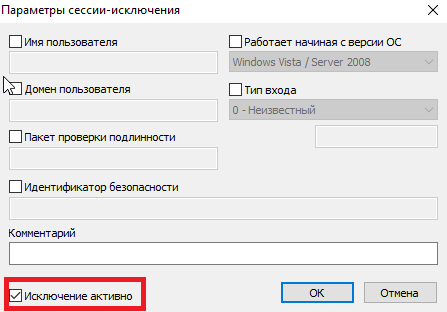

6. В открывшемся окне установить флаг «Исключение активно», остальные флаги не устанавливать, нажать кнопку «ОК».

7. Выполнить перезагрузку ОС в обычном режиме, ошибка повторяться не будет.

Dallas Lock 7.7 — Форум по вопросам информационной безопасности

Dallas Lock 7.7 — Форум по вопросам информационной безопасности

| Автор: вредный | 30305 | 02.08.2011 06:24 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Абыр! | 30327 | 02.08.2011 19:15 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: вредный | 30330 | 03.08.2011 06:22 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Валг | 30336 | 03.08.2011 12:16 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Gosha , trczn | 30486 | 10.08.2011 16:40 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: sekira | 30490 | 10.08.2011 21:11 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Комрад | 30492 | 10.08.2011 21:42 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Gosha , trczn | 30506 | 11.08.2011 11:36 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Автор: Комрад | 30509 | 11.08.2011 12:32 | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| № п/п | Роль | Описание | |

| 1. | Пользователь 1 | Выполнение работ согласно должностных обязанностей. Работа с разрешенным прикладным программным обеспечением. | |

| 2. | Администратор информационной безопасности | Реализация политики информационной безопасности: администрирование средств защиты информации, выполнение функций контролера-аудитора параметров настроек для всех приложений и данных АС УЦ | |

| 3. | Пользователь 2 |

|

У пользователей имеется индивидуальная учетная запись в операционной системе Windows и своим идентификатором для ПАК «Соболь».

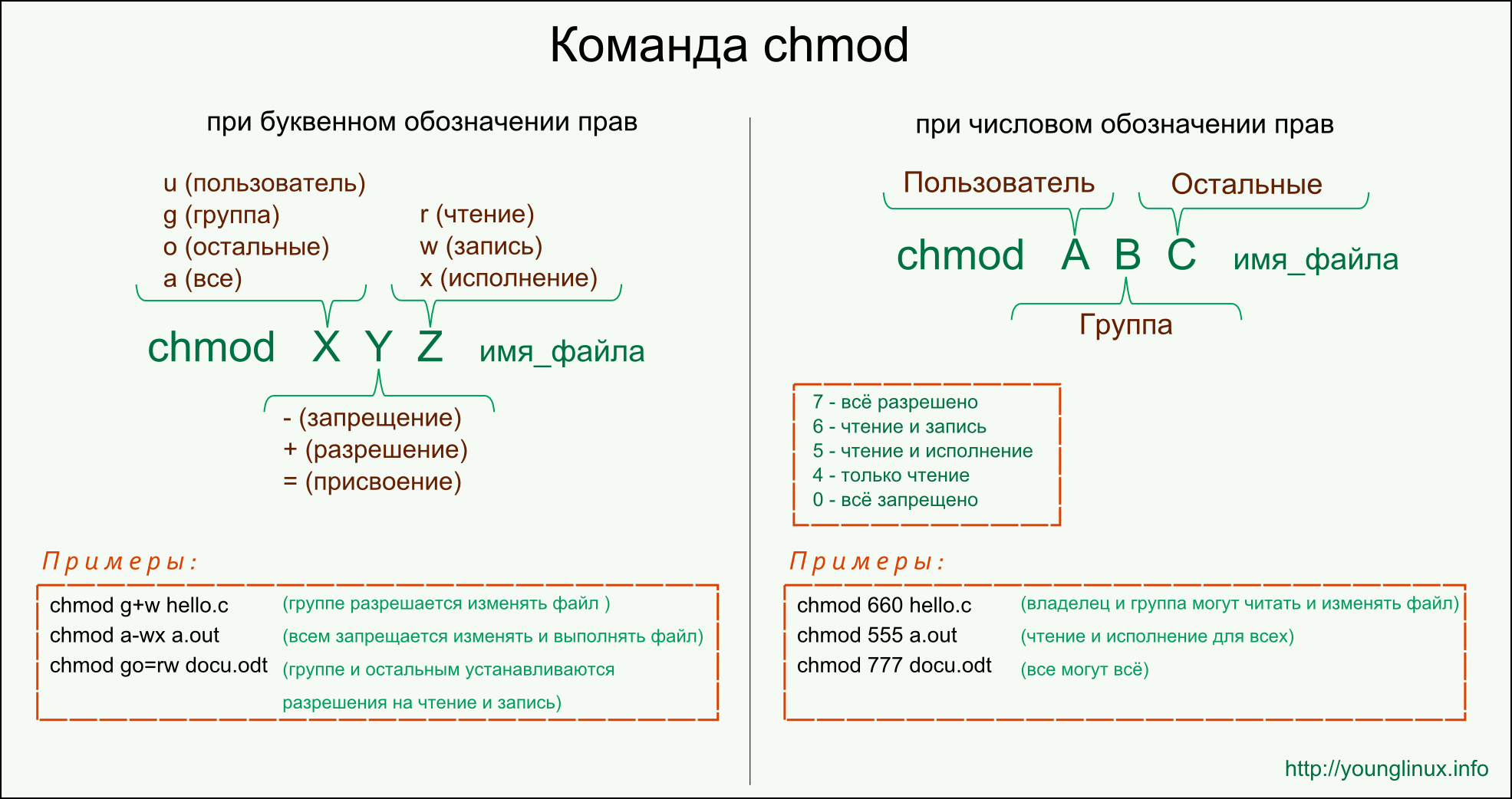

Администратору ИБ, Пользователь 1, Пользователь 2, предоставлены права на доступ к информационным ресурсам, программным и техническим средствам автоматизированной системы согласно матрице доступа.

Матрица доступа к защищаемым ресурсам

| № п/п | Защищаемый ресурс | Права доступа должностных лиц | |||

| Наименование | Путь доступа | Администратор ИБ | Пользователь 1 | Пользователь 2 | |

| 1 | Файлы операционной системы Windows | C:\WINDOWS | Полный доступ | Чтение | Полный доступ |

| 2 | Установленное программное обеспечение | C:\Program Files | Полный доступ | Чтение и выполнение доступ | |

| 3 | Место хранения защищаемой информации | C:\secinf | Нет доступа | Чтение и изменение | Нет доступа |

| 4 | Место хранения копии дистрибутивов СЗИ | С:\distrib | Полный доступ | Полный запрет | Полный запрет |

| 5 | Место хранения резервных копий файлов и настроек СЗИ | С:\backup | Полный доступ | Полный запрет | Полный запрет |

| 6 | Программно-аппаратный комплекс (ПАК) «Соболь» версии 3.0 | C:\SOBOL | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 7 | СКЗИ «Крипто Про CSP» | C:\Program Files\Crypto Pro C:\Program Files (x86)\Crypto Pro | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 8 | СКЗИ Программный комплекс (ПК) ViPNet Client 4 (КС3) | C:\Program Files\ViPNet Client | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 9 | СКЗИ ViPNet CSP | C:\Program Files\ViPNet CSP | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 10 | Файлы CЗИ от НСД Dallas Lock 8.0 – К | C:\DLLOCK80 | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 11 | Антивирус Dr.Web Enterprise Security Suite (для Windows) | C:\Program Files\drweb | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 12 | Учтенный съёмный USB носитель | Z:\ | Чтение / Запись | Чтение Запись | Чтение Запись |

| 13 | Привод оптических дисков | E:\ | Чтение Запись | Чтение Запись | Чтение 1 Системные каталоги включают в себя директорию операционной системы (C:\Windows) а также каталоги прикладного программного обеспечений (C:\Program files); 2 К объектам профиля пользователя относят каталоги «Рабочий стол», «Мои документы», «Мои рисунки», а также каталоги, в которых хранятся пользовательские настройки прикладного программного обеспечения «Application Data», «Local Settings» и другие; 3 К операциям записи так же относят модификацию, удаление и изменение прав доступа; 4 Запрет доступа имеет приоритет над остальными правами пользователя, в том числе групповыми. Создание локального пользователя Для создания нового пользователя в системе защиты необходимо:

Если учетная запись была создана ранее, нажатие кнопки поиска, разворачивает список учетных записей пользователей, зарегистрированных только в ОС данного компьютера

На вкладке «Общие» требуется ввести следующие параметры: полное имя; Далее, в процессе создания или регистрации локального пользователя необходимо включить его в группу «Пользователи». В окне закладки «Группы» отображены названия групп, в которые включен пользователь (рис. 24). По умолчанию, каждый новый пользователь входит в группу «Пользователи»

Для создания пароля, отвечающего всем установленным требованиям политик безопасности, необходимо воспользоваться помощью генератора паролей системы защиты. Для этого нажать кнопку с надписью: «Генерация пароля». Система автоматически создаст случайный пароль, удовлетворяющий политикам сложности пароля, значение которого необходимо ввести в поля «Пароль» и «Подтверждение». Перечень файлов VipNet Client и VipNet CSP. Adblockdetector |