- Настройка FTP-сервера с изоляцией пользователей на Windows Server 2016 / 2012 R2

- Установка роли FTP сервера в Windows Server 2016/ 2012 R2

- Настройка FTP сайта в Windows Server, предоставление прав пользователям

- Настройка изоляции FTP пользователей в Windows Server 2016/2012 R2

- Настройка правил брандмауэра Windows для доступа к FTP серверу

- Проверка подключения к FTP серверу с Windows клиента

- Installing a secure FTP server on Windows using IIS

- Installing FTP Server

- On Windows Server 2016 and Windows Server 2012

- On Windows Server 2008 R2

- On Windows Desktop (Windows 10, Windows 8, Windows 7 and Windows Vista)

- Opening IIS Manager

- Creating Certificate for the FTPS Server

- Servers behind external Firewall/NAT

- Windows Firewall Rules

- Restarting FTP Service

- Adding FTP Site

- To a Web Site

- Standalone FTP Site

- Connecting to Your FTPS Server

Настройка FTP-сервера с изоляцией пользователей на Windows Server 2016 / 2012 R2

Несмотря на то, что протоколу FTP, являющемуся одним из старейших протоколов, уже исполнилось больше 40 лет, он продолжает использоваться повсеместно там, где требуется простой протокол передачи файлов. Сервер FTP можно установить на всех операционных системах Microsoft. Последняя глубокая модернизация этой службы была произведена в Windows 7 / Server 2008 R2 (по сути код сервиса был переписан заново). Была существенно улучшена безопасность службы, и появился ряд новых возможностей. В частности, в FTP сервере на Windows появилась возможность настроить изоляцию FTP пользователей, позволяющая разграничить доступ множества пользователей к собственным папкам на одном FTP сервере.

Благодаря возможности изоляции пользователи могут работать только со своими ftp каталогами, и не могут подняться выше по дереву каталогов, т.к. каталог верхнего уровня пользователя отображается для него, как корень службы FTP. Таким образом можно предотвратить доступ пользователей к чужим файлам на FTP сервере. Изоляция FTP пользователей широко применяется хостинг-провайдерами, когда нужно предоставить индивидуальный доступ различным пользователям к одному файловому хранилищу.

Как и в предыдущих версиях Windows, служба FTP (не путайте с sFTP и TFTP) в Windows Server 2016/2012 R2 основана и глубоко интегрирована в сервис IIS, и имеет единый административный интерфейс управления. В этой статье мы покажем, как установить сервер FTP на базе IIS в Windows Server 2016 / 2012 R2 и настроить на нем изоляцию пользователей (инструкция также применима и к Windows 10 / 8.1).

Установка роли FTP сервера в Windows Server 2016/ 2012 R2

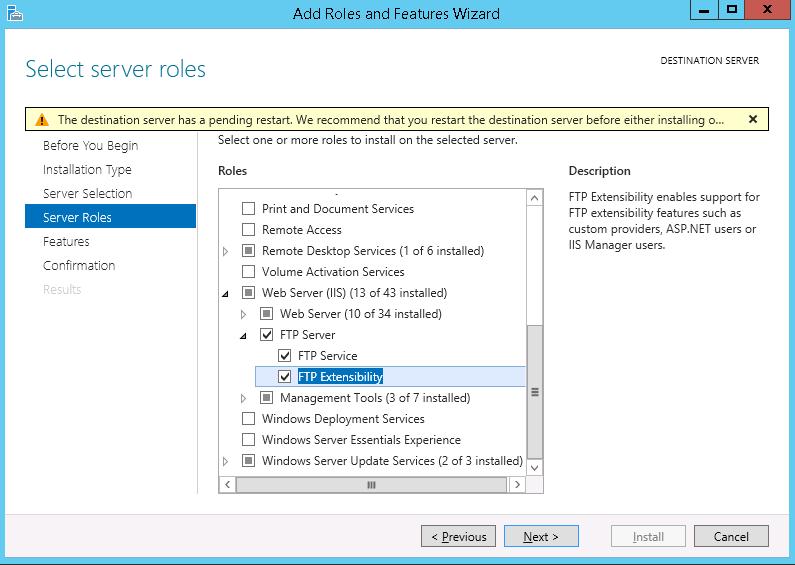

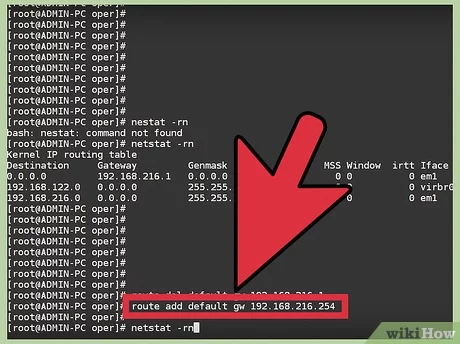

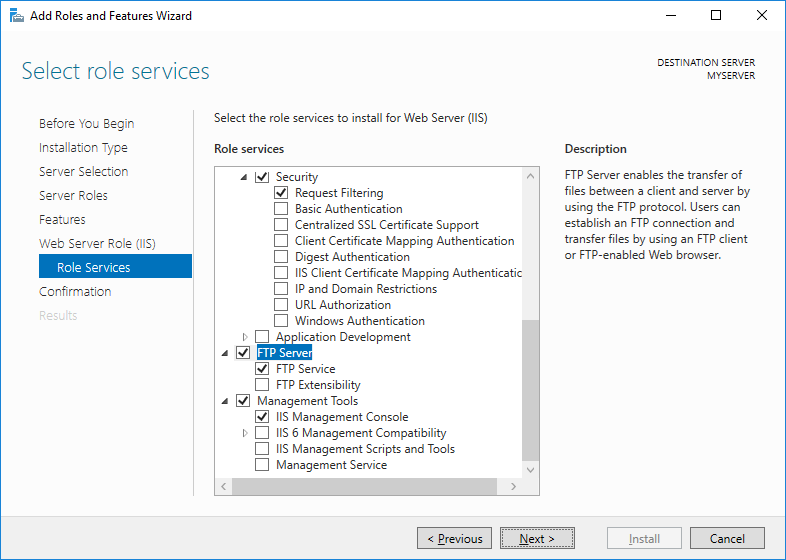

Установить сервис FTP можно через консоль Server Manager, отметив в разделе Web Server(IIS) -> FTP Server опции FTP Service и FTP Extensibility.

Также можно установить роль FTP сервера одной командой PowerShell:

Install-WindowsFeature Web-FTP-Server

Чтобы установить консоль управления FTP сервером выполните команду:

Install-WindowsFeature -Name «Web-Mgmt-Console»

Настройка FTP сайта в Windows Server, предоставление прав пользователям

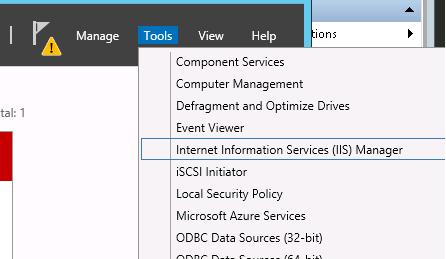

Запустите Server Manager и откройте консоль управления IIS (Internet Information Service Manager).

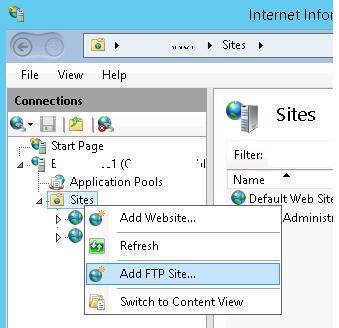

Создайте новый FTP сайт (Sites ->Add FTP Site).

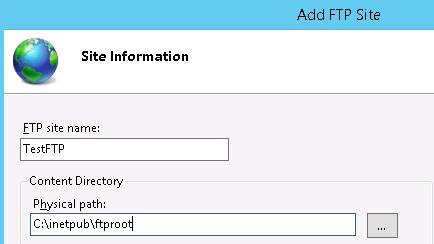

Имя FTP сайта: MyTestSite

Корневой каталог FTP сайта: C:\inetpub\ftproot

Для защиты передаваемых по сети ftp-данных возможно настроить SSL (в этом случае все передаваемые по сети данные и пароли/учетки ftp-пользователей будут зашифрованы), но в нашей демонстрации это не обязательно. Все остальные настройки оставляем стандартными.

Import-Module WebAdministration

#Задаем имя FTP сайта

$FTPSiteName = ‘New FTP Site’

#Каталог FTP сайта

$FTPRoot = ‘E:\www\FTPRoot’

#порт FTP сайта

$FTPPort = 21

New-WebFtpSite -Name $FTPSiteName -PhysicalPath $FTPRoot -Port $FTPPort

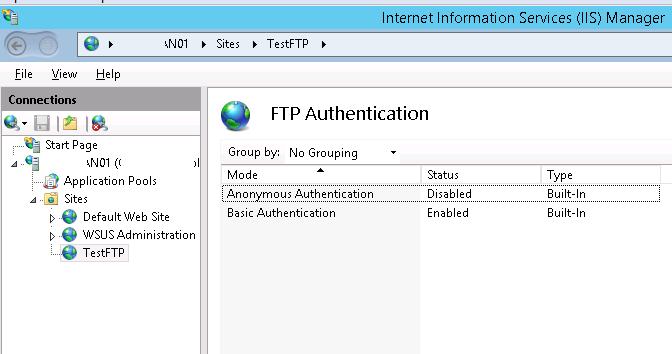

Выберите новый FTP сайт и в секции FTP Authentication (Аутентификация) отключите анонимную аутентификацию Anonymous Authentication. Basic Authentication должна быть включена.

FTP служба на Windows Server 2016 / 2012 R2 может использовать два типа учетных записей: доменные или локальные. В зависимости от типа учетной записи есть различия в структуре каталогов FTP и настройках изоляции пользователей. Мы будем использовать локальные учетные записи Windows.

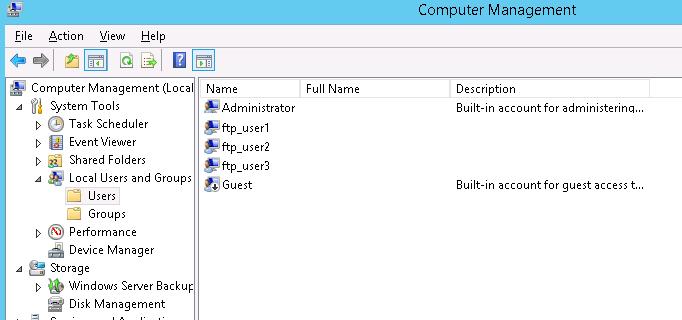

Создайте FTP пользователей, допустим, это будут учетные записи ftp_user1, ftp_user2 и ftp_user3. Также создайте группу ftp_users, в которую включим этих пользователей. Создать пользователей можно в разделе Local Users and Groups консоли Computer Management.

Также можно создать пользователей и группы из командной строки (или с помощью PowerShell). Создайте локальную группу:

net localgroup ftp_users /add

Создайте нового локального пользователя:

net user ftp_user1 /add *

Добавьте пользователя в группу:

net localgroup ftp_users ftp_user1 /add

Точно так же создайте еще двух пользователей.

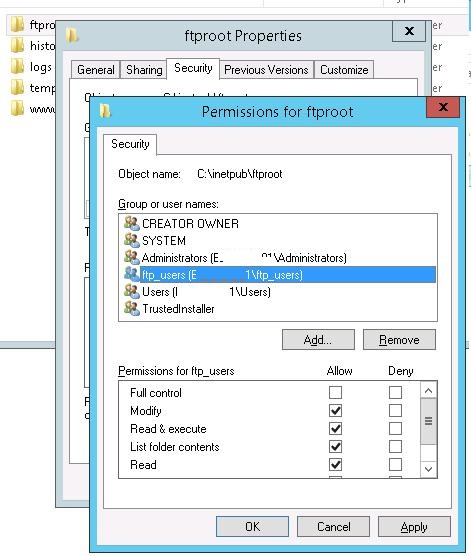

Предоставьте созданной группе ftp_users права (RW) на каталог C:\inetpub\ftproot.

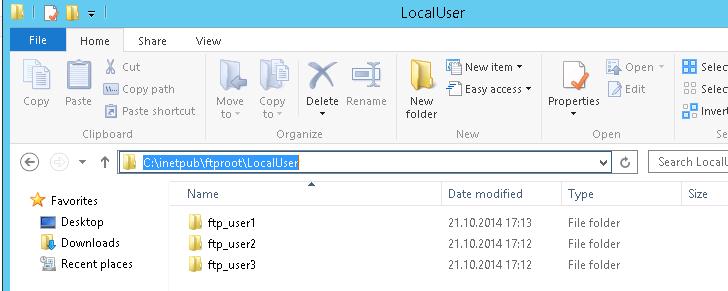

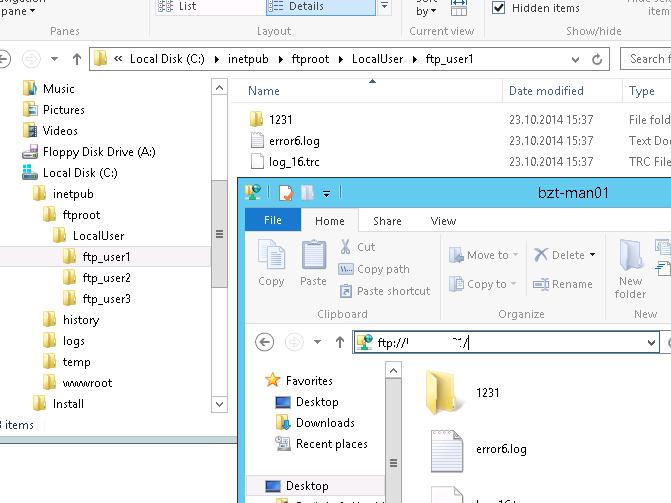

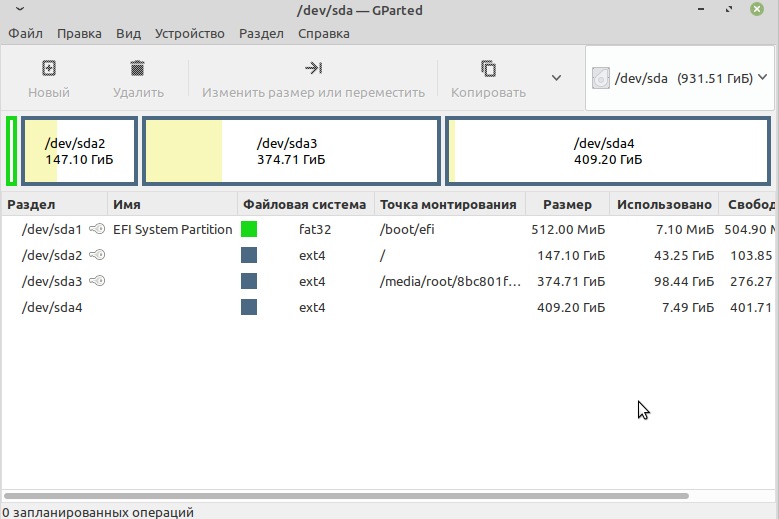

Внутри каталога C:\inetpub\ftproot создадйте каталог с именем LocalUser (имя должно полностью соответствовать, это важно. ). Затем внутри C:\inetpub\ftproot\LocalUser создайте три каталога с именами созданных вами пользователей: ftp_user1, ftp_user2, ftp_user3.

| Тип учетной записи | Синтаксис именования домашних каталогов |

| Анонимные пользователи | %FtpRoot%\LocalUser\Public |

| Локальная учетная запись Windows | %FtpRoot%\LocalUser\%UserName% |

| Доменная учетная запись Windows | %FtpRoot%\%UserDomain%\%UserName% |

| Специальные учетки IIS Manager или ASP.NET | %FtpRoot%\LocalUser\%UserName% |

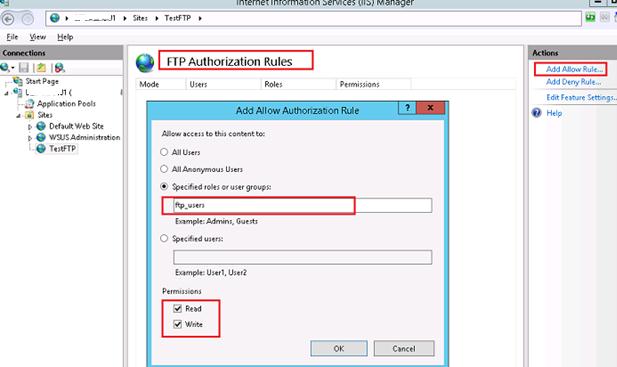

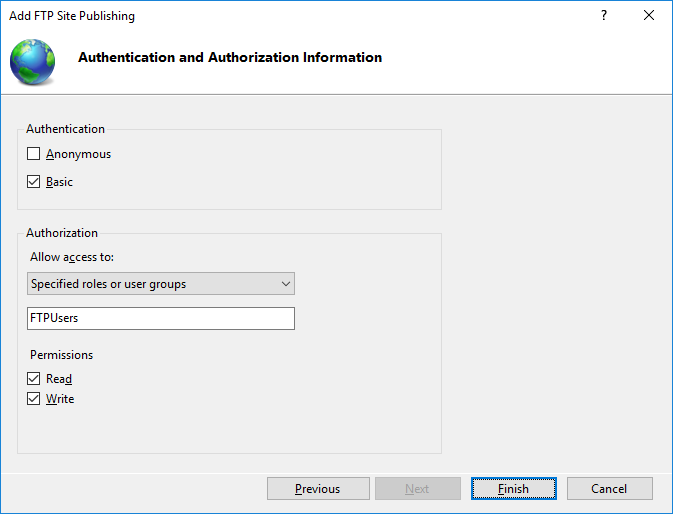

Вернитесь в консоль IIS и в разделе сайта FTP Authorization Rules создайте новое правило (Add Allow Rule), в котором укажите, что группа ftp_users должна иметь права на чтение и запись (разрешения Read и Write).

Настройка изоляции FTP пользователей в Windows Server 2016/2012 R2

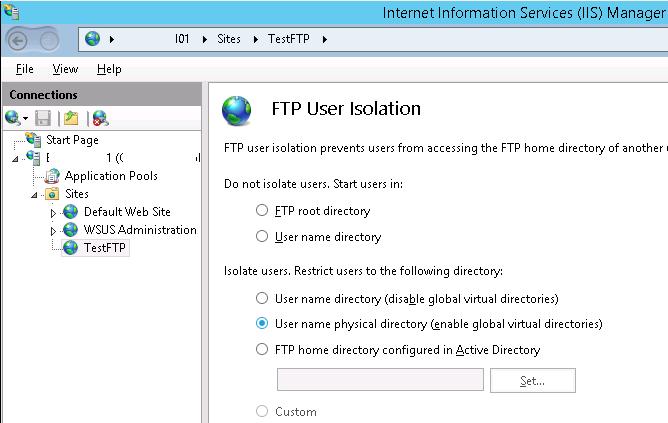

Перейдем к настройке изоляции пользователей FTP. Изоляция FTP пользователей настраивается на уровне сайта FTP, а не всего сервера и позволяет организовать собственный домашний каталог для каждого пользователя. В настройках FTP сайта откройте пункт FTP User Isolation.

В этом разделе имеются несколько настроек. Первые две не предполагают изоляции пользователей:

- FTProotdirectory (ftp‑сессия пользователя начинается с корневого каталога ftp-сайта);

- Usernamedirectory (пользователь начинает работу с физического/виртуального каталога с именем пользователя. Если каталог отсутствует, сессия начинается с корневого каталога ftp-сайта).

Следующие 3 опции представляют различные режимы работы изоляции пользователей:

- Usernamedirectory(disableglobalvirtualdirectories) – предполагает, что ftp-сессия пользователя изолирована физическим или виртуальным каталогом имя которого соответствует имени пользователя ftp. Пользователи видят только собственный каталог (для них он является корневым) и не могут выйти за его рамки (в вышестоящий каталог дерева FTP). Любые глобальные виртуальные каталоги игнорируются;

- Usernamephysicaldirectory(enableglobalvirtualdirectories) – предполагается, что FTP-сессия пользователя ограничена (изолирована) физическим каталогом с именем учетной записи пользователя FTP. Пользователь не может перейти выше своего каталога по структуре FTP. Однако пользователю доступны все созданные глобальные виртуальные каталоги;

- FTP home directory configured in Active Directory – FTP-пользователь изолируется в рамках своего домашнего каталога, заданного в настройках его учетной записи Active Directory (свойства FTPRoot и FTPDir).

Выберите нужный режим изоляции (я использую второй вариант изоляции ftp пользователей).

Настройка правил брандмауэра Windows для доступа к FTP серверу

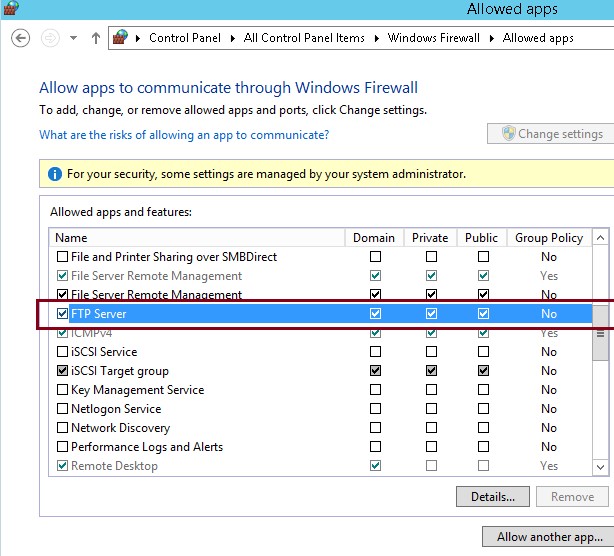

При установке роли FTP сервера в настройках Windows Firewall автоматически активируются все необходимые правила, которые нужна для доступа пользователей к FTP.

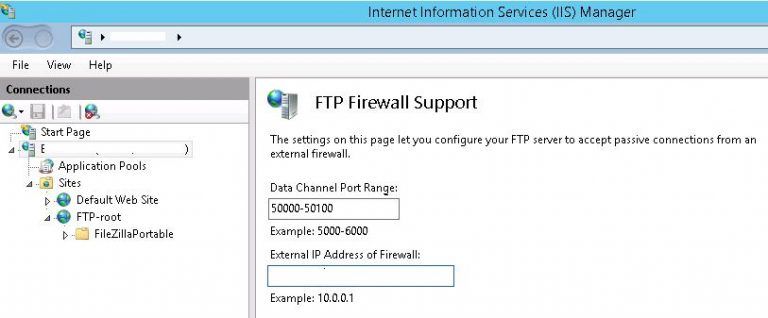

Для корректной работы FTP севера в пассивном режиме FTP пользователям нужно подключаться к RPC диапазону портов (1025-65535). Чтобы не открывать все эти порты на внешнем файерволе, вы можете ограничить диапазон динамических TCP портов, используемых для передачи данных.

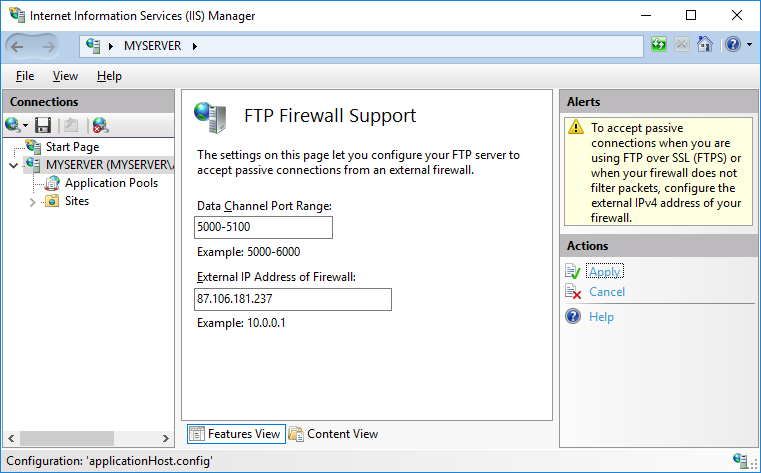

- Для этого в настройках FTP сайта в IIS откройте пункт FTPFirewallSupport и в поле DataChannelPortRange укажите диапазон портов, который вы хотите использоваться для FTP подключений. Например – 50000-50100;

- Сохраните изменения и перезапустите IIS (iisreset);

- Откройте панель управления и перейдите в Control Panel\System and Security\Windows Firewall\Allowed apps;

- Убедитесь, что в списке приложении, которым разрешен доступ через брандмауэр присутствуют разрешения для FTP Server.

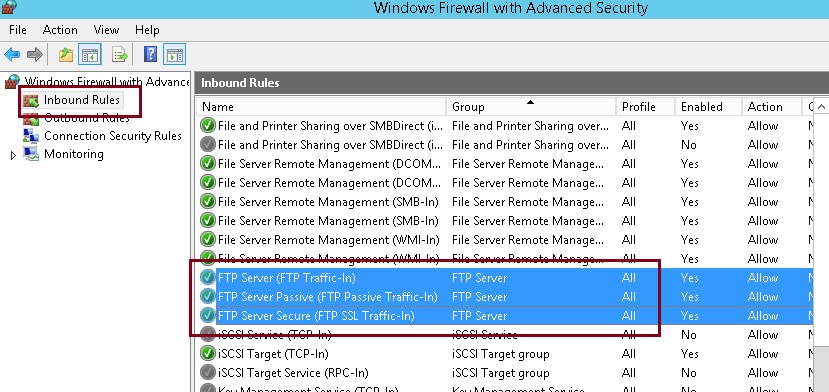

Затем в настройках Windows Firewall with Advanced Security проверьте, что включены следующие правила:

- FTP Server (FTP Traffic-In) – протокол TCP, порт 21;

- FTP Server Passive (FTP Passive Traffic-In) – адрес локального порта 1024-65535 (либо 50000-50100 как в нашем примере);

- FTP Server Secure (FTP SSL Traffic-In) – (при использовании FTP с SSL) порт 990;

- FTP Server (FTP Traffic-Out) – порт 20;

- FTP Server Secure (FTP SSL Traffic-Out) – (при использовании FTP с SSL) порт 989.

Соответственно эти порты нужно открыть на шлюзе (межсетевом экране) для подключения внешних FTP пользователей.

Проверка подключения к FTP серверу с Windows клиента

Вы можете проверить доступность портов на FTP сервере с помощью командлета Test-NetConnection:

Test-NetConnection -ComputerName yourftpservername -Port 21

Или с помощью команды ftp:

Попробуйте подключиться к своему FTP сайту с помощью любого клиента FTP или непосредственно из Explorer (в адресной строке указав ftp://yourservername/ .

Укажите имя и пароль пользователя.

В результате у вас откроется содержимое домашнего каталога с файлами пользователя (являющимся для пользователя корнем FTP сайта). Как вы видите, сессия пользователя является изолированной и пользователь видит на ftp сервера только свои файлы.

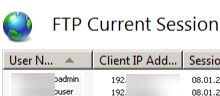

Для просмотра информации о доступе пользователей к FTP серверу можно использовать журналы FTP, которые по умолчанию хранятся в каталоге c:\inetpub\logs\logfiles в файлах формата u_exYYMMDD.log.

Для просмотра текущих подключений пользователей к вашему серверу можно пользоваться значениями счетчиками пользователей IIS через PowerShell или функцией «Текущие сеансы FTP» в консоли IIS. В этой консоли можно посмотреть информацию об имени и IP адресе FTP пользователя и отключить сессию при необходимости.

Итак, мы рассмотрели, как настроить FTP сайт с изоляцией пользователей на базе Windows Server 2016 / 2012 R2. В режиме изоляции пользователи аутентифицируются на FTP под своими локальным или доменным учетными записями, после чего они получают доступ к своему корневому каталогу, соответствующему имени пользователя.

Installing a secure FTP server on Windows using IIS

Installing FTP Server

On Windows Server 2016 and Windows Server 2012

- In Windows Server Manager go to Dashboard and run Manage > Add Roles and Features.

- In Add Roles and Features wizard:

- Proceed to Installation Type step and confirm Role-based or feature-based installation.

- Proceed to Server Roles step and check Web Server (IIS) role. Note that it is checked already, if you had IIS installed as a Web Server previously. Confirm installing IIS Management Console tool.

- Proceed to Web Server Role (IIS) > Role Services step and check FTP Server role service. Uncheck Web Server role service, if you do not need it.

- Proceed to the end of the wizard and click Install.

- Wait for the installation to complete.

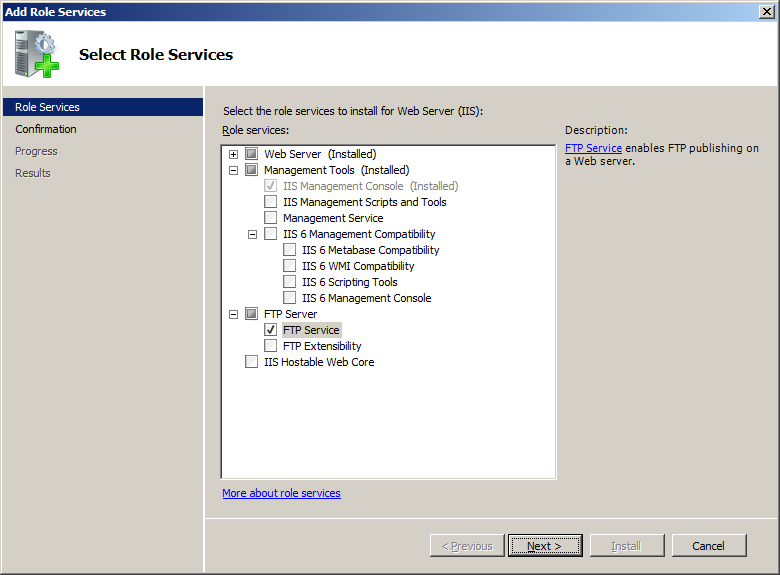

On Windows Server 2008 R2

If you do not have IIS installed yet:

- In Windows Server Manager go to Roles node and in Roles Summary panel click Add Roles.

- In Add Roles wizard:

- Proceed to Server Roles step and check Web Server (IIS) role.

- Proceed to Role Services step and check FTP Server > FTP Service role service. Uncheck Web Server role service, if you do not need it. Make sure Management Service > IIS Management Console role service is checked.

- Proceed to the end of the wizard and click Install.

- Wait for the installation to complete.

If you have IIS installed already (i.e. as a Web Server):

- In Windows Server Manager go to Roles node and in Web Server (IIS) > Role Services panel click Add Role Services.

- In Add Role Services wizard:

- Check FTP Server > FTP Service role service.

- Make sure that Management Service > IIS Management Console is checked.

- Confirm with Next button.

- Proceed to the end of the wizard and click Install.

- Wait for the installation to complete.

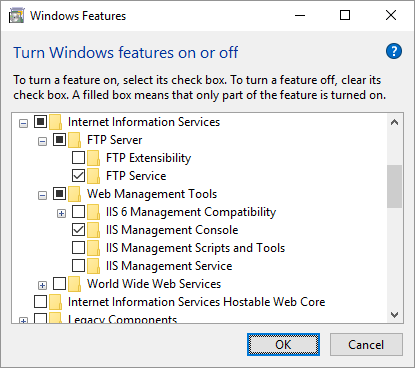

On Windows Desktop (Windows 10, Windows 8, Windows 7 and Windows Vista)

- Go to Control Panel > Programs > Program and Features > Turn Windows features on or off.

- On a Windows Features window:

- Expand Internet Information Services > FTP Server and check FTP Service.

- Expand Internet Information Services > Web Management Tools and check IIS Management Console, if it is not checked yet.

- Confirm with OK button.

- Wait for the installation to complete.

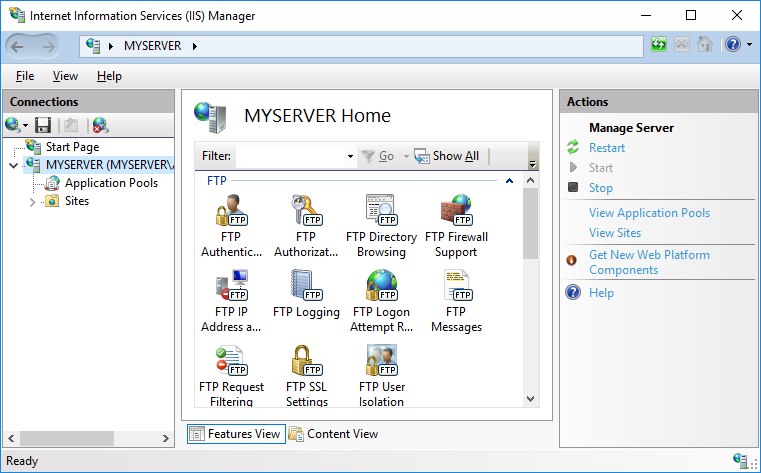

Opening IIS Manager

- Go to Control Panel > System and Security > Administrative Tools and open Internet Information Services (IIS) Manager.

- Navigate to your Windows server node.

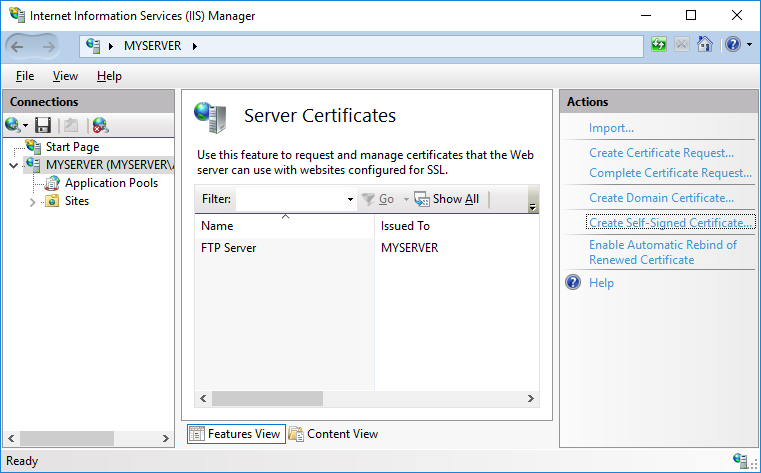

Creating Certificate for the FTPS Server

You may also create a self-signed certificate locally, but in such case users of your FTPS server will be warned, when connecting to the server.

To create the self-signed certificate:

- In IIS Manager, open IIS > Server Certificates.

- Click on Create Self-Signed Certificate action.

- Specify a certificate name (e.g. “FTP Server”) and submit with OK.

Self-signed certificates created by IIS Manager do not work with FTPS clients that check for key usage violations.2 To create a certificate with a correct key usage, use New-SelfSignedCertificate PowerShell as an Administrator:

Servers behind external Firewall/NAT

- In IIS Manager, open FTP > FTP Firewall Support.

- Specify your server’s external IP address.

For Microsoft Azure Windows servers you will find the external IP address in Public IP address section of the virtual machine page.

When behind an external firewall, you need to open ports for data connections (obviously in addition to opening an FTP port 21 and possibly an implicit TLS/SSL FTP port 990). You won’t probably want to open whole default port range 1024-65535. In such case, you need to tell the FTP server to use only the range that is opened on the firewall. Use a Data Channel Port Range box for that. Any time you change this range, you will need to restart FTP service. Learn how to open ports on Microsoft Azure.

Click Apply action to submit your settings.

Some external firewalls are able to monitor FTP control connection and automatically open and close the data connection ports as needed. So you do not need to have whole port range opened all the time, even when not in use. This won’t work with the secure FTPS as the control connection is encrypted and the firewall cannot monitor it.

Windows Firewall Rules

An internal Windows firewall is automatically configured with rules for the ports 21, 990 and 1024-65535 when IIS FTP server is installed.

The rules are not enabled initially though some versions of Windows.3 To enable or change the rules, go to Control Panel > System and Security > Windows Defender Firewall4 > Advanced Settings > Inbound Rules and locate three “FTP server” rules. If the rules are not enabled, click on Actions > Enable Rule.

Restarting FTP Service

While the internal Windows firewall is automatically configured to open FTP ports when FTP server is installed, this change does not seem to apply, until FTP service is restarted. The same is true for changing data channel port range.

To restart FTP service go to Control Panel > System and Security > Administrative Tools and open Services. Locate Microsoft FTP Service and click Restart service.5

Adding FTP Site

To a Web Site

If you want to add FTP server to manage your web site remotely, locate your web site node in IIS Manager and:

- Click Add FTP Publishing action.

- In Add FTP Site Publishing wizard:

- On an initial Binding and SSL Settings step, select Require SSL to disallow non-encrypted connections and select your certificate.

- On Authentication and Authorization Information step, select Basic authentication and make sure Anonymous authentication is not selected. Select which users (Windows accounts) you allow to connect to the server with what permissions. You can choose All users or select only some. Do not select Anonymous users.

- Submit with Finish button.

Your secure FTPS server is now running and can be connected to.

Standalone FTP Site

If you want to add a standalone FTP server to store/exchange files, locate Sites node (folder) of your Windows server in IIS Manager and:

- Click Add FTP Site action.

- In Add FTP Site wizard:

- On an initial Site Information step, give a name to your FTP site (if it’s the only site you are going to have, simple “FTP site” suffice) and specify a path to a folder on your server’s disk that is going to be accessible using FTP.

- On a Binding and SSL Settings step, select Require SSL to disallow non-encrypted connections and select your certificate.

- On Authentication and Authorization Information step, select Basic authentication and make sure Anonymous authentication is not selected. Select which users (Windows accounts) you allow to connect to the server with what permissions. You can choose All users or select only some. Do not select Anonymous users.

- Submit with Finish button.

Your secure FTPS server is now running and can be connected to.

Connecting to Your FTPS Server

For connecting to a Microsoft Azure Windows instance, see a specific guide.

Start WinSCP. Login Dialog will appear. On the dialog:

- Select FTP protocol and TLS/SSL Explicit encryption.

- Enter your Windows server hostname to Host name field. Avoid using an IP address to allow WinSCP to verify that the hostname matches with host the server’s certificate was issued to (not applicable to self-signed certificates).

- Specify username and password for Windows account you want to connect with (when using domain accounts, you need to specify a full username with format domain\username ).

- You may want to save your session details to a site so you do not need to type them in every time you want to connect. Press Save button and type site name.

- Press Login to connect.

- If you are using self-signed certificate, you will be prompted to accept it.