- Какие службы отвечают за rdp windows 10

- Постановка задачи

- Методы активации доступа по RDP

- Как удаленно включить RDP

- Классический метод включения удаленного рабочего стола

- Как включить удаленный рабочий стол (RDP) через PowerShell

- Как удаленно включить RDP через групповую политику

- Remote Desktop Services

- Удаленные рабочие столы

Какие службы отвечают за rdp windows 10

Постановка задачи

Разобрать все методы, позволяющие вам включать RDP доступ на Windows системах, понимать какие ключи реестра за это отвечают и как это можно применять на практике.

Методы активации доступа по RDP

Я могу выделить вот такие способы:

- Классический метод с использованием оснастки свойств системы Windows

- С помощью оболочки и командлетов PowerShell

- Удаленное включение, через реестр Windows

- Через GPO политику

Как удаленно включить RDP

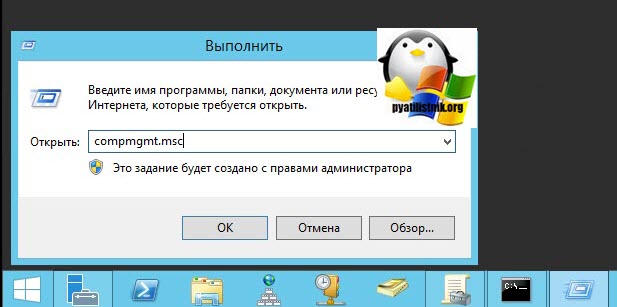

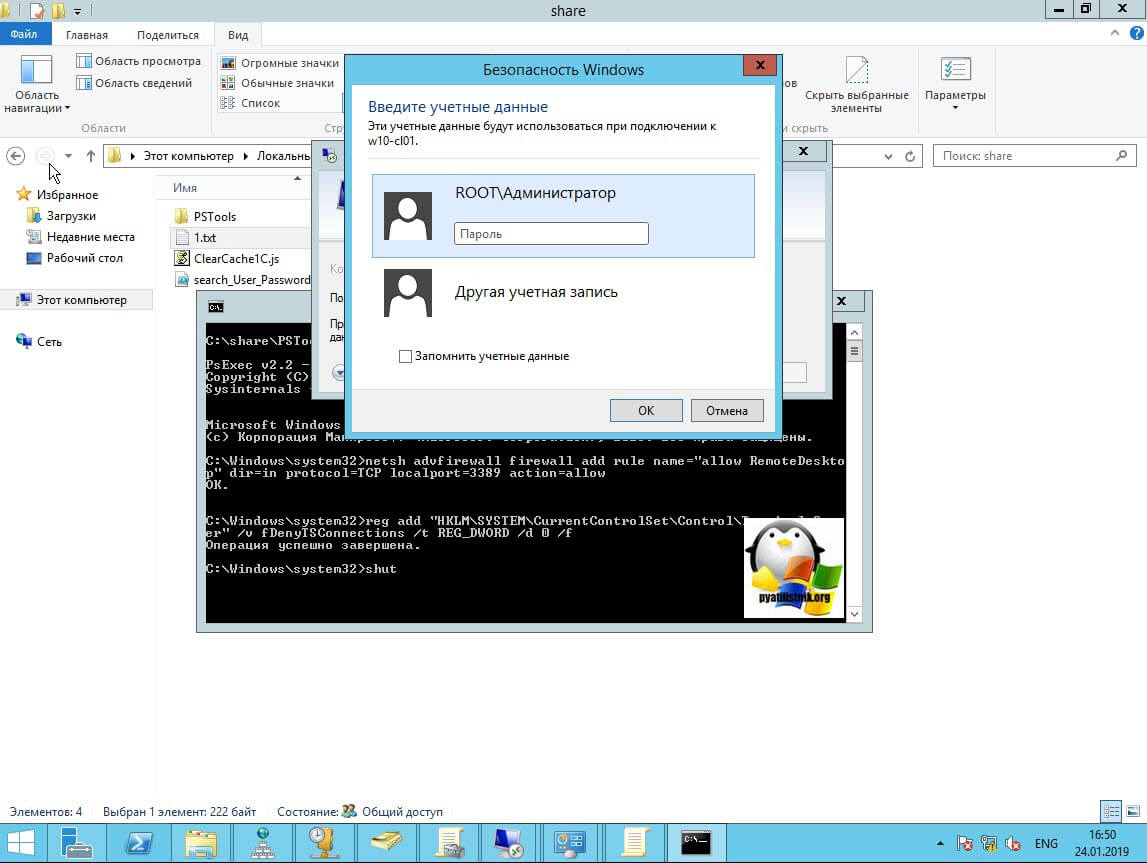

И так начну с более интересного метода. Предположим, что у вас есть сервер или компьютер, от которого у вас есть учетные данные для входа, но не активен вход через удаленный рабочий стол. И вам хотели бы его активировать. Делается все это просто. Тут мы воспользуемся удаленным доступом через консоль. Откройте окно выполнить (Сочетание клавиш WIN и R одновременно) и в открывшемся окне введите:

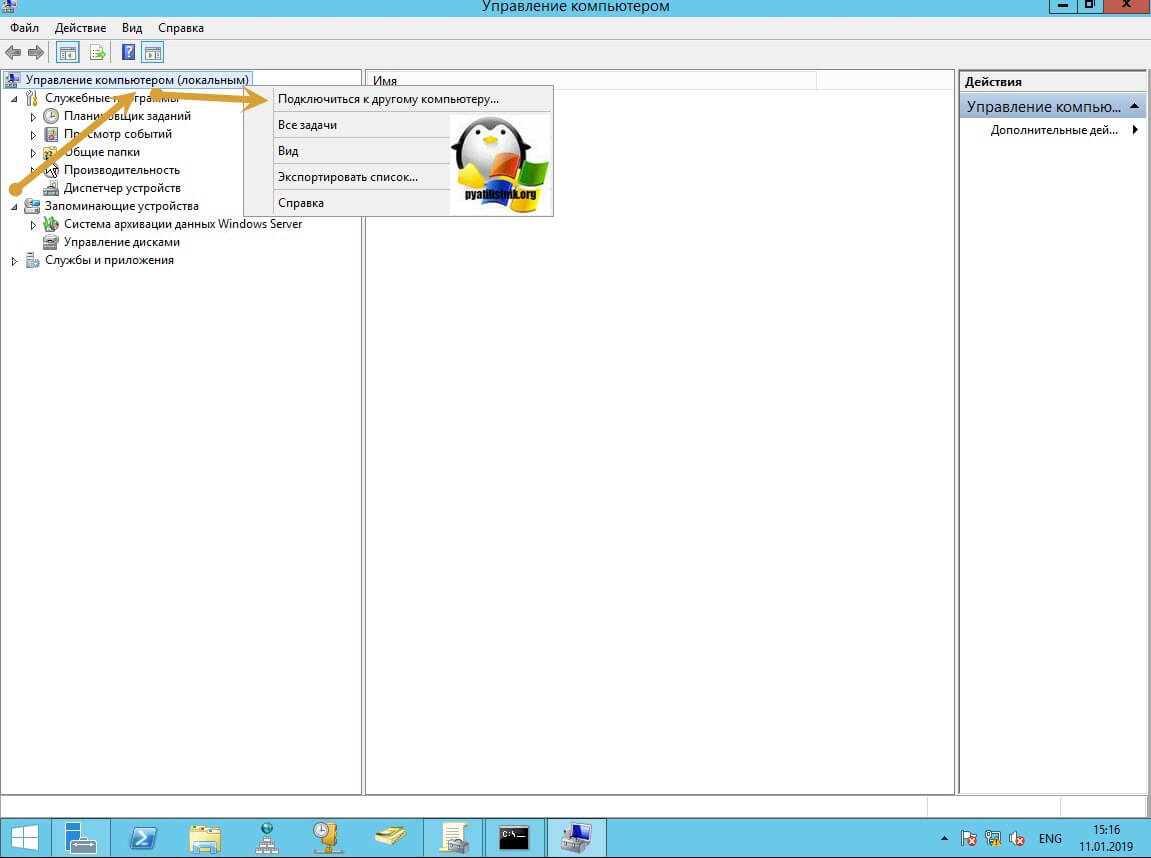

Далее щелкаете по корню «Управление компьютера (локальным)» правым кликом и в открывшемся окне выберите пункт «Подключиться к другому компьютеру»

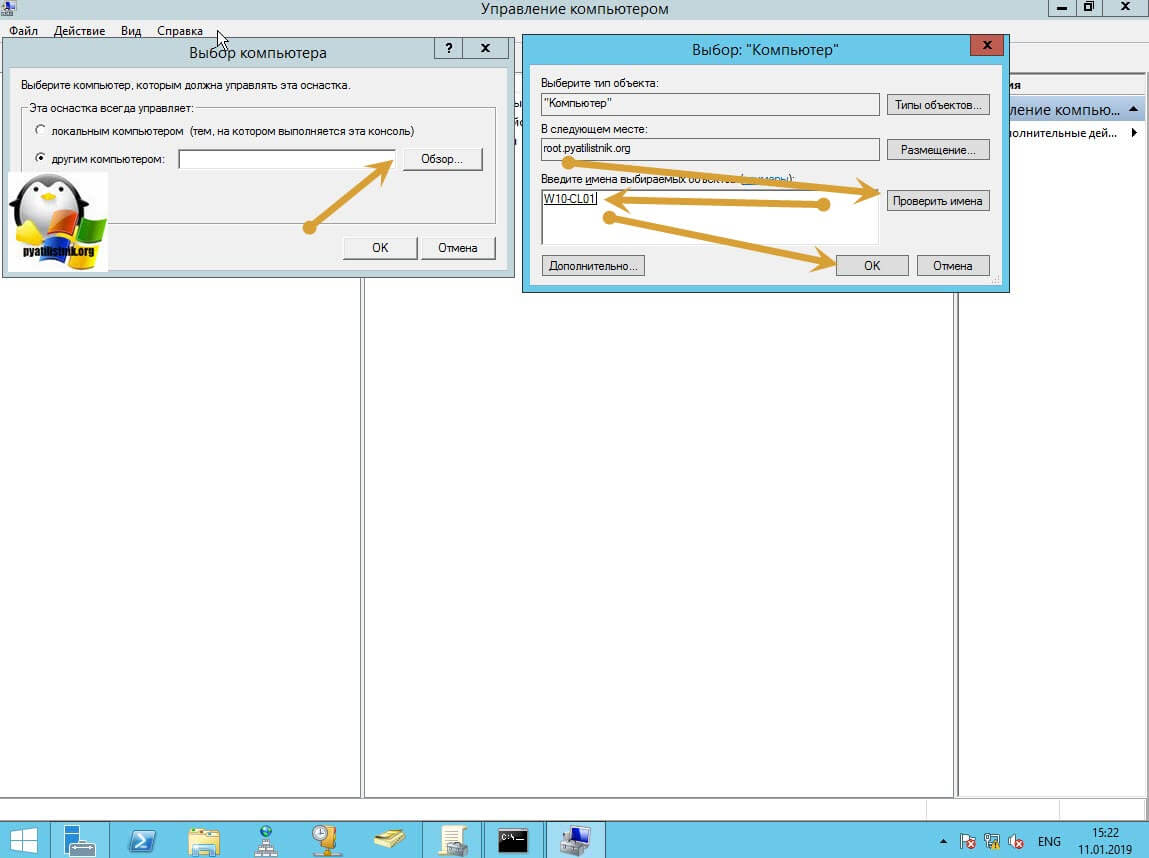

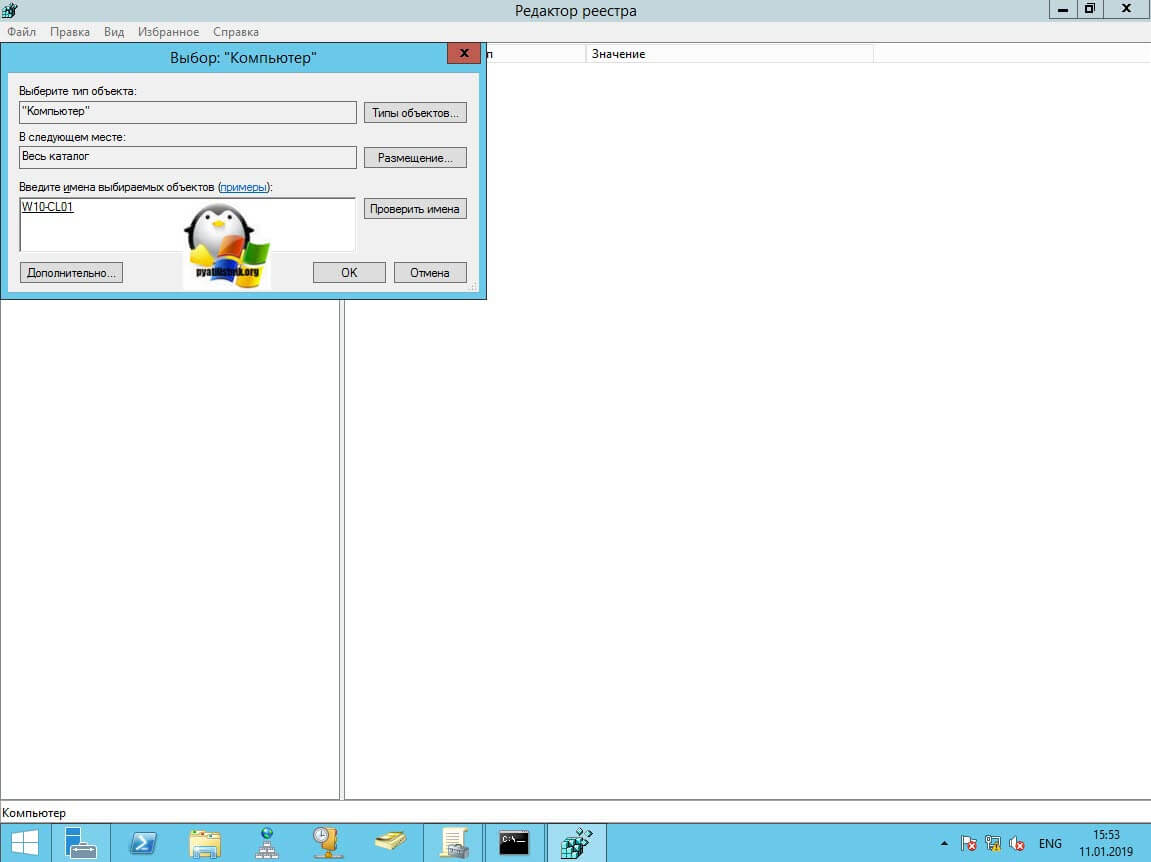

В окне выбора компьютера, вам необходимо нажать кнопку «Обзор», которое откроет второе окошко, где нужно выбрать необходимый компьютер, так как у меня доменная сеть, то мне еще проще. В моем примере это будет компьютер с операционной системой Windows 10 под DNS-именем W10-CL01. Нажимаем ок.

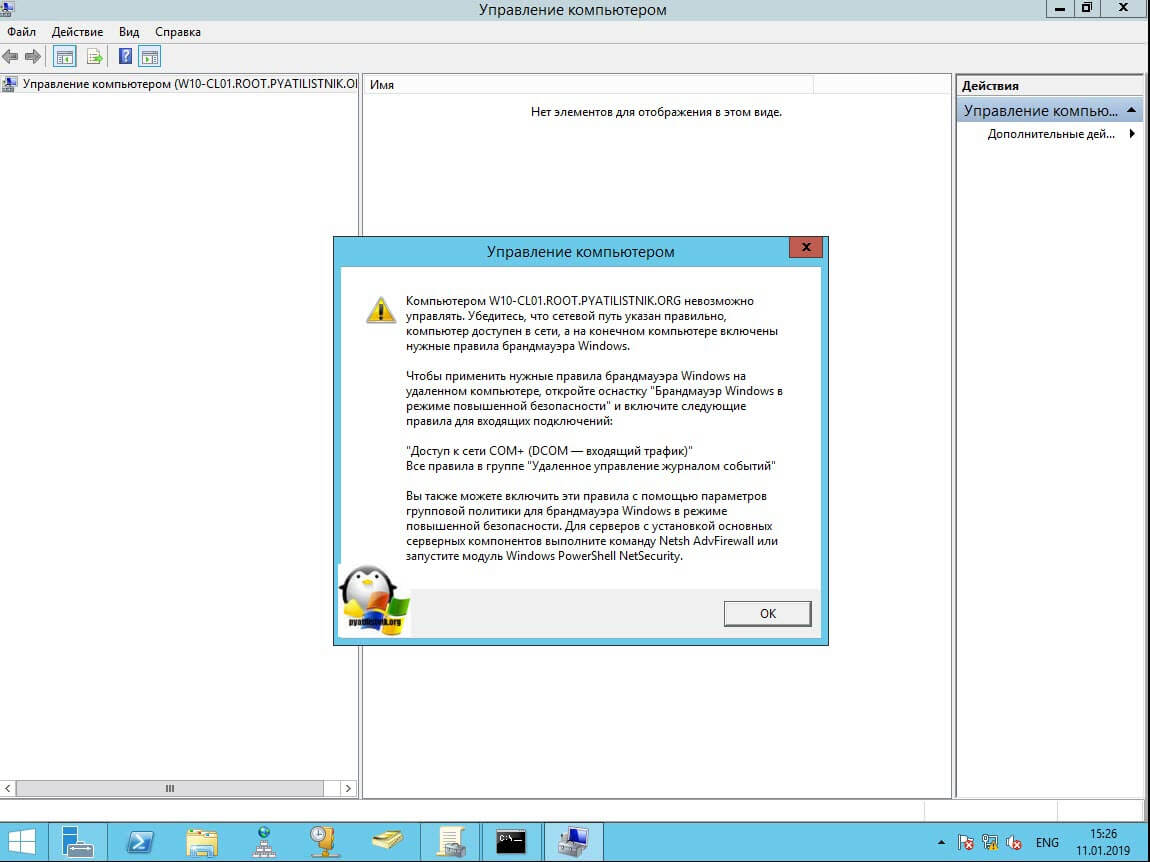

У вас будет произведено подключение к данному компьютеру. Если у вас выскочит ошибка:

В данном случае, нужно проверить две вещи:

- Доступен ли компьютер по сети, для этого проведите элементарный ping компьютера.

- Это нужно на этом компьютере в брандмауэре Windows разрешить «Удаленное управление журналом событий»

Про то как локально разрешать в брандмауэре службы и порты я говорил, посмотрите по ссылке. Если доступа нет, сделать, это локально, то ниже я приведу пример, как это сделать удаленно. Когда вы подключились к нужному компьютеру или серверу, вам необходимо перед удаленным включением RDP доступа, удостовериться, что у вас на вкладке службы, в активном состоянии запущен сервис «Удаленный реестр».

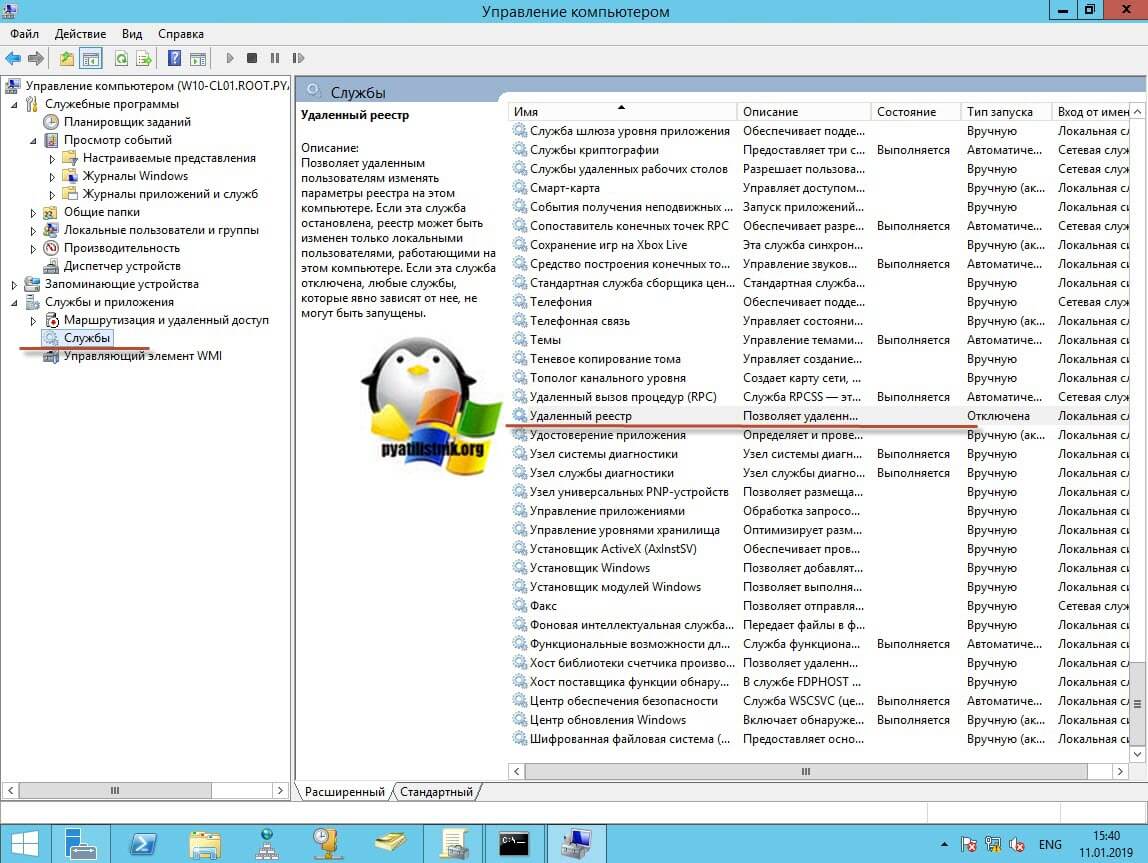

В моем примере я подключился к удаленным службам, через управление компьютером.

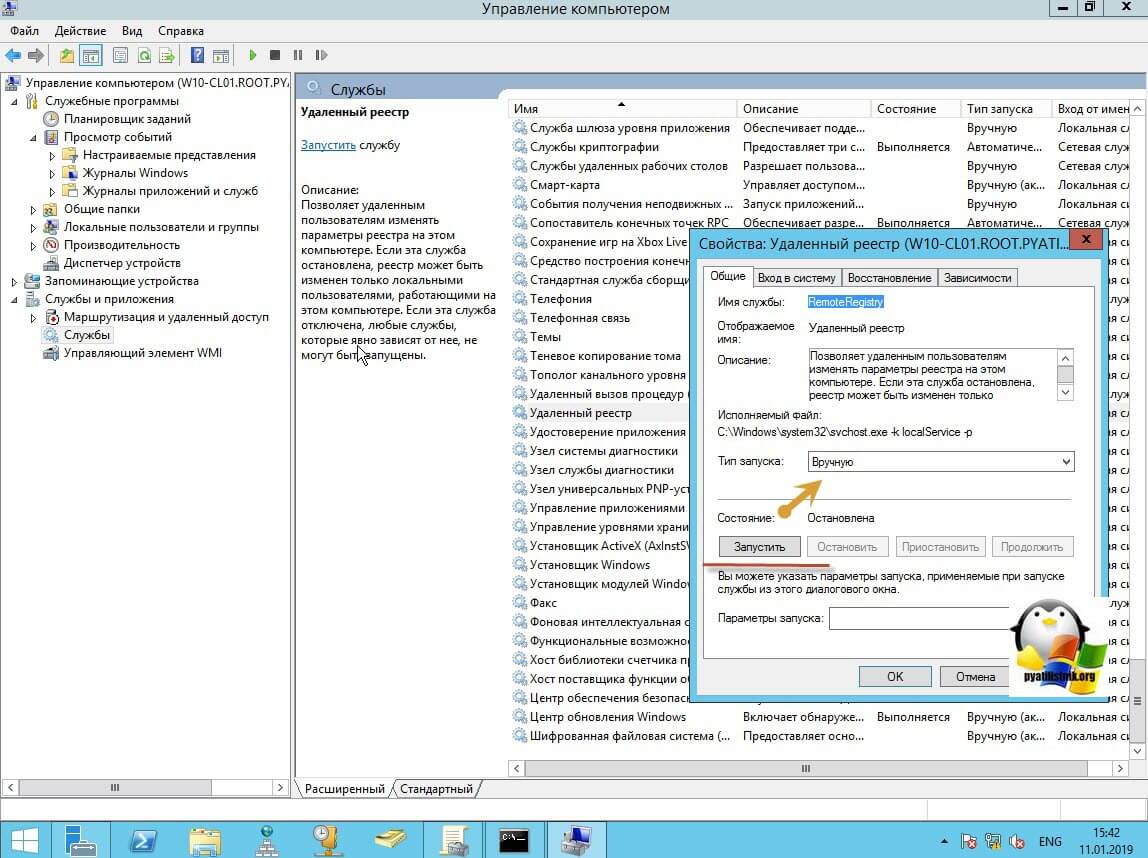

Если этого не сделать, то подключиться к реестру не получиться, и вы не сможете включить RDP по сети. Переходим в свойства данной службы и в типе запуска выставите вручную, после чего нажмите применить. После этого у вас станет активной кнопка запуска, нажимаем ее и проверяем, что сервис стартанул. После этого переходим к редактированию реестра по локальной сети.

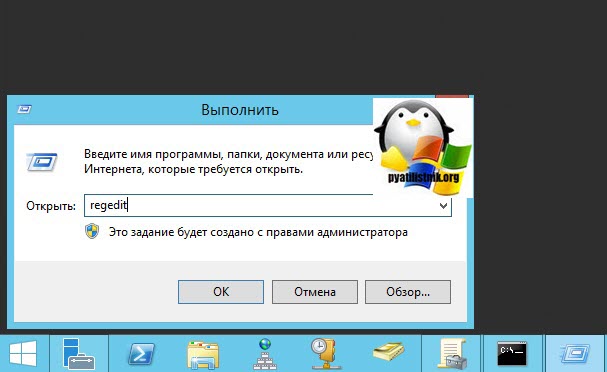

В окне выполнить введите regedit и у вас откроется реестр Windows .

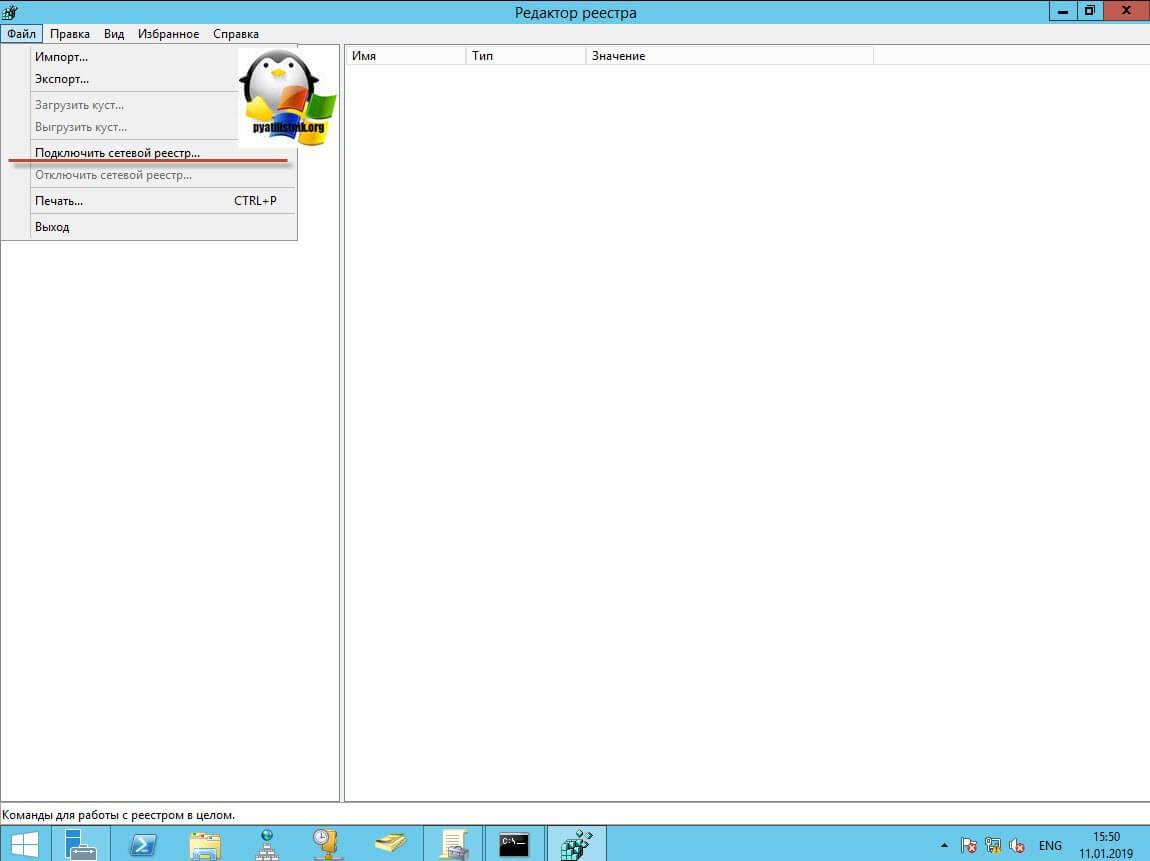

В самом верху есть меню файл, открыв его вам необходимо найти пункт «Подключить сетевой реестр».

У вас откроется окно поиска, где вам необходимо найти нужный вам сетевой компьютер или сервер, после чего нажать ок.

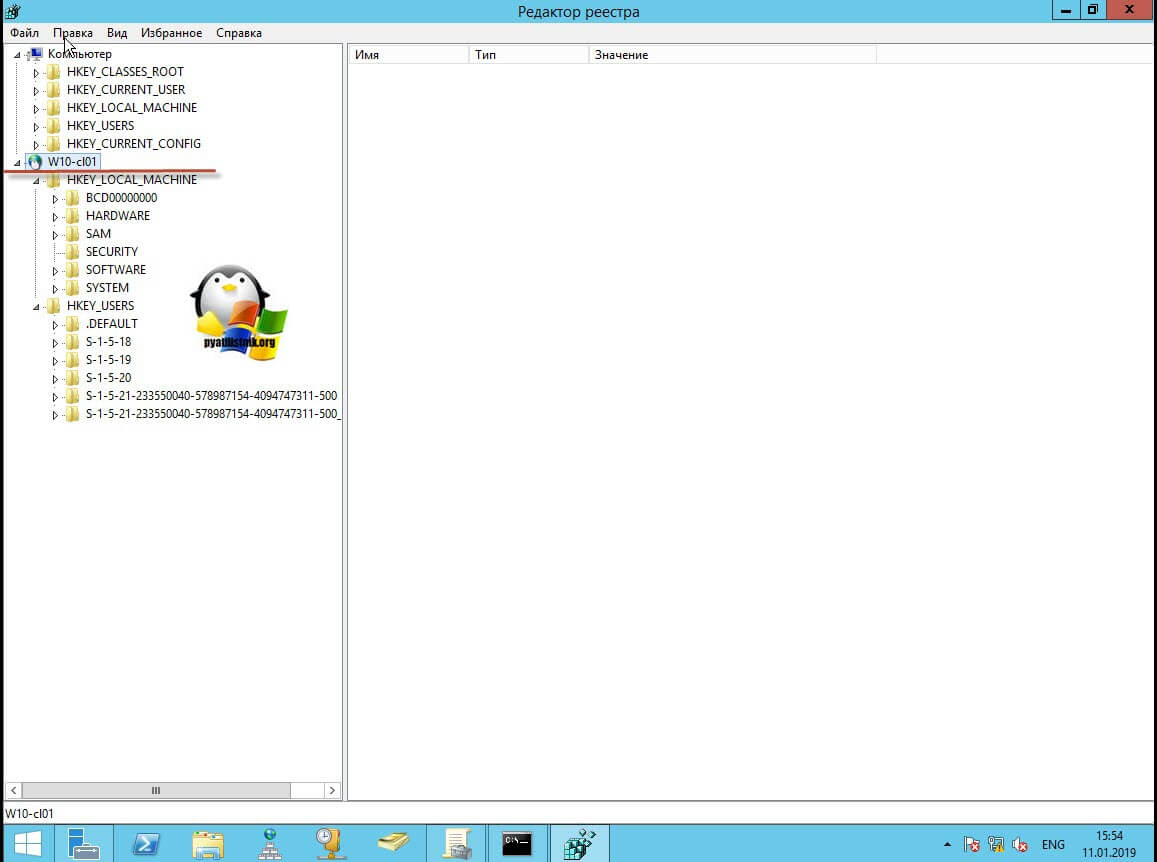

В итоге у вас в окне редактора реестра Windows появится еще один куст. Именно через данный реестр вы включите RDP службу на удаленной системе.

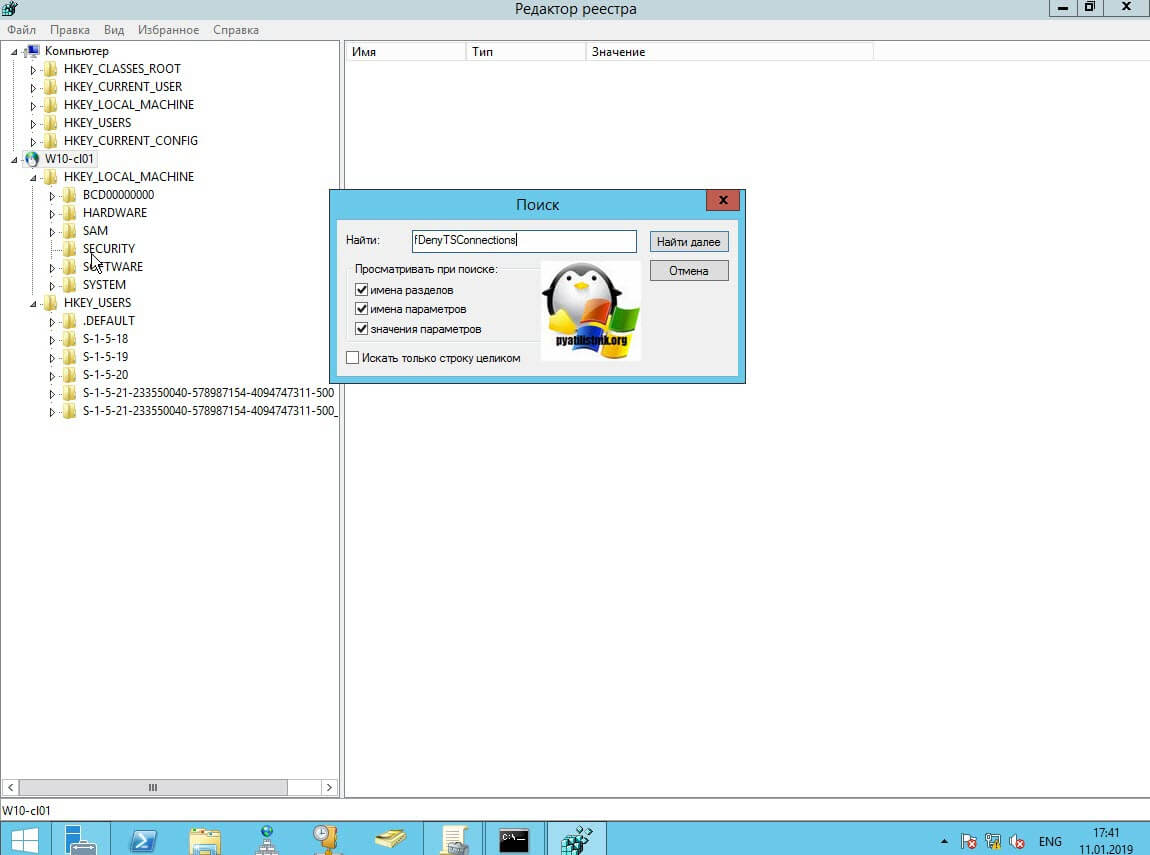

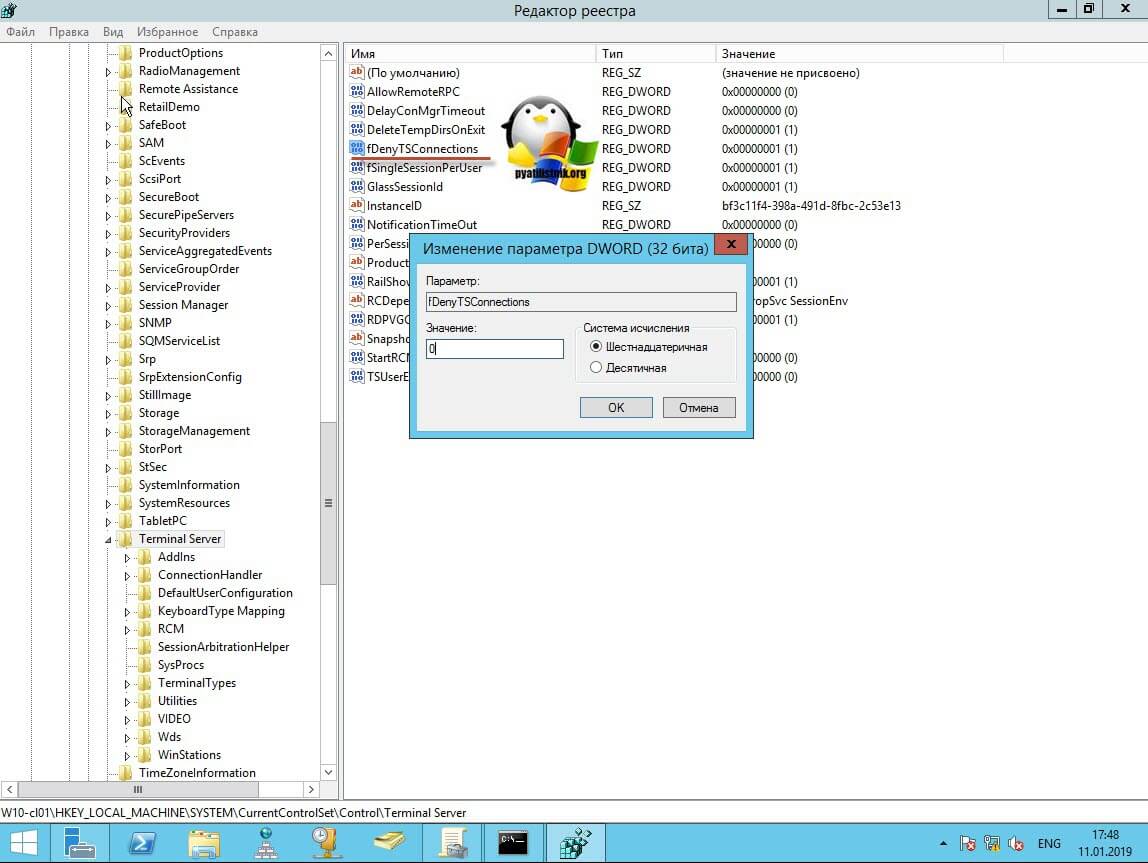

Теперь выбираем корень сетевого реестра Windows и нажимаем кнопку CTRL+F, у вас откроется форма поиска по нему. Тут вам необходимо найти ключ fDenyTSConnections.

Он также по сути должен лежать по пути:

Где ключу fDenyTSConnections вам необходимо изменить значение с 1 на 0, чтобы включить RDP доступ к удаленному компьютеру.

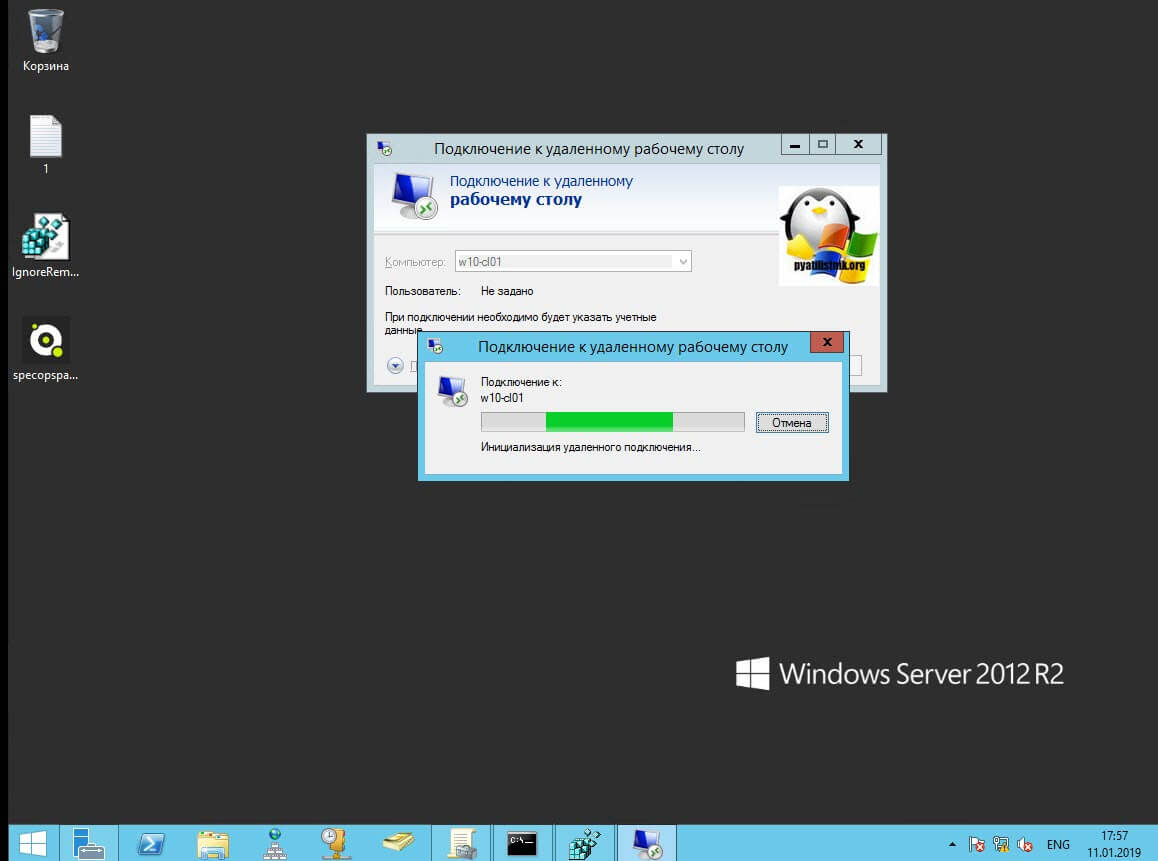

Пробуем произвести подключение, для этого откройте клиента подключения к удаленному рабочему столу (mstsc) и смотрим результат.

Если у вас будут закрыты порты, то вы увидите вот такую картину. При попытке подключиться у вас будет висеть инициализация удаленного подключения.

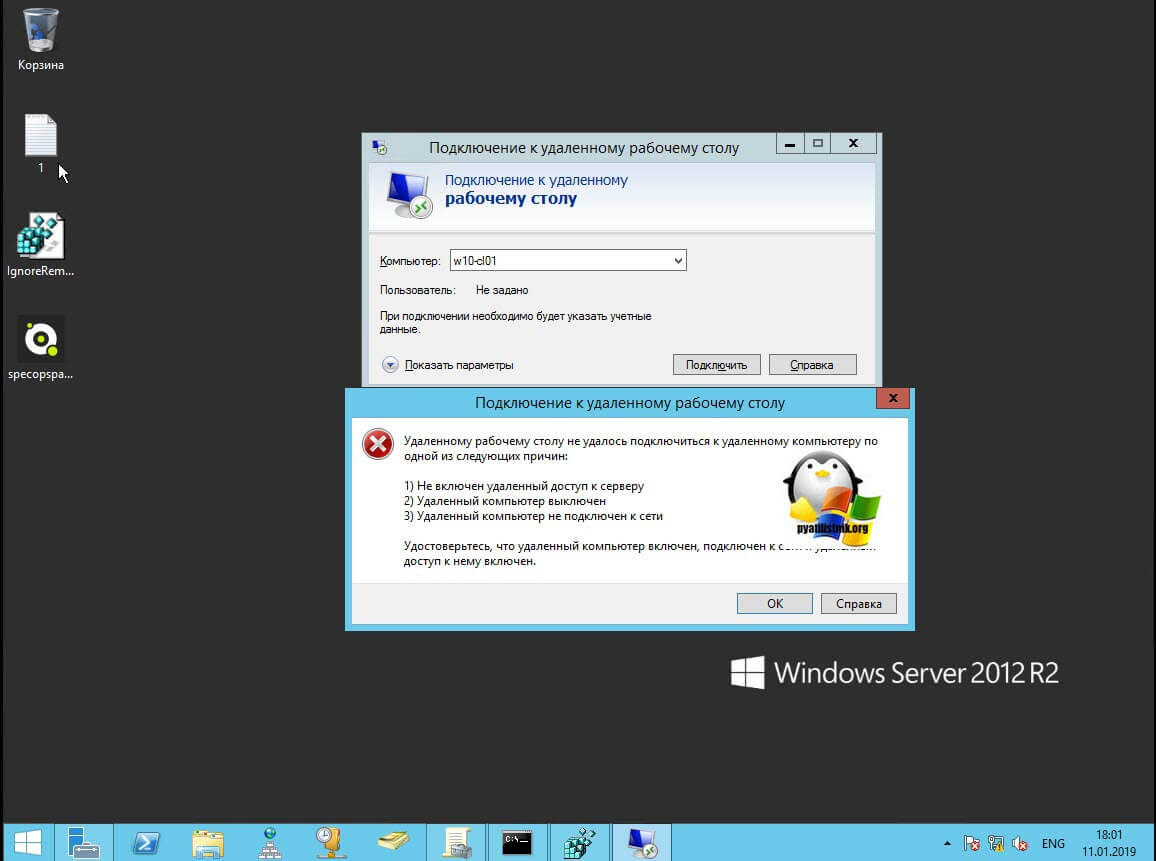

После чего вы увидите ошибку:

- Удаленному рабочему столу не удается подключиться к удаленному компьютеру по одной из следующих причин:

Не включен удаленный доступ к серверу - Удаленный компьютер выключен

- Удаленный компьютер не подключен к сети

Удостоверьтесь, что удаленный компьютер включен, подключен к сети и удаленный доступ к нему включен

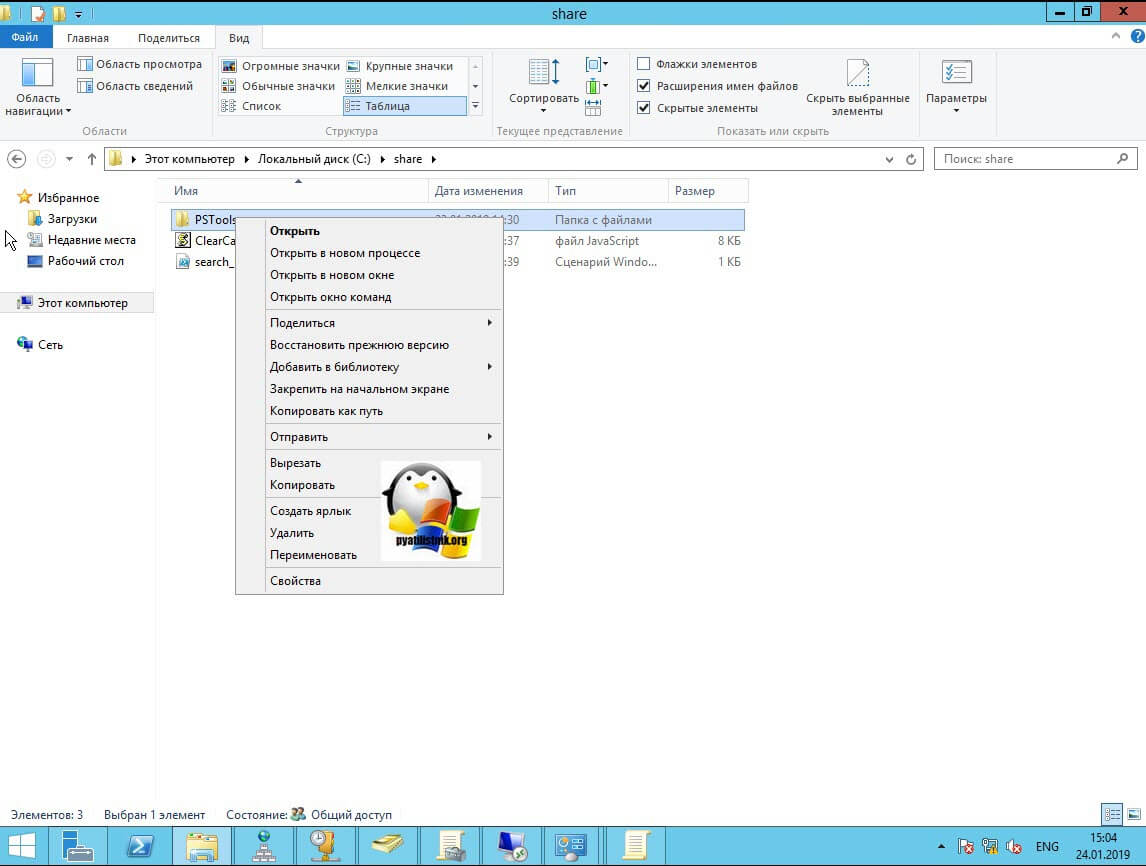

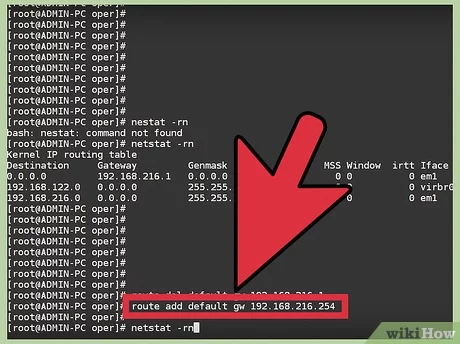

Напоминаю, что вы можете проверить доступность порта , через утилиту Telnet. Проверять нам нужно порт 3389. Вероятнее всего он не ответит. Как я и писал выше откроем порты и создадим правило в брандмауэре. Для этого мы воспользуемся утилитой PSTools.

На выходе у вас будет архив с утилитами, который нужно будет распаковать через архиватор. Когда вы распакуйте его, зажмите клавишу Shift и кликните правым кликом по папке PSTools. Из контекстного меню выберите пункт «Открыть окно команд».

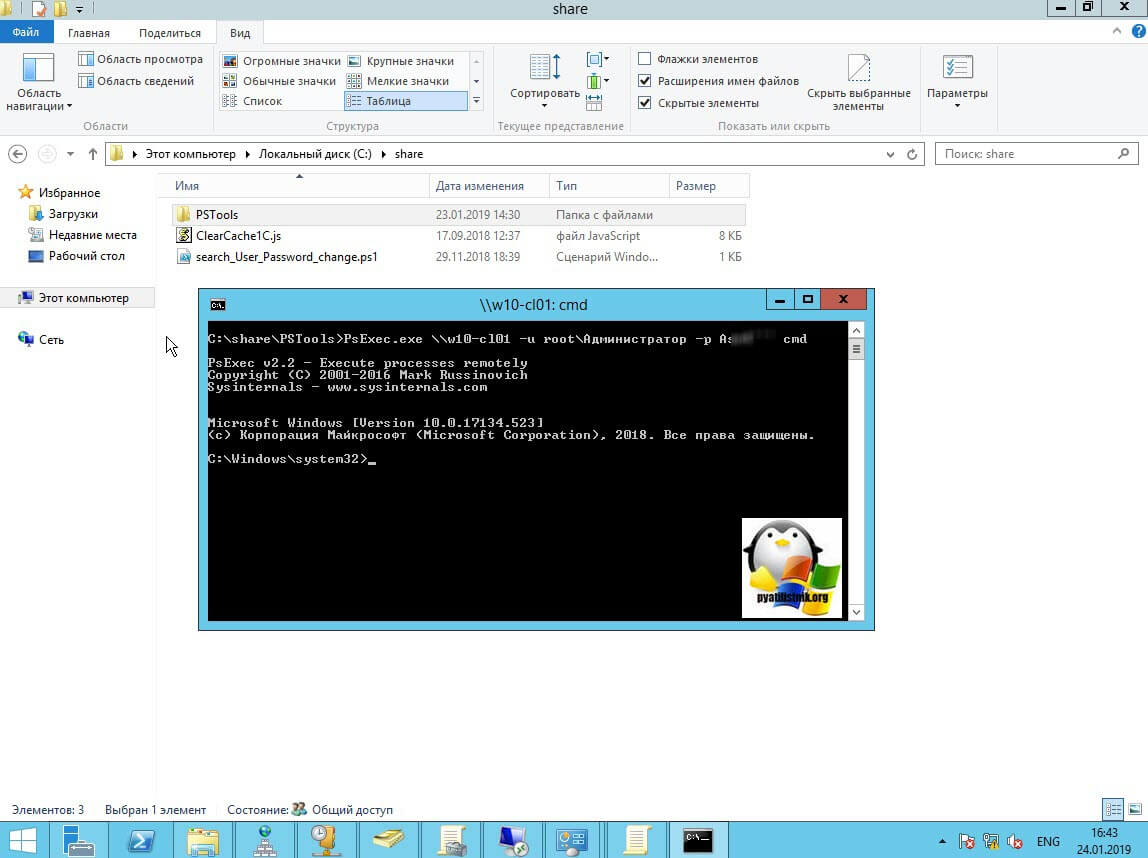

Введите вот такую команду:

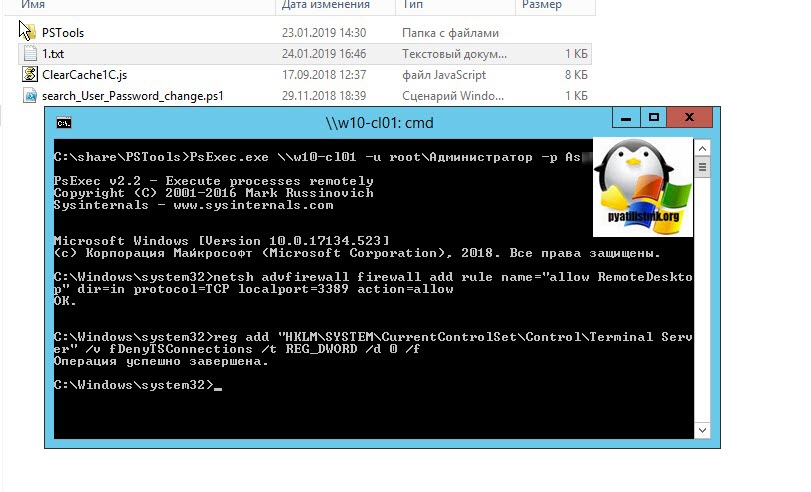

Мой пример: PsExec.exe \\w10-cl01 -u root\Администратор -p пароль cmd

В итоге у вас будет произведено подключение к удаленному компьютеру, вы увидите в заголовке \\dns-имя: cmd. Это означает, что вы успешно подключены.

Далее вступает утилита командной строки netsh, благодаря ей мы создадим правило разрешающее входящие подключения по RDP.

Если вы до этого не включали через реестр доступ к удаленному рабочему столу, то так же это можно выполнить в PsExec.exe:

По идее все должно работать сразу и без перезагрузки, но если она требуется, то выполните команду:

Классический метод включения удаленного рабочего стола

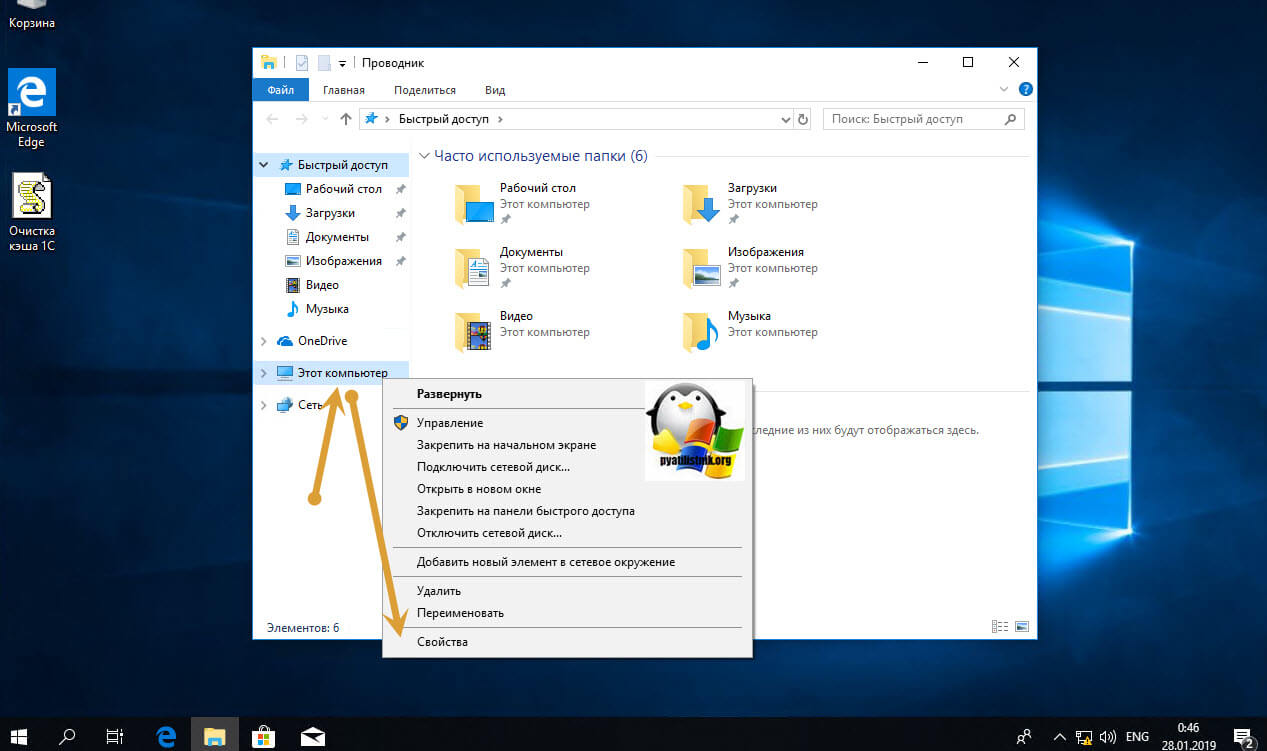

С удаленным включением служб RDP мы разобрались, теперь напомню для новичков, как можно локально его активировать. По умолчанию данная служба, как я и писал не работает. Чтобы это исправить есть два метода. Универсальный метод для любой версии Windows, я буду показывать на десятке, но для семерки, восьмерки, все будет одинаково. Откройте проводник Windows. Найдите в левой части объект «Этот компьютер (Мой компьютер)». Кликните по нему правым кликом и из контекстного меню перейдите в пункт «Свойства».

У вас откроется окно система. В правой части нажмите пункт «Настройка удаленного доступа», которое вызовет окно свойств системы. НА вкладке «Удаленный доступ», чтобы активировать службы удаленных рабочих столов Windows, вам нужно активировать пункт «Разрешить удаленные подключения к этому компьютеру». После этого у вас в системе сразу будет работать RDP доступ.

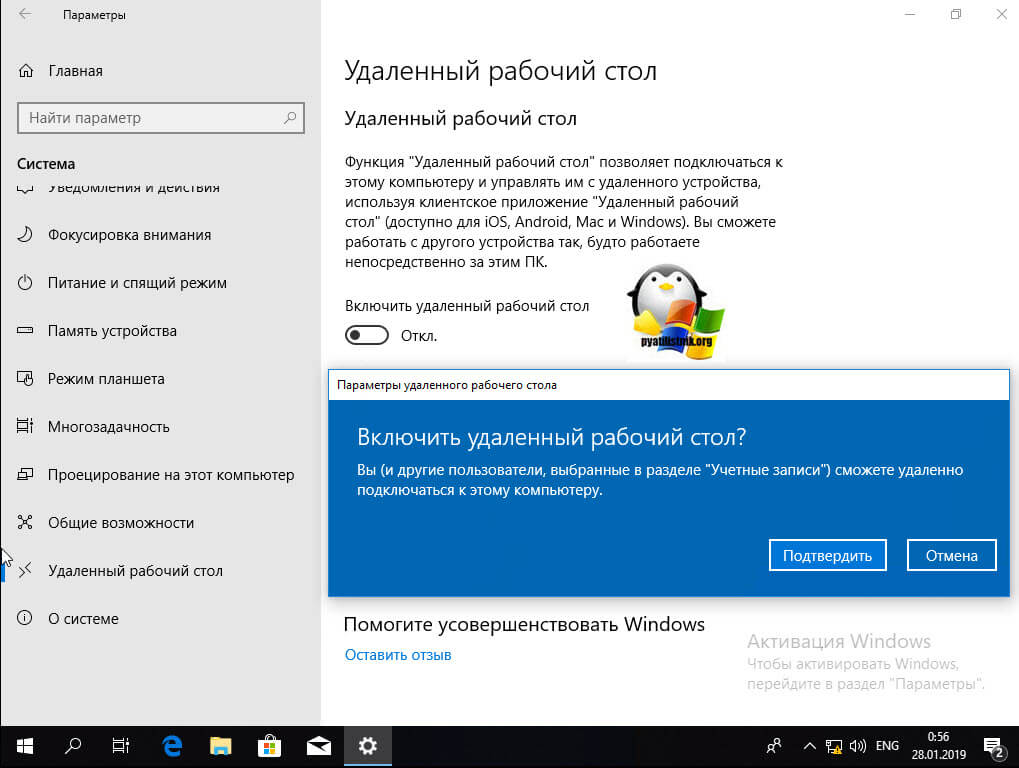

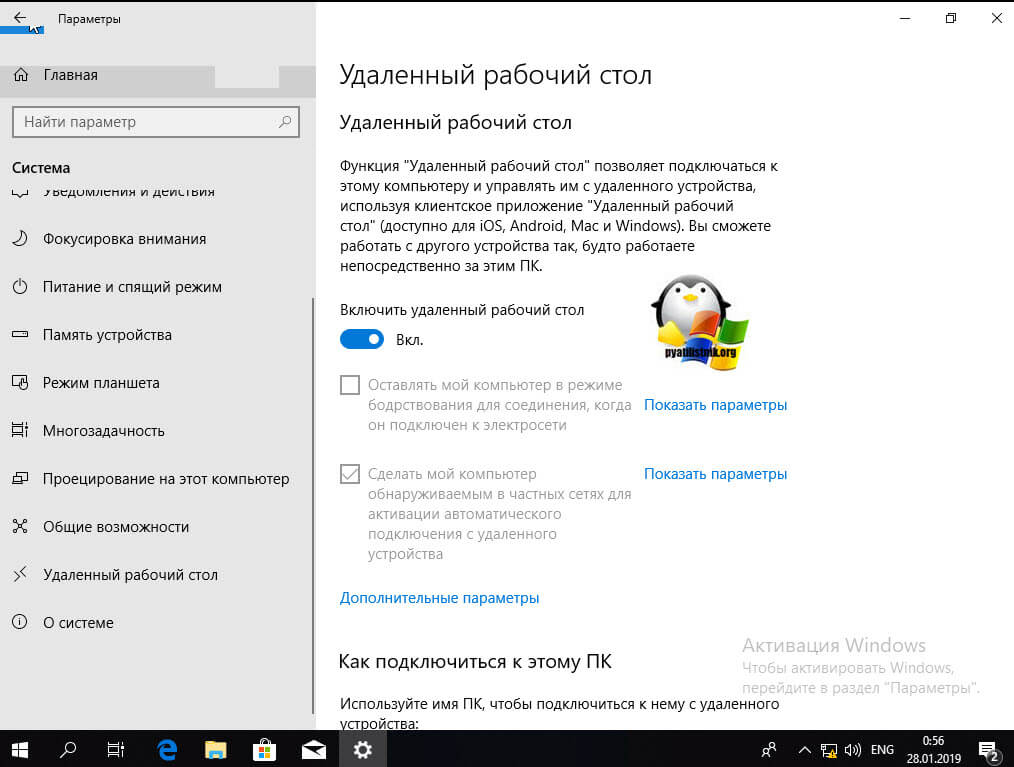

А вот метод исключительно для Windows 10 или Windows Server 2016 и выше. Вы открываете параметры Windows. Переходите в пункт система. В системе будет пункт «Удаленный рабочий стол». Активируем ползунок «Включить удаленный рабочий стол». Выскочит окно с подтверждением, говорим «Подтвердить».

Все функционал RDP активен, можно подключаться с других компьютеров. Данный метод по сути ставит все тужу галку, что мы видели и в классическом окне системы.

Этот подход можно с натяжкой назвать удаленным методом включения RDP, так как на той стороне вам потребуются руки которыми вы будите управлять по телефоны.

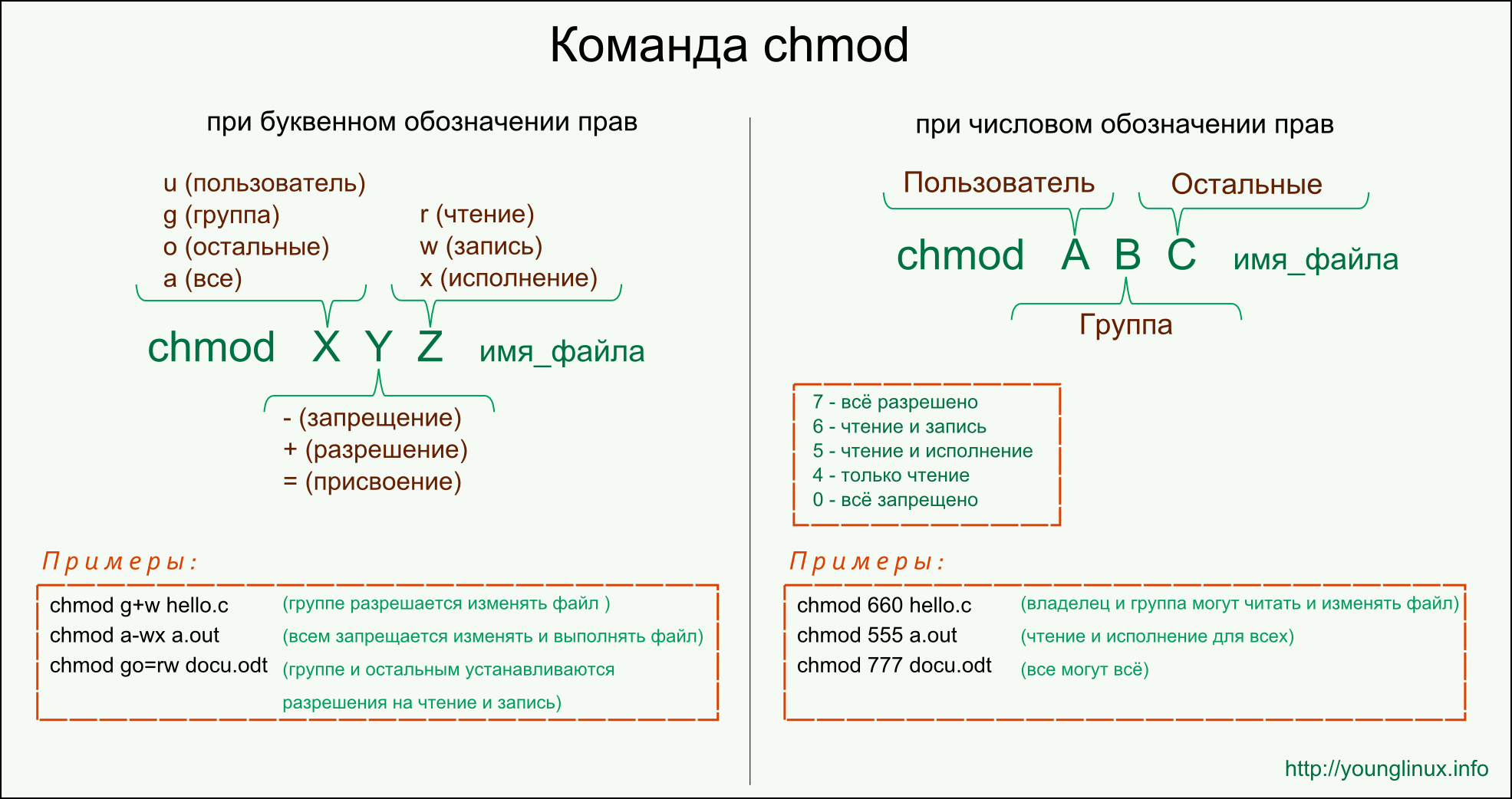

Как включить удаленный рабочий стол (RDP) через PowerShell

Открываем на компьютере, где необходимо включить RDP службу оснастку PowerShell.

(Get-WmiObject Win32_TerminalServiceSetting -Namespace root\cimv2\TerminalServices).SetAllowTsConnections(1,1)

Вторая команда активирует галку «Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети»

(Get-WmiObject -Class «Win32_TSGeneralSetting» -Namespace root\cimv2\TerminalServices -Filter «TerminalName=’RDP-tcp'»).SetUserAuthenticationRequired(0)

Третья команда, включает правило в Брандмауэре

Enable-NetFirewallRule -DisplayGroup «Remote Desktop»

Данные команды вы можете собрать в скрипт и распространить его через групповую политику при включении компьютера или автологоне пользователя.

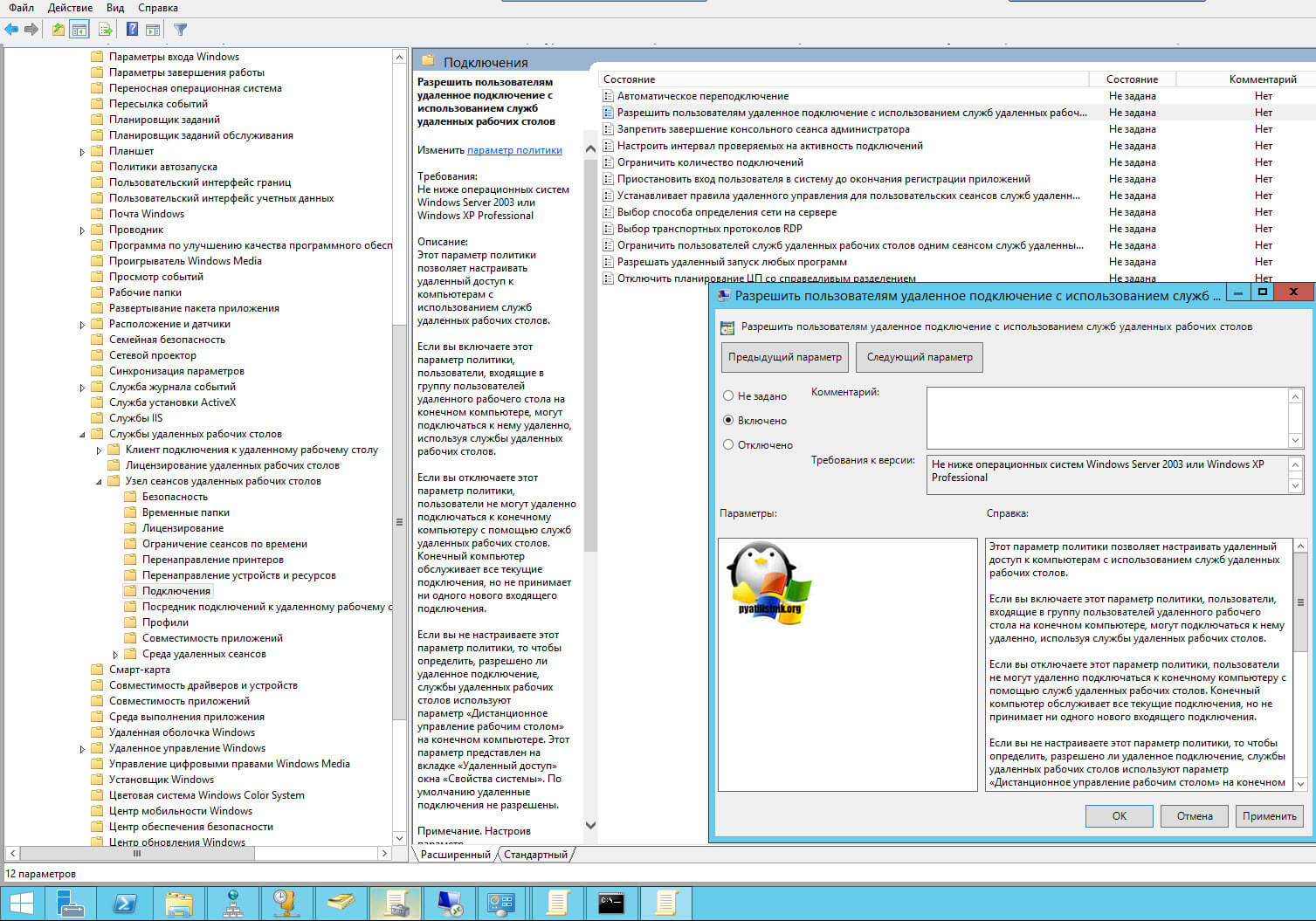

Как удаленно включить RDP через групповую политику

Данный метод включения удаленного рабочего стола на нужном компьютере возможен за счет домена Active Directory, благодаря централизованному управлению рабочих станций ваших сотрудников. Откройте редактор управления групповыми политиками. Создайте новую политику и прилинкуйте ее к нужному организационному подразделению, которое содержит нужный компьютер. После чего зайдите в свойства данной политики и измените ее настройки. Перейдите по пути:

Откройте эту настройку и включите ее. Не забываем после этого обновить групповую политику на нужном компьютере и не забываем там открыть порт для RDP. Так же политиками или локально.

Включив настройку вы можете указать конкретные ip-адреса откуда можно производить подключение или же ввести *, это будет означать, для всех.

Remote Desktop Services

Служба удаленных рабочих столов Remote Desktop Services (ранее известная, как Terminal Services) — это компонент Microsoft Windows (серверной и клиентской операционных систем), позволяющий пользователям удаленно запускать приложения или управлять сервером с любой машины, где есть клиент подключения к удаленному рабочему столу и доступ к сети. В сеансе Remote Desktop Services требует клиент наличия доступа ко всей среде удаленного компьютера или ему просто нужно запустить отдельные приложения — сервер Remote Desktop Session Host выполняет всю обработку и использует свои аппаратные ресурсы.

В простом сеансе Remote Desktop Services клиент посылает только сигналы клавиатуры и мыши и принимает видеоизображения, что требует лишь небольшой загрузки сети. Для более серьезных сеансов, которым может понадобиться доступ к локальным ресурсам, служба удаленных рабочих столов предоставляет поддержку перенаправления аудиосигналов, локального принтера, СОМ-порта, локального диска и PnP-устройств (для медиапроигрывателей и цифровых камер), чтобы облегчить пересылку данных между клиентом и сервером через единый сетевой порт. Служба удаленных рабочих столов также обеспечивает переназначение локального часового пояса, что позволяет пользователям получать отметки времени в почтовых сообщениях и файлах относительно их местоположения. Недавно служба Remote Desktop Services стала поддерживать и настольные компьютеры с высоким разрешением (до 4096×2048) и выстраивание нескольких мониторов в горизонтальный ряд, чтобы сформировать единый большой рабочий стол. С помощью компонента Client Experience пользователи могут получить настольную среду Remote Desktop Services, которая внешним видом похожа на Windows 7.

Удаленные рабочие столы

Служба удаленных рабочих столов впервые появилась в версии Windows NT 4.0 Terminal Server Edition. В последующих версиях Windows и служба удаленных рабочих столов, и ее протокол удаленных рабочих столов (Remote Desktop Protocol — RDP) были существенно усовершенствованы. Эти усовершенствования достигли своего пика в Windows Server 2008 R2 и Windows 7, где служба Terminal Services была переименована в Remote Desktop Services и была дополнена рядом новых средств.

- Поддержка управления службой удаленных рабочих столов через Windows PowerShell.

- Средством фильтрации программ RemoteApp на уровне пользователя для Remote Desktop Web Access.

- Средство Remote Desktop Virtualization Host (Узел виртуализации удаленных рабочих столов) — компонент инфраструктуры виртуальных рабочих столов Microsoft (Virtual Desktop Infrastructure — VDI).

- Средство RemoteApp and Desktop Connection (Подключение к удаленным рабочим столам и приложениям RemoteApp), предназначенные для обеспечения гладкого пользовательского взаимодействия в среде Windows 7.

- Поддержка одиночного входа (Single Sign-On) между RD Session Host и RD Web Access.

- Улучшенная поддержка воспроизведения звуковых и видеофайлов.

В настоящей главе рассматривается планирование, внедрение, управление и поддержка развертывания службы удаленных рабочих столов Windows Server 2008 R2. Здесь будут описаны не только новые возможности, добавленные в Windows Server 2008 и Windows Server 2008 R2, но и способы применения этих новых технологий для повышения качества услуг удаленного доступа как пользователям, так и сетевым администраторам.