- Брандмауэр Windows 10 Настройка доступа

- Как добавить программу в исключения Брандмауэра Windows 10 разрешить или запретить доступ к интернету

- Руководство по настройке брандмауэра в Windows 10

- Настройка брандмауэра

- Типы сетей

- Включение и отключение, блокировка, уведомления

- Сброс настроек

- Взаимодействие с программами

- Правила

- Профили

- Практика

- Создание правил для программ

- Работа с исключениями

- Правила для портов

- Заключение

- Создание правила порта для входящего трафика Create an Inbound Port Rule

Брандмауэр Windows 10 Настройка доступа

Операционная система Microsoft имеет встроенный Брандмауэр, начиная с windows XP. Инструмент очень полезный, с помощью которого мы можем защититься от нежелательных программ и запусков, отфильтровать трафик в интернете для определенных приложений. Добавив к примеру в Firewal всем известный майл рекламу, которая скачивает программ 5 и устанавливает их на компьютер. Разберем, как добавить программу в исключения брандмауэра windows 10, заблокировать приложение, разрешить программе доступ в интернет.

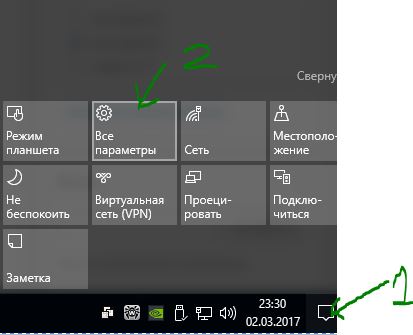

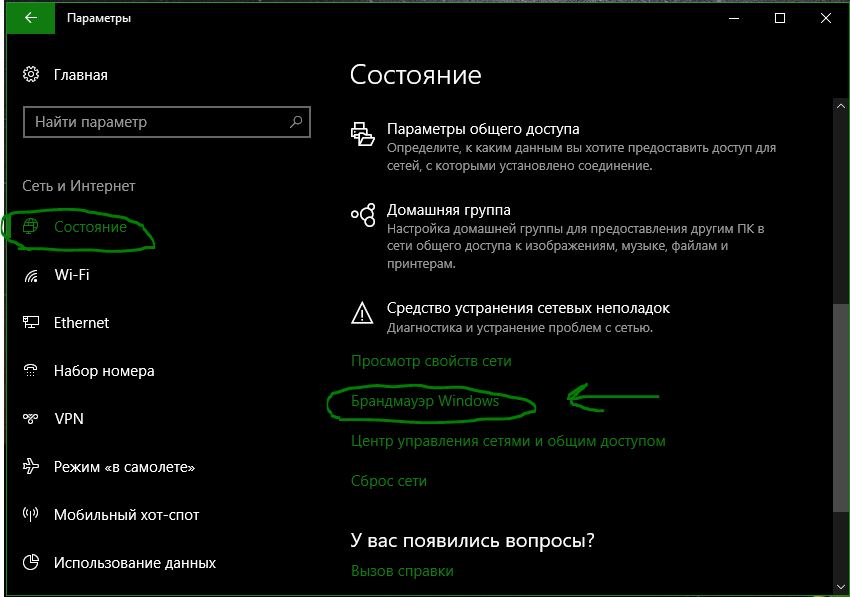

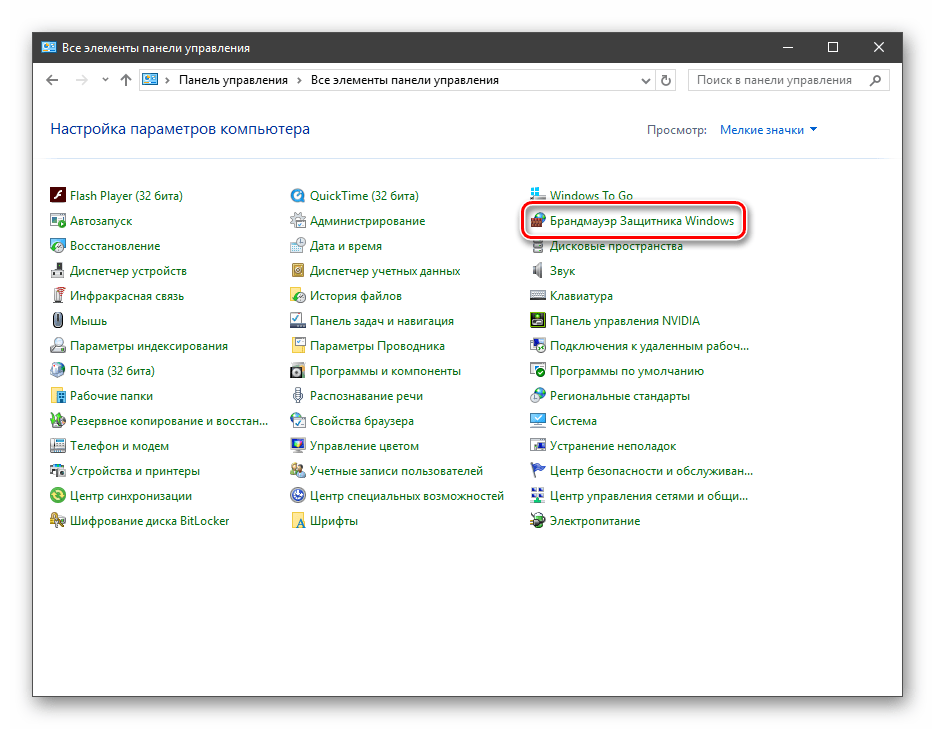

Первое, что нужно сделать, это открыть страницу Все параметры Windows 10 и перейти на пункт Сеть и Интернет. В следующем окне, выбираем параметр Состояния, который отображается в меню слева, а затем ищем параметр Брандмауэр Windows в панели справа.

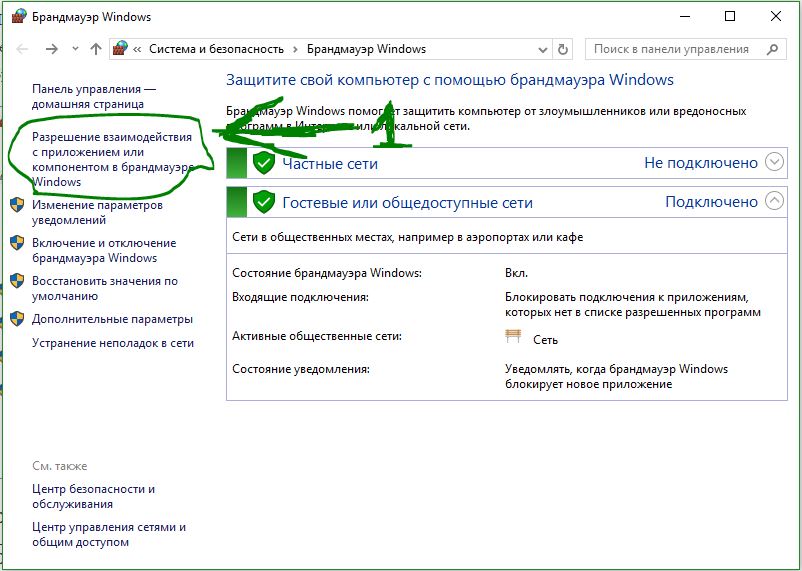

В открывшимся окне нажмите Разрешение взаимодействия с приложением или компонентом.

Как добавить программу в исключения Брандмауэра Windows 10 разрешить или запретить доступ к интернету

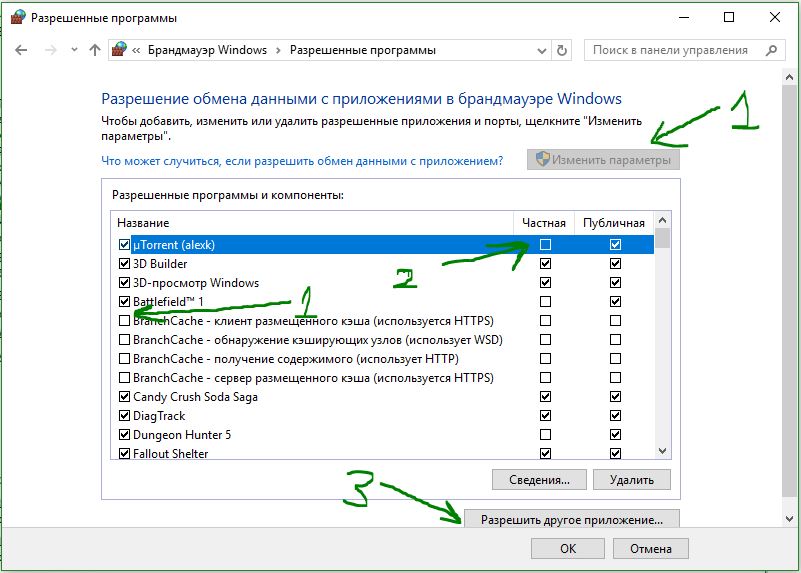

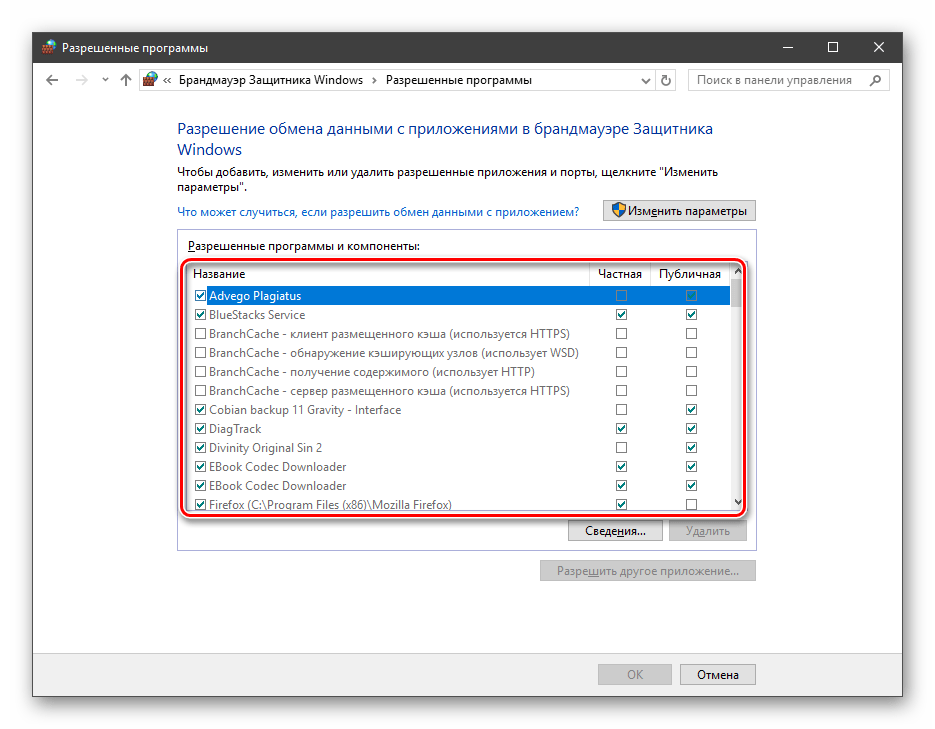

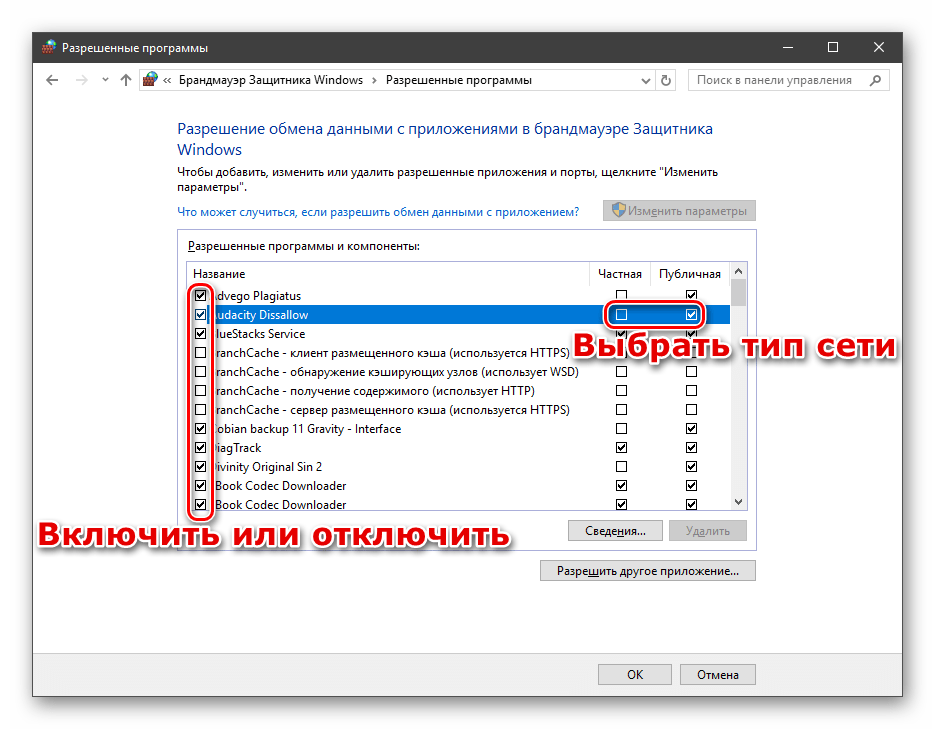

В окне «Разрешенные программы» мы видим список настроенных программ и приложений. Разберем настройки блокировки и разрешения использования интернет трафика.

- Чтобы была возможность ставить галочки нужно первым делом включить Изменить параметры.

- Снимите галочку с той программы, которую вы хотите заблокировать подключение к интернету.

- Если вы хотите, чтобы программа блокировалось в Частной или Публичной сети > снимите галочки как вам нужно, для блокировки трафика.

- Если вы хотите разрешить использовать новое приложение, то нажмите Разрешить другое приложение и добавьте путь к программе или игре.

Хочу заметить, если вы используете стандартный антивирус windows defender, то ни в коем случае не отключайте Брандмауэр виндовс. Ведь он идет как Firewal Windows, фильтрует трафик программ и игр.

Руководство по настройке брандмауэра в Windows 10

Настройка брандмауэра

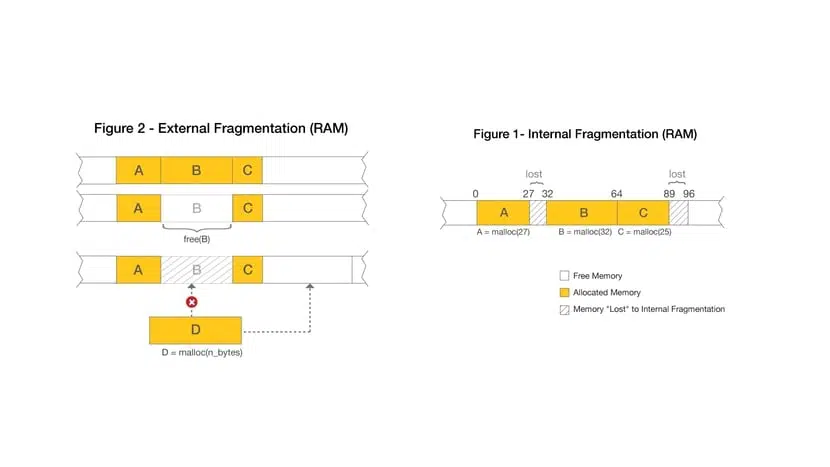

Многие пользователи пренебрежительно относятся к встроенному файерволу, считая его неэффективным. Вместе с тем, данный инструмент позволяет значительно повысить уровень безопасности ПК с помощью простых инструментов. В отличие от сторонних (особенно бесплатных) программ, брандмауэр довольно легок в управлении, имеет дружественный интерфейс и понятные настройки.

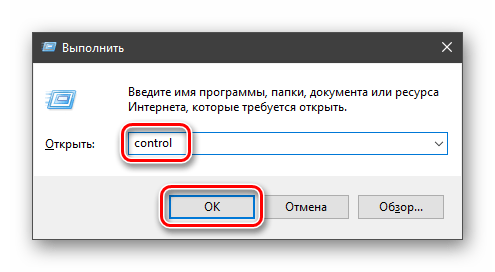

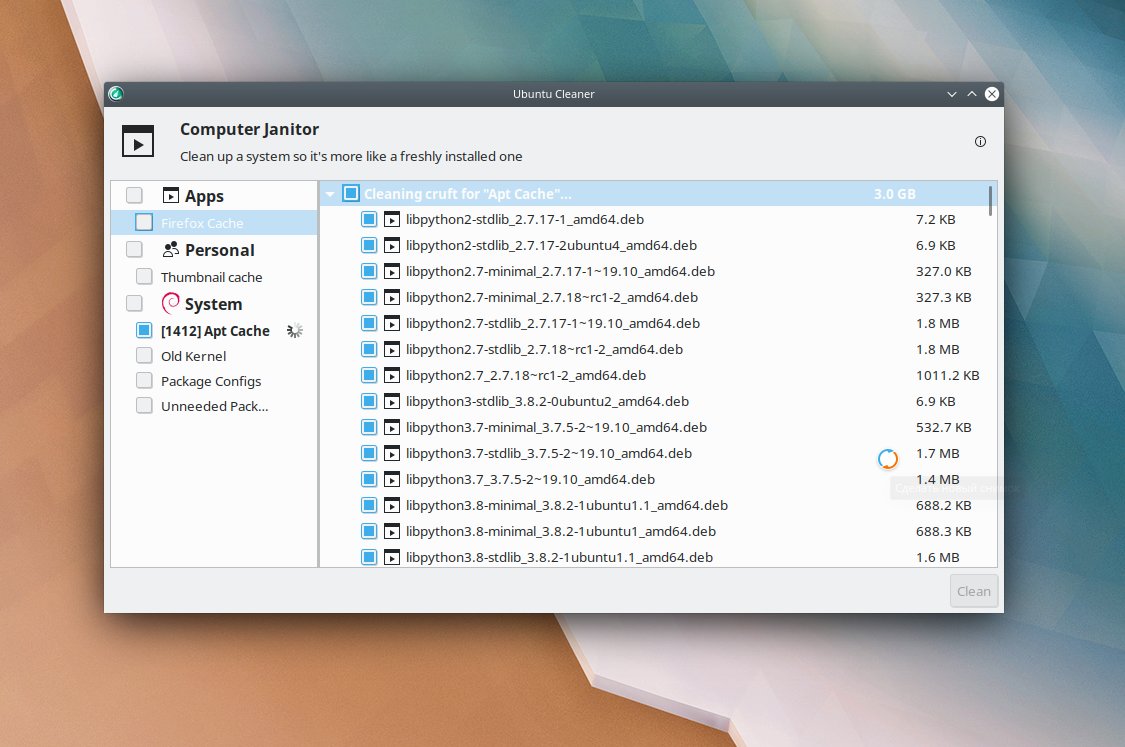

Добраться до раздела опций можно из классической «Панели управления» Windows.

- Вызываем меню «Выполнить» комбинацией клавиш Windows+R и вводим команду

Переключаемся на режим просмотра «Мелкие значки» и находим апплет «Брандмауэр защитника Windows».

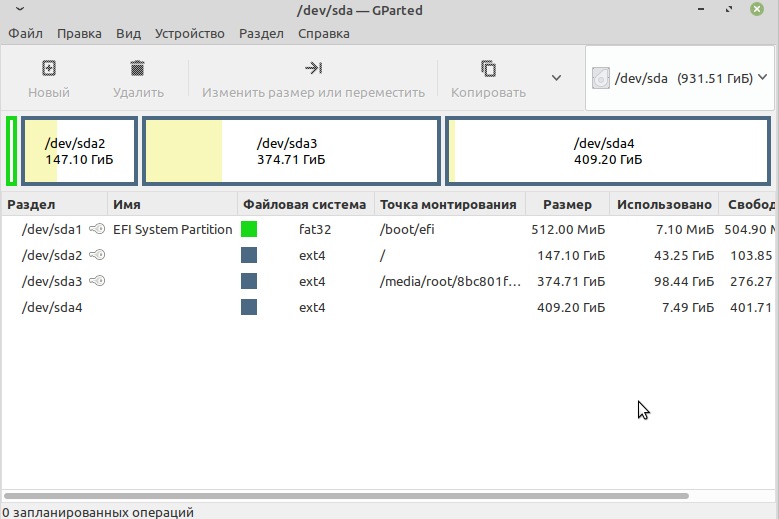

Типы сетей

Различают два типа сетей: частные и общественные. Первыми считаются доверенные подключения к устройствам, например, дома или в офисе, когда все узлы известны и безопасны. Вторыми – соединения с внешними источниками через проводные или беспроводные адаптеры. По умолчанию общественные сети считаются небезопасными, и к ним применяются более строгие правила.

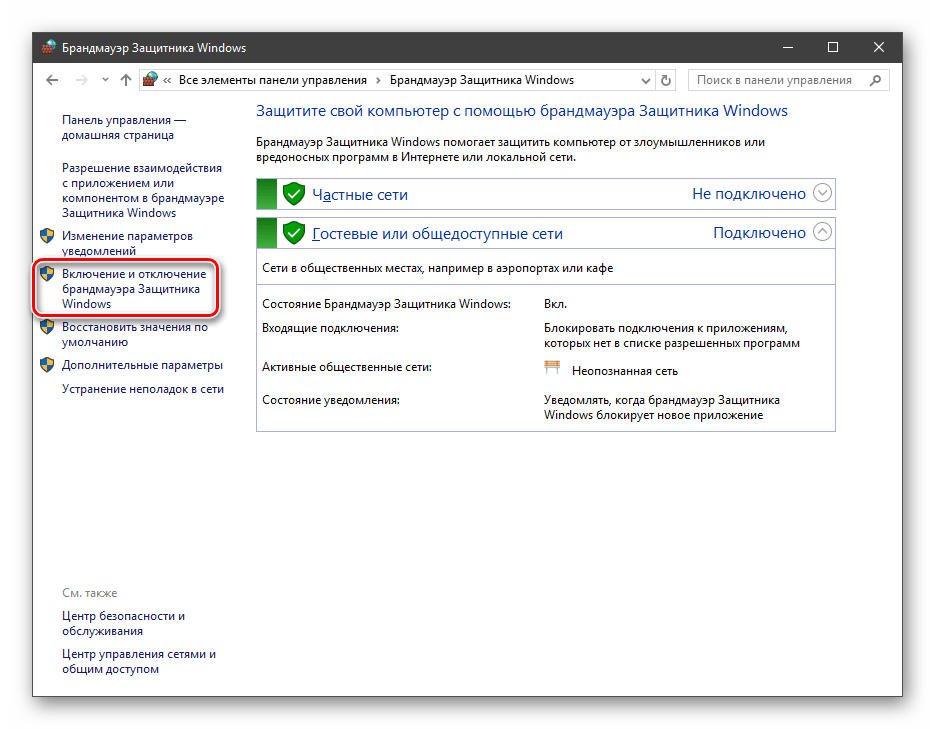

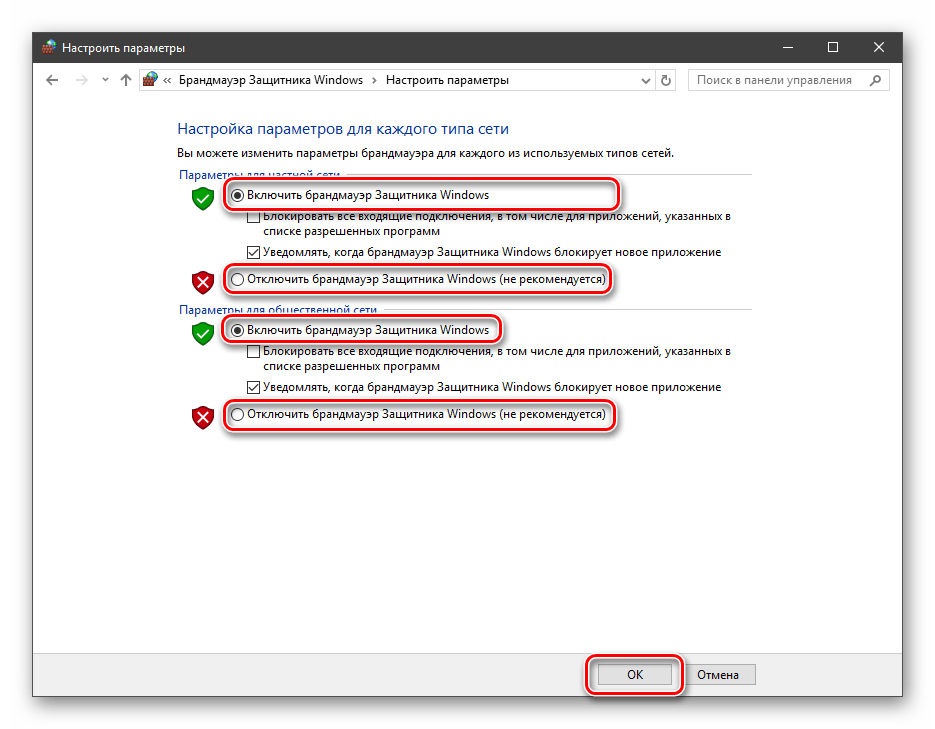

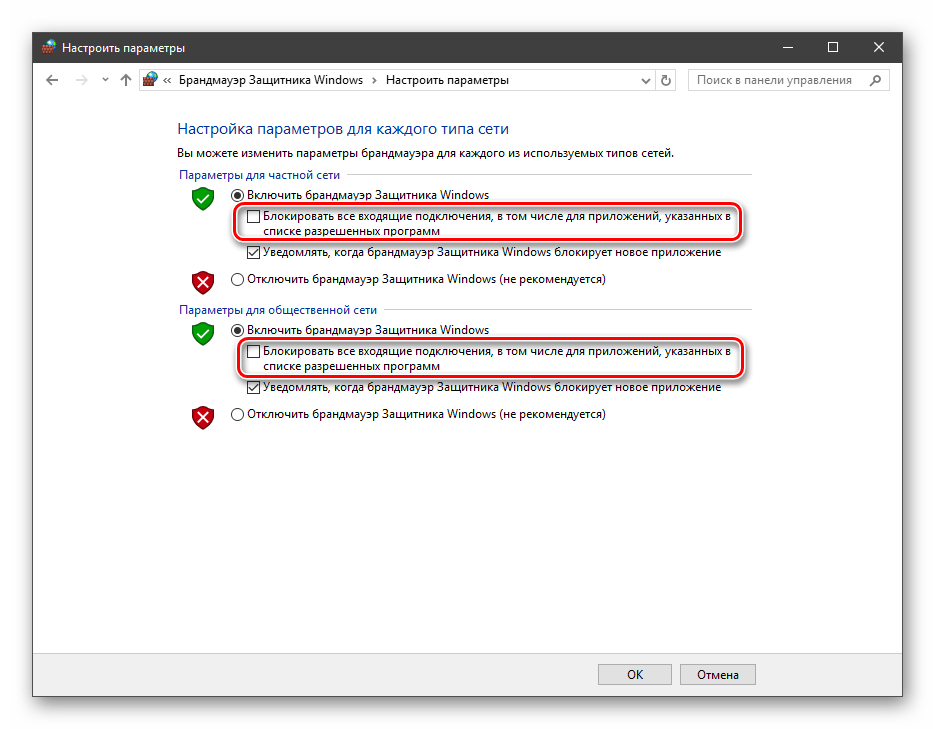

Включение и отключение, блокировка, уведомления

Активировать брандмауэр или отключить его можно, перейдя по соответствующей ссылке в разделе настроек:

Здесь достаточно поставить переключатель в нужное положение и нажать ОК.

Блокировка подразумевает запрет всех входящих подключений, то есть любые приложения, в том числе и браузер, не смогут загружать данные из сети.

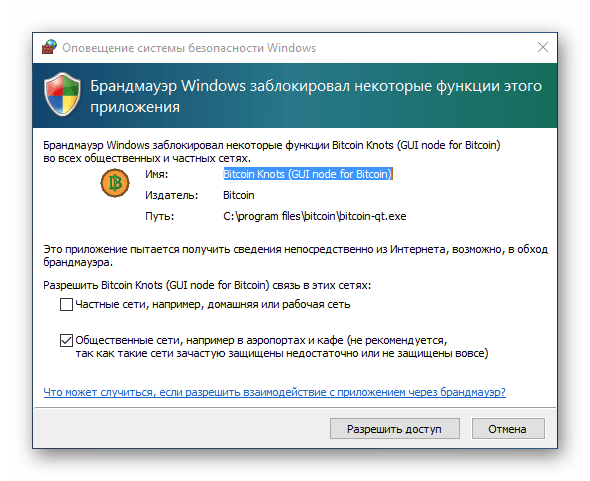

Уведомления представляют собой особые окна, возникающие при попытках подозрительных программ выйти в интернет или локальную сеть.

Функция отключается снятием флажков в указанных чекбоксах.

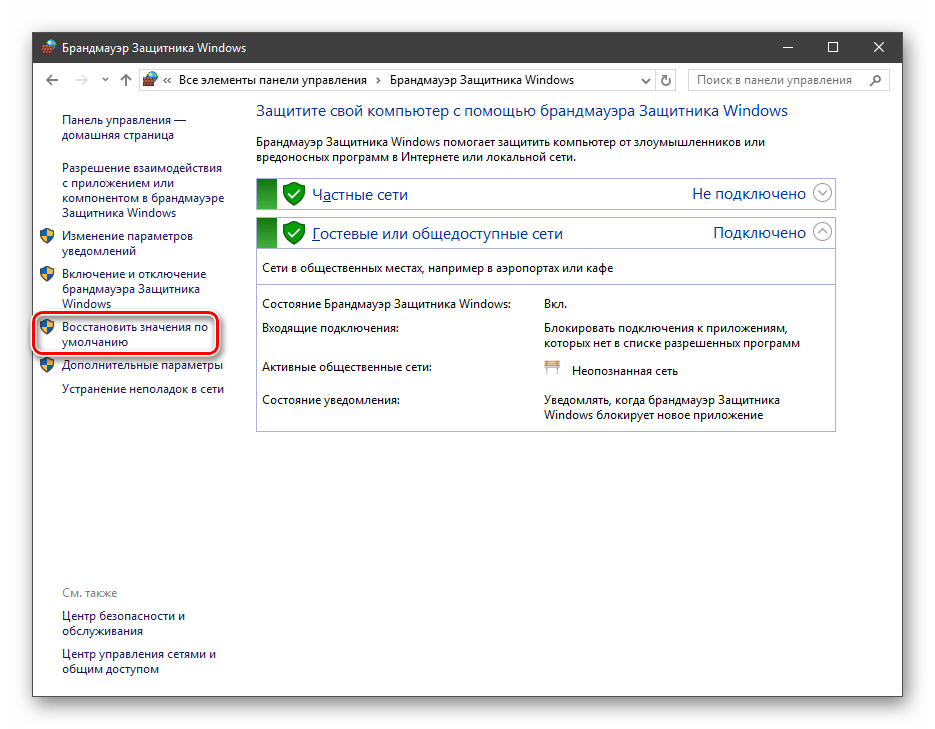

Сброс настроек

Данная процедура удаляет все пользовательские правила и приводит параметры к значениям по умолчанию.

Сброс обычно производится при сбоях в работе брандмауэра в силу различных причин, а также после неудачных экспериментов с настройками безопасности. Следует понимать, что и «правильные» опции также будут сброшены, что может привести к неработоспособности приложений, требующих подключения к сети.

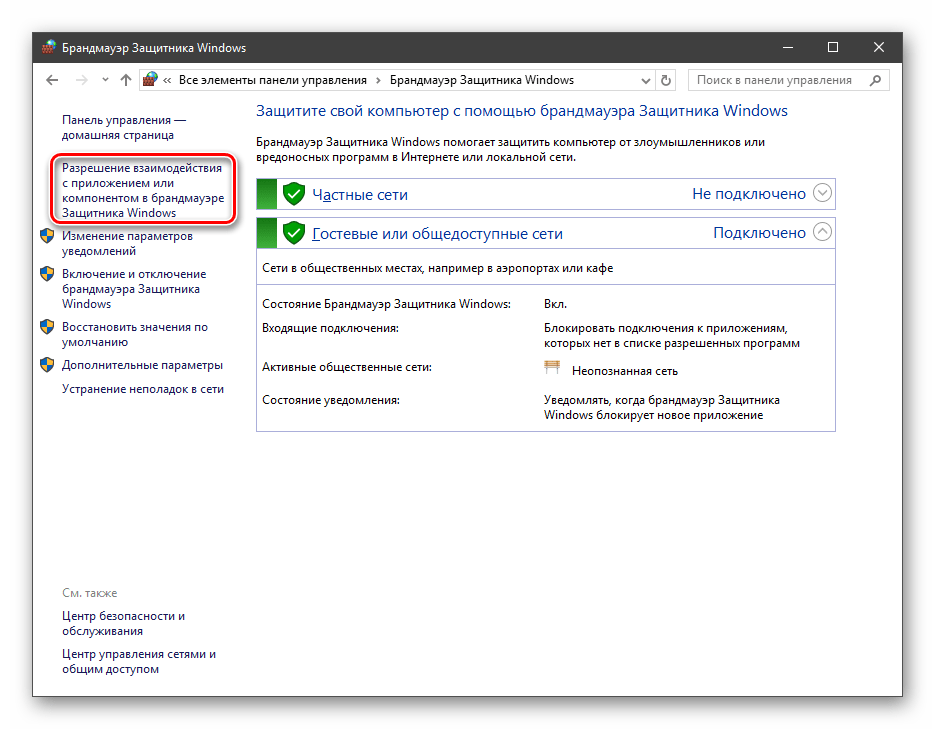

Взаимодействие с программами

Данная функция позволяет разрешить определенным программам подключение к сети для обмена данными.

Этот список еще называют «исключениями». Как с ним работать, поговорим в практической части статьи.

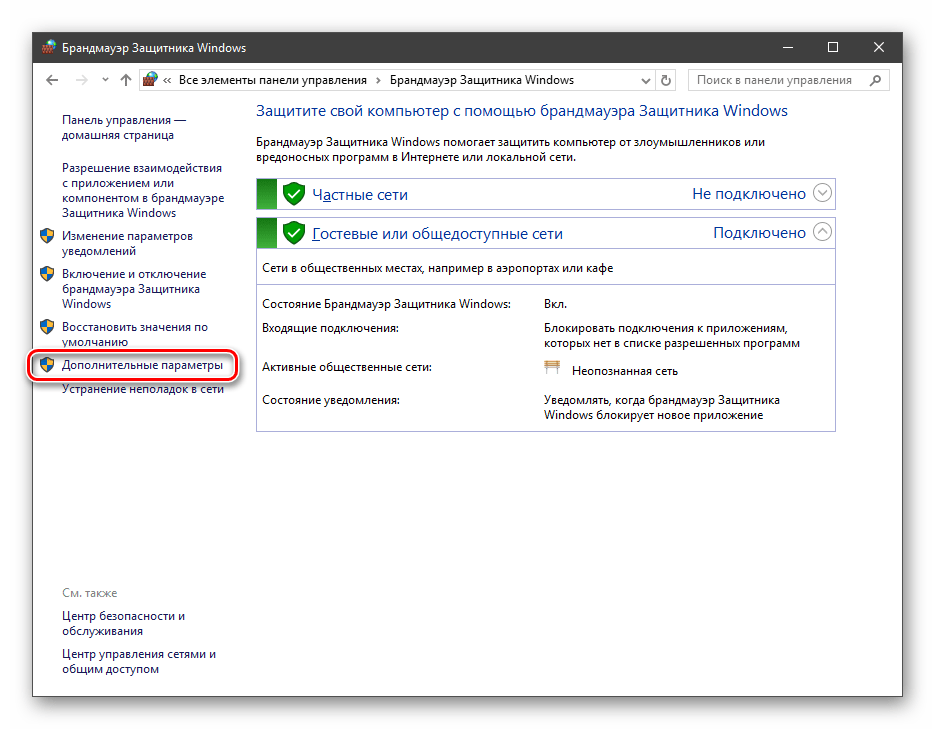

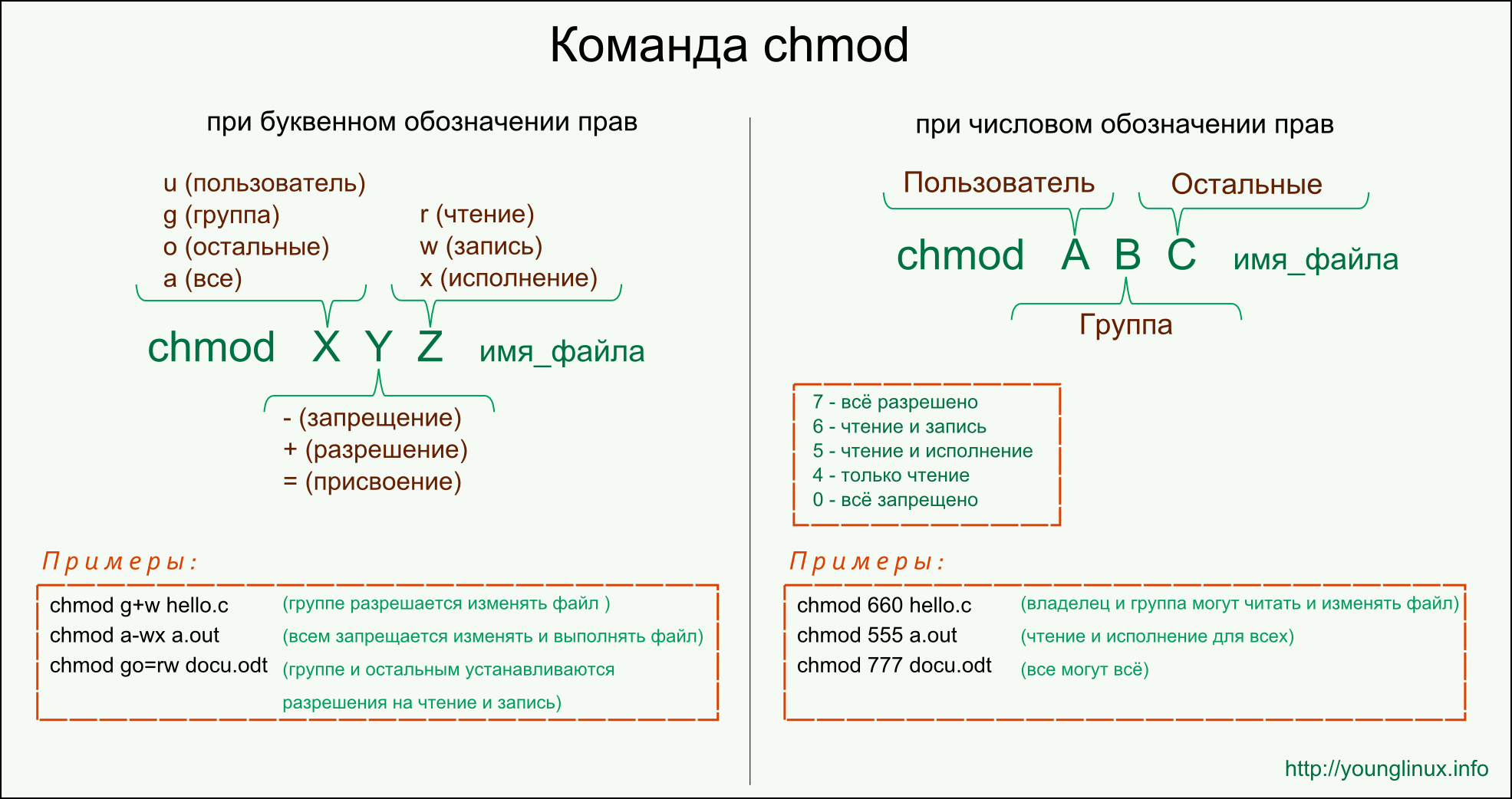

Правила

Правила – это основной инструмент брандмауэра для обеспечения безопасности. С их помощью можно запрещать или разрешать сетевые подключения. Эти опции располагаются в разделе дополнительных параметров.

Входящие правила содержат условия для получения данных извне, то есть загрузки информации из сети (download). Позиции можно создавать для любых программ, компонентов системы и портов. Настройка исходящих правил подразумевает запрет или разрешение отправки запросов на сервера и контроль процесса «отдачи» (upload).

Правила безопасности позволяют производить подключения с использованием IPSec – набора специальных протоколов, согласно которым проводится аутентификация, получение и проверка целостности полученных данных и их шифрование, а также защищенная передача ключей через глобальную сеть.

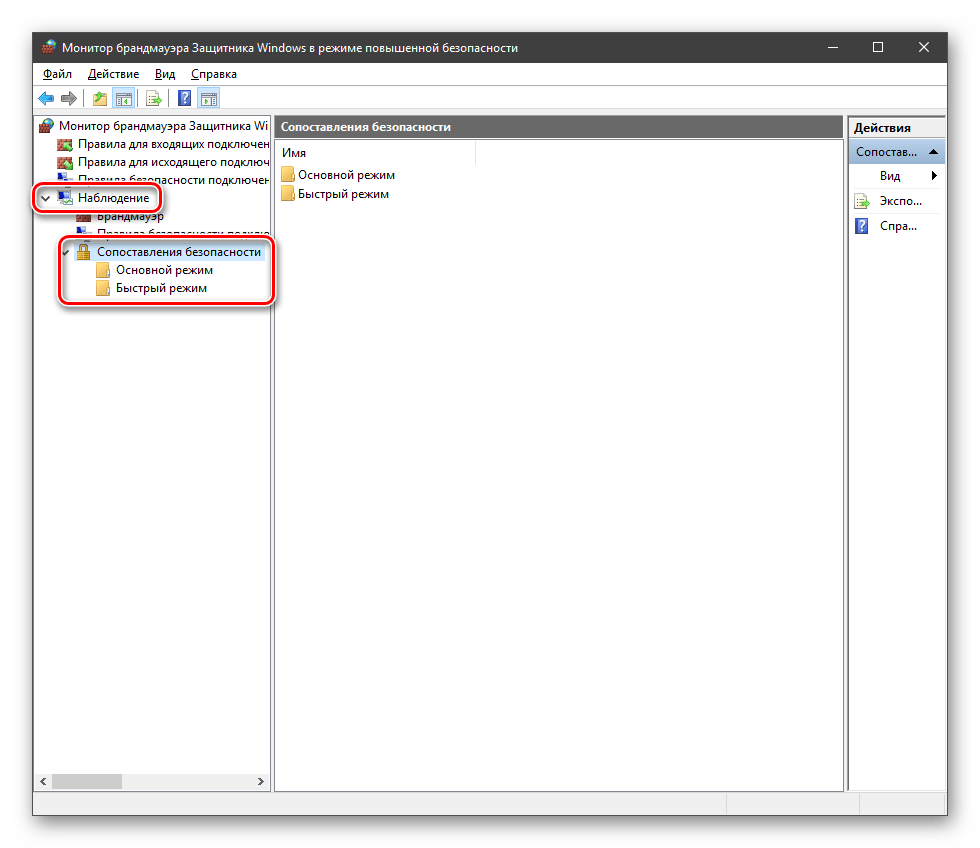

В ветке «Наблюдение», в разделе сопоставления, можно просматривать информацию о тех подключениях, для которых настроены правила безопасности.

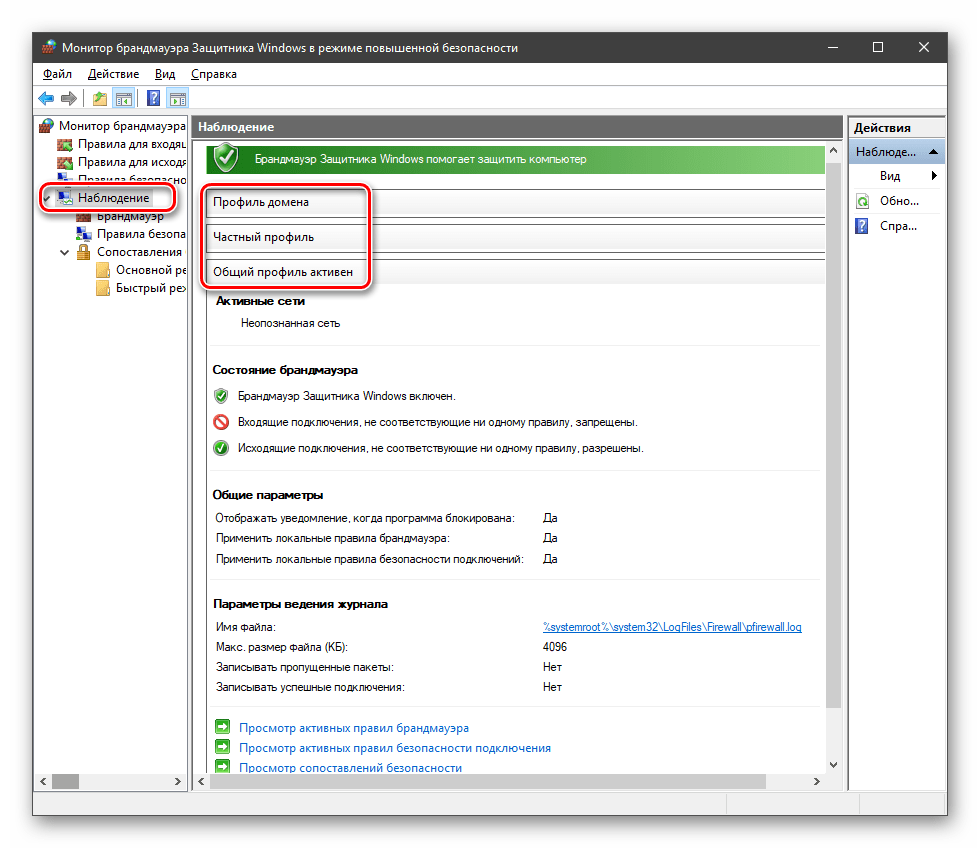

Профили

Профили представляют собой набор параметров для разных типов подключений. Существуют три их типа: «Общий», «Частный» и «Профиль домена». Мы их расположили в порядке убывания «строгости», то есть уровня защиты.

При обычной работе эти наборы активируются автоматически при соединении с определенным типом сети (выбирается при создании нового подключения или подсоединении адаптера – сетевой карты).

Практика

Мы разобрали основные функции брандмауэра, теперь перейдем к практической части, в которой научимся создавать правила, открывать порты и работать с исключениями.

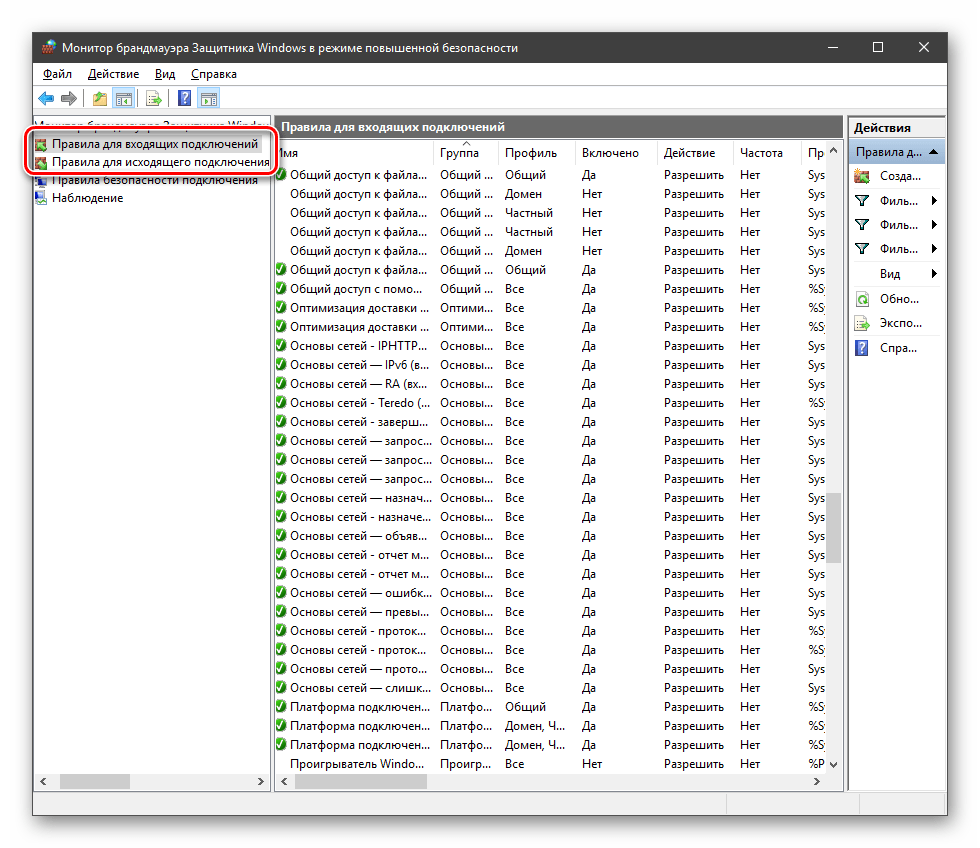

Создание правил для программ

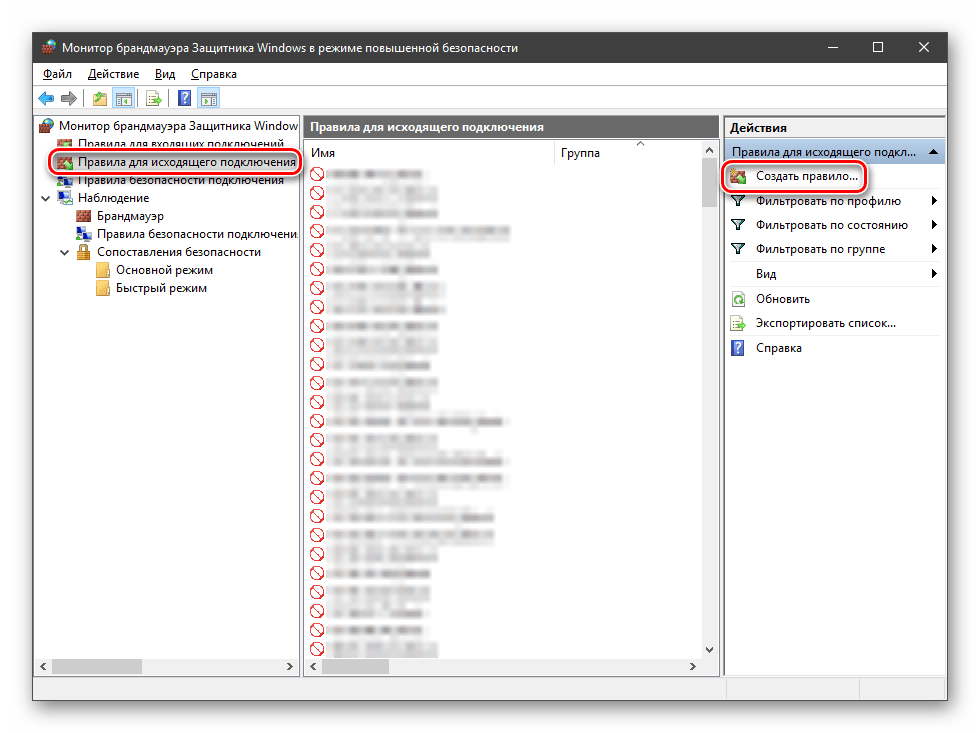

Как мы уже знаем, правила бывают входящие и исходящие. С помощью первых настраиваются условия получения трафика от программ, а вторые определяют, смогут ли они передавать данные в сеть.

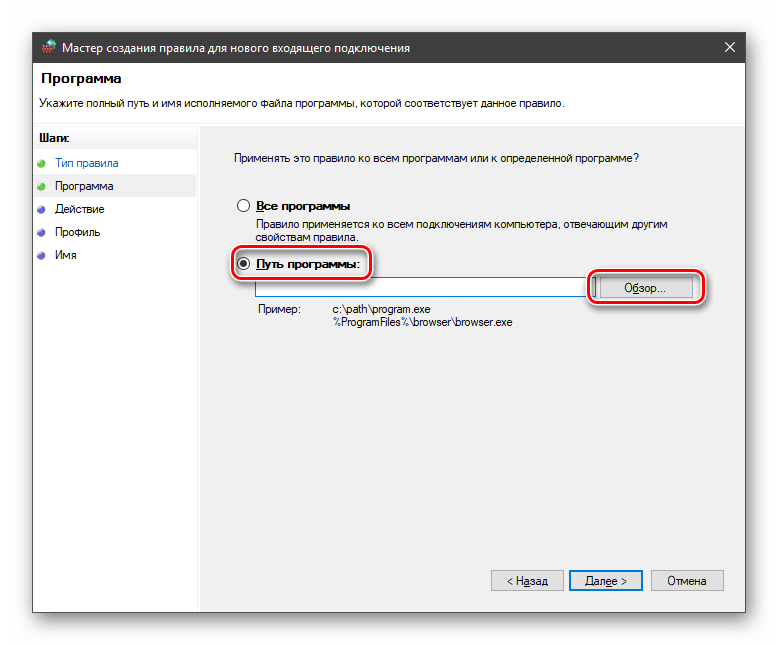

- В окне «Монитора» («Дополнительные параметры») кликаем по пункту «Правила для входящих подключений» и в правом блоке выбираем «Создать правило».

Оставляем переключатель в положении «Для программы» и жмем «Далее».

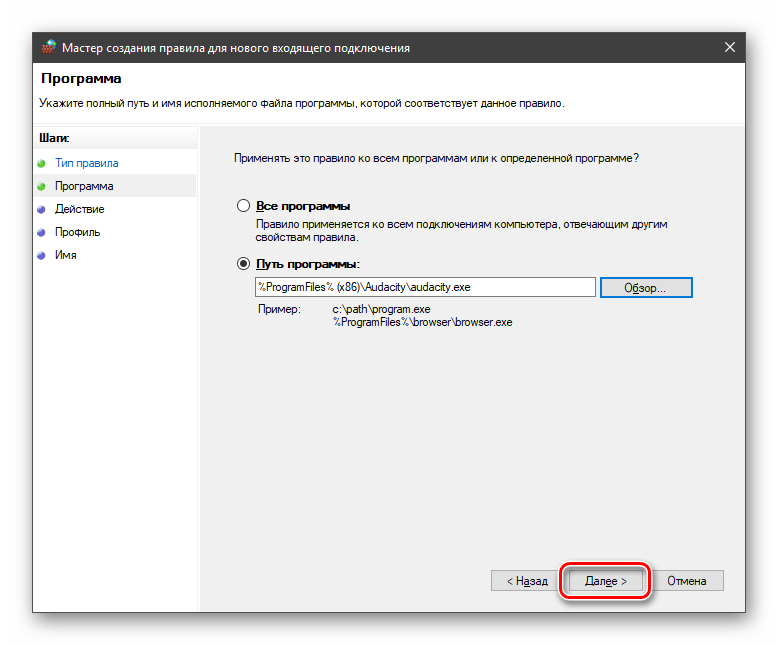

Переключаемся на «Путь программы» и жмем кнопку «Обзор».

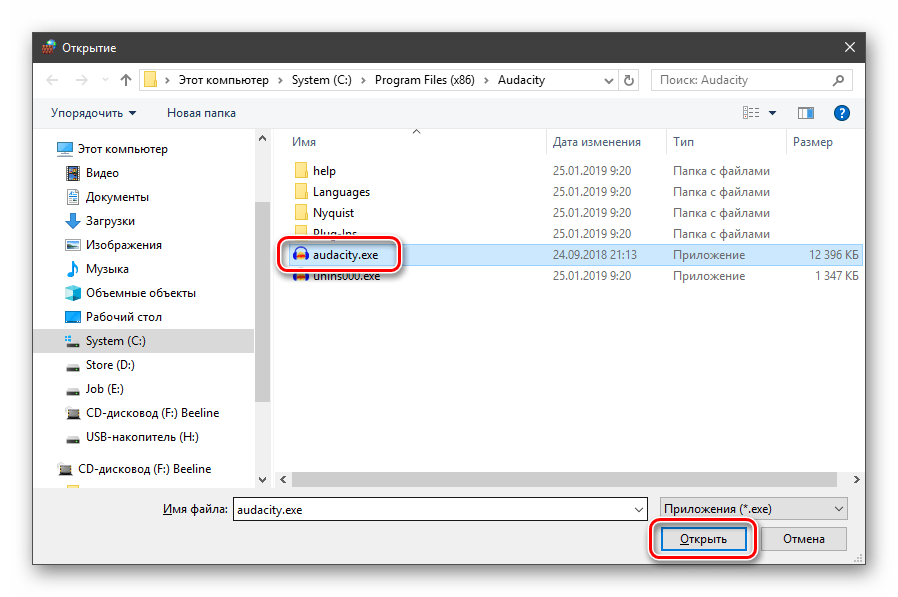

С помощью «Проводника» ищем исполняемый файл целевого приложения, кликаем по нему и нажимаем «Открыть».

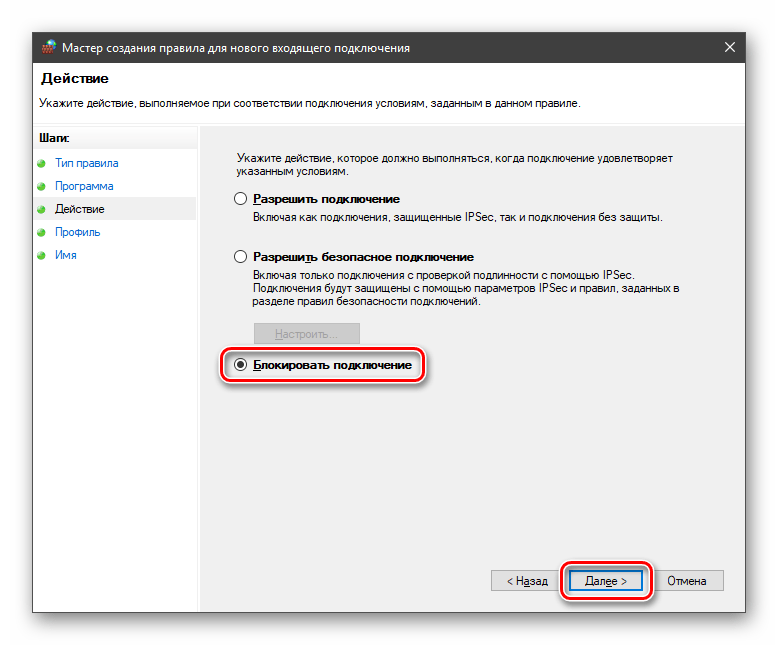

В следующем окне видим варианты действия. Здесь можно разрешить или запретить подключение, а также предоставить доступ через IPSec. Выберем третий пункт.

Определяем, для каких профилей будет работать наше новое правило. Сделаем так, чтобы программа не могла подключаться только к общественным сетям (напрямую к интернету), а в домашнем окружении работала бы в штатном режиме.

Даем имя правилу, под которым оно будет отображаться в списке, и, по желанию, создаем описание. После нажатия кнопки «Готово» правило будет создано и немедленно применено.

Исходящие правила создаются аналогично на соответствующей вкладке.

Работа с исключениями

Добавление программы в исключения брандмауэра позволяет быстро создать разрешающее правило. Также в этом списке можно настроить некоторые параметры – включить или отключить позицию и выбрать тип сети, в которой она действует.

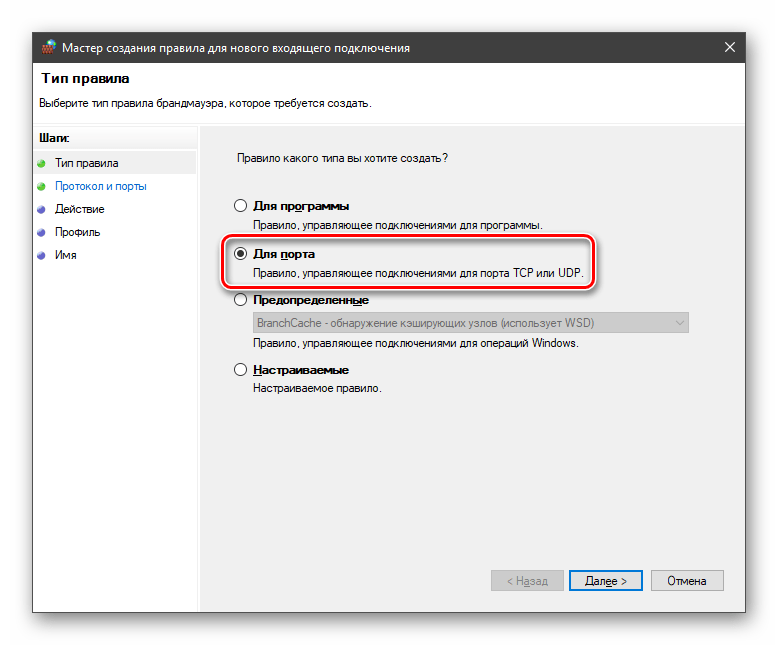

Правила для портов

Такие правила создаются точно так же, как входящие и исходящие позиции для программ с той лишь разницей, что на этапе определения типа выбирается пункт «Для порта».

Наиболее распространенный вариант применения – взаимодействие с игровыми серверами, почтовыми клиентами и мессенджерами.

Заключение

Сегодня мы познакомились с брандмауэром Windows и научились использовать его основные функции. При настройке следует помнить о том, что изменения в существующих (установленных по умолчанию) правилах могут привести к снижению уровня безопасности системы, а излишние ограничения – к сбоям в работе некоторых приложений и компонентов, не функционирующих без доступа к сети.

Создание правила порта для входящего трафика Create an Inbound Port Rule

Область применения Applies to

- Windows 10 Windows 10

- Windows Server 2016 Windows Server 2016

Чтобы разрешить входящий сетевой трафик только по указанному номеру порта TCP или UDP, создайте правила брандмауэра с помощью брандмауэра Защитник Windows с дополнительными службами безопасности в оснастке управления групповыми политиками MMC. To allow inbound network traffic on only a specified TCP or UDP port number, use the Windows Defender Firewall with Advanced Security node in the Group Policy Management MMC snap-in to create firewall rules. Этот тип правила позволяет любой программе, которая прослушивает указанный TCP-порт или UDP-порт, получать сетевой трафик, отправленный на этот порт. This type of rule allows any program that listens on a specified TCP or UDP port to receive network traffic sent to that port.

Учетные данные администратора Administrative credentials

Для выполнения этих процедур необходимо быть членом группы «Администраторы домена» или получить другие делегирование разрешений на изменение таких групп. To complete these procedures, you must be a member of the Domain Administrators group, or otherwise be delegated permissions to modify the GPOs.

В этом разделе описывается создание стандартного правила порта для указанного протокола, TCP или номера порта UDP. This topic describes how to create a standard port rule for a specified protocol or TCP or UDP port number. Другие типы правил входящие порты см. в: For other inbound port rule types, see:

Создание правила порта для входящие To create an inbound port rule

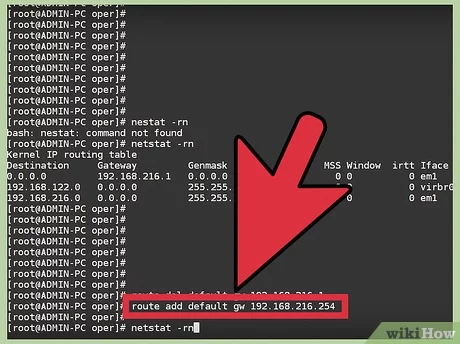

Откройте консоль управления групповыми политиками для Защитник Windows брандмауэра с расширенными мерами безопасности. Open the Group Policy Management Console to Windows Defender Firewall with Advanced Security.

В области навигации щелкните «Правила для входящие». In the navigation pane, click Inbound Rules.

Щелкните «Действие» и выберите «Новое правило». Click Action, and then click New rule.

На странице «Тип правила» мастера «Новые правила для входящие» щелкните «Настраиваемый» и нажмите кнопку «Далее». On the Rule Type page of the New Inbound Rule Wizard, click Custom, and then click Next.

Примечание. Хотя правила можно создать, **** выбрав программу или порт, эти варианты ограничивают количество страниц, представленных мастером. Note: Although you can create rules by selecting Program or Port, those choices limit the number of pages presented by the wizard. Если выбрать настраиваемый, вы увидите все страницы и сможете с наибольшей гибкостью создавать правила. If you select Custom, you see all of the pages, and have the most flexibility in creating your rules.

На странице «Программа» щелкните «Все программы» и нажмите кнопку «Далее». On the Program page, click All programs, and then click Next.

Примечание. Этот тип правила часто используется в сочетании с программой или правилом службы. Note: This type of rule is often combined with a program or service rule. Если объединить типы правил, вы получите правило брандмауэра, которое ограничивает трафик указанным портом и разрешает трафик только при запуске указанной программы. If you combine the rule types, you get a firewall rule that limits traffic to a specified port and allows the traffic only when the specified program is running. Указанная программа не может принимать сетевой трафик через другие порты, а другие программы не могут принимать сетевой трафик на указанный порт. The specified program cannot receive network traffic on other ports, and other programs cannot receive network traffic on the specified port. Если вы решили сделать это, выполните действия, перечисленные в процедуре создания программы или правила службы для входящие данной процедуры, чтобы создать одно правило, которое фильтрует сетевой трафик с использованием программных и портовых критериев. If you choose to do this, follow the steps in the Create an Inbound Program or Service Rule procedure in addition to the steps in this procedure to create a single rule that filters network traffic using both program and port criteria.

На странице «Протокол и порты» выберите тип протокола, который необходимо разрешить. On the Protocol and Ports page, select the protocol type that you want to allow. Чтобы ограничить правило указанным номером порта, необходимо выбрать TCP или UDP. To restrict the rule to a specified port number, you must select either TCP or UDP. Так как это входящий правило, обычно настраивается только номер локального порта. Because this is an incoming rule, you typically configure only the local port number.

Если выбран другой протокол, то через брандмауэр будут разрешены только пакеты, поле протокола которых в IP-загорелом ip-адресе соответствует этому правилу. If you select another protocol, then only packets whose protocol field in the IP header match this rule are permitted through the firewall.

Чтобы выбрать протокол по его **** номеру, выберите «Настраиваемый» в списке и введите номер в поле «Номер протокола». To select a protocol by its number, select Custom from the list, and then type the number in the Protocol number box.

Настроив протоколы и порты, нажмите кнопку «Далее». When you have configured the protocols and ports, click Next.

На странице «Область» можно указать, что правило применяется только к сетевому трафику с IP-адресов, введенного на этой странице, или с них. On the Scope page, you can specify that the rule applies only to network traffic to or from the IP addresses entered on this page. Настройте его соответствующим образом и нажмите кнопку «Далее». Configure as appropriate for your design, and then click Next.

На странице действий выберите «Разрешить подключение» и нажмите кнопку «Далее». On the Action page, select Allow the connection, and then click Next.

На странице «Профиль» выберите типы сетевых расположений, к которым применяется это правило, и нажмите кнопку «Далее». On the Profile page, select the network location types to which this rule applies, and then click Next.

Примечание. Если этот объект GPO ориентирован на серверные компьютеры под управлением Windows Server 2008, которые никогда не перемещаются, рассмотрите возможность изменения правил для применения во всех профилях типов сетевых расположений. Note: If this GPO is targeted at server computers running Windows Server 2008 that never move, consider modifying the rules to apply to all network location type profiles. Это предотвращает непредвиденное изменение применяемых правил, если тип сетевого расположения изменяется из-за установки новой сетевой карты или отключения существующего кабеля сетевой карты. This prevents an unexpected change in the applied rules if the network location type changes due to the installation of a new network card or the disconnection of an existing network card’s cable. Отключенная сетовая карта автоматически назначена типу расположения в общедоступных сетях. A disconnected network card is automatically assigned to the Public network location type.

На странице «Имя» введите имя и описание правила и нажмите кнопку «Готово». On the Name page, type a name and description for your rule, and then click Finish.