- Подключение к удаленному рабочему столу «Локализованная политика этой системы не позволяет в интерактивном режиме в сети».

- Проблемы

- Причина

- Решение

- Помощь в решении проблемы

- Самостоятельное решение проблемы

- Проблема устранена?

- Запрещаем вход в систему для технических аккаунтов

- Интерактивный вход в систему запрещен локальной политикой

- Интерактивный вход в систему: отображать сведения о пользователе, когда сеанс заблокирован Interactive logon: Display user information when the session is locked

- Справочные материалы Reference

- Изменения, начиная с Windows 10 версии 1607 Changes beginning with Windows 10 version 1607

- Обновление для Windows 10 версии 1607 Hotfix for Windows 10 version 1607

- Взаимодействие с связанными настройками групповой политики Interaction with related Group Policy settings

- Рекомендации Best practices

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы конфликтов политик Policy conflict considerations

- Групповая политика Group Policy

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

Подключение к удаленному рабочему столу «Локализованная политика этой системы не позволяет в интерактивном режиме в сети».

Проблемы

Если вы не администратор и пытаетесь использовать средство подключения к удаленному рабочему столу, может появиться следующее сообщение об ошибке:

Локализованная политика этой системы не позволяет в интерактивном режиме использовать для работы с данными веб-сайт.

Причина

Эта проблема возникает, потому что учетная запись пользователя не входит в локализованную группу «Пользователи удаленного рабочего стола».

Решение

Чтобы решить эту проблему за вас, перейдите в раздел»Исправление для меня». Чтобы устранить проблему самостоятельно, перейдите к разделу «Самостоятельное решение проблемы».

Помощь в решении проблемы

Чтобы устранить эту проблему автоматически, нажмите кнопку или ссылку «Исправить». Нажмите кнопку «Выполнить» в диалоговом окне «Загрузка файла» и следуйте последователям мастера fix it.

Введите учетную запись пользователя в поле «Пользователи» во время установки решения Fix it.

Чтобы добавить учетную запись пользователя домена в локализованную группу «Пользователи удаленного рабочего стола», используйте следующий формат:

Domain\Username

Чтобы добавить учетную запись локального пользователя в локализованную группу «Пользователи удаленного рабочего стола», используйте следующий формат:

Username или .\Username.

Чтобы добавить несколько учетных записей пользователей в локализованную группу «Пользователи удаленного рабочего стола», используйте точки с заточкими (;) в качестве в качестве вехи. Например:

Username1; Имя пользователя2

Возможно, мастер доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

Если вы не используете компьютер, на котором возникла проблема, решение Fix It можно сохранить на устройстве флэш-памяти или компакт-диске, а затем запустить на нужном компьютере.

Самостоятельное решение проблемы

Чтобы устранить эту проблему, добавьте пользователей, разрешенных в список «Пользователи удаленного рабочего стола»:

Нажмите кнопку Пуск, выберите пункт Настройки, а затем — Панель управления.

Дважды щелкните «Система», а затем на вкладке «Удаленный» выберите «Выбор удаленных пользователей».

Щелкните «Добавить тип» в имени учетной записи пользователя и нажмите кнопку «ОК».

Если вы добавляете несколько имен пользователей, разделять их имена можно с помощью точки с за semicolon.

Примечание. Чтобы добавить пользователей в группу удаленных рабочих стола, необходимо войти в систему с помощью учетной записи администратора.

Кроме того, убедитесь, что у группы «Пользователи удаленного рабочего стола» есть достаточные разрешения для входа в службы терминалов. Для этого выполните следующие действия:

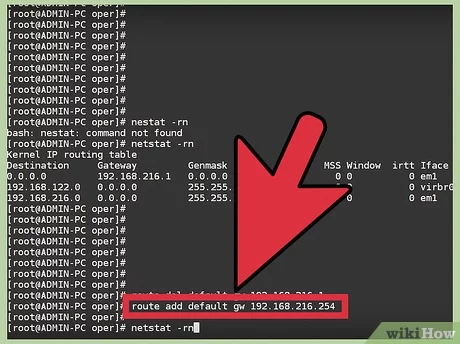

Нажмите кнопку«Начните», выберите «Выполнить»,введите secpol.msc и нажмите кнопку «ОК».

Раз развернуть локальные политикии щелкнуть «Назначение прав пользователя».

В правой области дважды щелкните «Разрешить эмблему через службы терминалов». Убедитесь, что в списке указана группа «Пользователи удаленного рабочего стола».

Нажмите кнопку ОК.

В правой области дважды щелкните «Запретить логотип через службы терминалов». Убедитесь, что группы «Пользователи удаленного рабочего стола» нет в списке, и нажмите кнопку «ОК».

Закроем оснастку «Локальные параметры безопасности».

Проблема устранена?

Проверьте, устранена ли проблема. Если устранена, пропустите дальнейшие инструкции, приведенные в этом разделе. Если нет, обратитесь в службу технической поддержки.

Мы ценим ваши замечания. Чтобы оставить отзыв или сообщить о проблемах с этим решением, оставьте комментарий в блоге«Fix it for me»или отправьте нам сообщение

электронной почты.

Запрещаем вход в систему для технических аккаунтов

В своей работе мне довольно часто приходится создавать учетные записи, предназначенные для каких либо технических задач (запуск скриптов, отправка почтовых уведомлений и т.п.). Поскольку эти учетные записи не предназначены для обычной работы, то, в целях безопасности, они не должны иметь возможность входа на сервер.

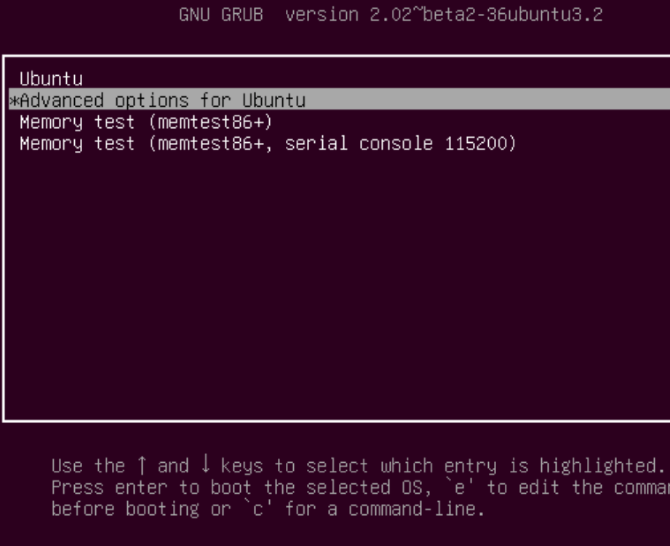

Запретить вход в систему для определенных учетных записей можно с помощью групповых политик. Для этого откроем оснастку управления групповыми политиками и создадим новый GPO.

Затем откроем созданный GPO для редактирования и перейдем в раздел Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\User Rights Assignment. Здесь нас интересуют два параметра:

Deny log on locally — запрет на локальный (интерактивный) вход в систему;

Deny log on through Remote Desktop Services — запрет на вход по RDP.

Для активации политики необходимо включить (define) ее и указать пользователей или группы, для которых необходимо запретить вход. Использовать группы более удобно, чем добавлять пользователей по одному, поэтому я создал группу DenyInteractiveLogon, которую и добавлю в данные политики.

В результате должна получиться такая картина.

Политика готова, надо проверить ее действие. Для этого в оснастке ADUC находим группу DenyInteractiveLogon, добавляем в нее специально созданную сервисную учетку service_user

и безуспешно пытаемся войти на компьютер под этим пользователем. При любой попытке входа (локально или по RDP) выдается сообщение об ошибке.

В заключение пара важных моментов, о которых надо помнить при использовании запретов:

• Политика предназначена для компьютеров, поэтому назначать ее надо на подразделения, в которых находятся компьютеры, а не пользователи. В принципе можно особо не заморачиваться и назначить политику на весь домен, все равно запрет будет действовать только на указанные в политике группы;

• Данная политика довольно опасна в неумелых руках. К примеру, если указать в ней группу Domain Users, то никто из доменных пользователей не сможет войти на свой компьютер, а если добавить группу Everyone, то запрет подействует на все без исключения учетные записи. Поэтому, выбирая объекты для запрета будьте внимательны, чтобы не запретить вход обычным пользователям;

• По возможности для технических целей старайтесь использовать управляемые учетные записи служб (managed service accounts), они более безопасны в использовании.

Интерактивный вход в систему запрещен локальной политикой

| Список форумов SYSAdmins.RU -> WINDOWS |

| Автор | ||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Chef Новичок Зарегистрирован: 12.01.2010

|

| |||||||||||||

| Вернуться к началу |

| |||||||||||||

| ||||||||||||||

| Зарегистрируйтесь и реклама исчезнет! | ||||||||||||||

| ||||||||||||||

| v-i-s-t Активный участник Зарегистрирован: 19.02.2009

|

| |||||||||||||

| Вернуться к началу |

| |||||||||||||

| ||||||||||||||

| purgen32 Новичок Зарегистрирован: 02.04.2010

|

| |||||||||||||

| Вернуться к началу |

| |||||||||||||

| ||||||||||||||

| kvostya Новичок Зарегистрирован: 17.03.2010

|

| |||||||||||||

| Вернуться к началу |

| |||||||||||||

| ||||||||||||||

| Chef Новичок Зарегистрирован: 12.01.2010 Интерактивный вход в систему: отображать сведения о пользователе, когда сеанс заблокирован Interactive logon: Display user information when the session is lockedОбласть применения Applies to В этой статье описаны лучшие методики, расположение, **** значения и вопросы безопасности интерактивного локала: отображение сведений о пользователе при блокировке параметра политики безопасности сеанса. Describes the best practices, location, values, and security considerations for the Interactive logon: Display user information when the session is locked security policy setting. Справочные материалы ReferenceЭтот параметр безопасности управляет тем, отображаются ли на экране входе такие сведения, как адрес электронной почты или домен\имя пользователя. This security setting controls whether details such as email address or domain\username appear with the username on the sign-in screen. Для клиентов с Windows 10 версий 1511 и 1507 (RTM) этот параметр работает аналогично предыдущим версиям Windows. For clients that run Windows 10 version 1511 and 1507 (RTM), this setting works similarly to previous versions of Windows. Однако из-за нового параметра конфиденциальности, введенного в Windows 10 версии 1607, этот параметр безопасности влияет на эти клиенты по-разному. However, because of a new Privacy setting introduced in Windows 10 version 1607, this security setting affects those clients differently. Изменения, начиная с Windows 10 версии 1607 Changes beginning with Windows 10 version 1607Начиная с Windows 10 версии 1607, в Windows 10 были добавлены новые функции для скрытие сведений об именах пользователей, таких как электронный адрес по умолчанию, с возможностью изменить значение по умолчанию для их показа. Beginning with Windows 10 version 1607, new functionality was added to Windows 10 to hide username details such as email address by default, with the ability to change the default to show the details. Эта функция управляется новым параметром **** конфиденциальности в параметрах входов в учетные записи > **** > параметров. This functionality is controlled by a new Privacy setting in Settings > Accounts > Sign-in options. Параметр «Конфиденциальность» по умолчанию отключен, что скрывает сведения. The Privacy setting is off by default, which hides the details. Интерактивный учетной записи для пользователя: отображение сведений о пользователе при блокировке сеанса параметром групповой политики управляет одной и той же функцией. The Interactive logon: Display user information when the session is locked Group Policy setting controls the same functionality. Этот параметр имеет такие возможные значения: This setting has these possible values: Отображаемая имя пользователя, домен и имена пользователей User display name, domain and user names При локальном учете пользователя отображается полное имя пользователя. For a local logon, the user’s full name is displayed. Если пользователь вошел с помощью учетной записи Майкрософт, отображается адрес электронной почты пользователя. If the user signed in using a Microsoft account, the user’s email address is displayed. Для учетной записи домена отображается домен\имя пользователя. For a domain logon, the domain\username is displayed. Этот параметр действует так же, как и включение параметра «Конфиденциальность». This setting has the same effect as turning on the Privacy setting. Только отображаемая имя пользователя User display name only Отображается полное имя пользователя, заблоквшего сеанс. The full name of the user who locked the session is displayed. Этот параметр действует так же, как и отключение параметра «Конфиденциальность». This setting has the same effect as turning off the Privacy setting. Не отображать сведения о пользователе Do not display user information Имена не отображаются. No names are displayed. Начиная с Windows 10 версии 1607, этот параметр не поддерживается. Beginning with Windows 10 version 1607, this option is not supported. Если выбран этот параметр, отображается полное имя пользователя, заблоквшего сеанс. If this option is chosen, the full name of the user who locked the session is displayed instead. Это изменение делает этот параметр согласованным с функциональными возможностями нового параметра конфиденциальности. This change makes this setting consistent with the functionality of the new Privacy setting. Чтобы отобразить сведения о пользователе, в режиме интерактивного логотипа в параметре групповой политики в режиме «Не отображать последний во время входящего». To display no user information, enable the Group Policy setting Interactive logon: Don’t display last signed-in. Только домены и имена пользователей Domain and user names only Только для домена отображается домен\имя пользователя. For a domain logon only, the domain\username is displayed. Параметр **** «Конфиденциальность» автоматически включаем и серый. The Privacy setting is automatically on and grayed out. Пустое Blank Параметр по умолчанию. Default setting. Этот параметр преобразуется в «Не определено», но будет отображаться полное имя пользователя так же, как и только отображаемого имени пользователя. This setting translates to “Not defined,” but it will display the user’s full name in the same manner as the option User display name only. Если параметр установлен, вы не можете сбросить эту политику до пустого или не определено. When an option is set, you cannot reset this policy to blank, or not defined. Обновление для Windows 10 версии 1607 Hotfix for Windows 10 version 1607Клиенты, на которых работает Windows 10 версии 1607, не будут отображать сведения на экране регистрации, **** даже если выбран параметр «Отображаемого имени пользователя», «Домен» и «Имена пользователей», так как параметр «Конфиденциальность» отключен. Clients that run Windows 10 version 1607 will not show details on the sign-in screen even if the User display name, domain and user names option is chosen because the Privacy setting is off. Если параметр «Конфиденциальность» включен, отключались сведения. If the Privacy setting is turned on, details will show. Параметр конфиденциальности нельзя изменить для клиентов массово. The Privacy setting cannot be changed for clients in bulk. Вместо этого примените KB 4013429 к клиентам с Windows 10 версии 1607, чтобы они ведут себя аналогично предыдущим версиям Windows. Instead, apply KB 4013429 to clients that run Windows 10 version 1607 so they behave similarly to previous versions of Windows. Клиентам, которые работают с более поздними версиями Windows 10, не требуется обновление. Clients that run later versions of Windows 10 do not require a hotfix. Существуют связанные параметры групповой политики: There are related Group Policy settings:

Взаимодействие с связанными настройками групповой политики Interaction with related Group Policy settingsДля всех версий Windows 10 по умолчанию отображается только отображаемая имя пользователя. For all versions of Windows 10, only the user display name is shown by default. Если включить блокировку отображения сведений учетной записи при входе, отображается только отображаемая имя пользователя независимо от параметров групповой политики. If Block user from showing account details on sign-in is enabled, then only the user display name is shown regardless of any other Group Policy settings. Пользователи не смогут показать подробности. Users will not be able to show details. Если **** блокировка отображения сведений учетной записи при входе не включена, можно настроить интерактивный вход: отображать сведения о **** пользователе при блокировке отображаемого имени пользователя, домена и имени пользователя или домена и имен пользователей только для отображения дополнительных сведений, таких как домен\имя пользователя. If Block user from showing account details on sign-in is not enabled, then you can set Interactive logon: Display user information when the session is locked to User display name, domain and user names or Domain and user names only to show additional details such as domain\username. В этом случае для клиентов с Windows 10 версии 1607 требуется KB 4013429. In this case, clients that run Windows 10 version 1607 need KB 4013429 applied. Пользователи не смогут скрыть дополнительные сведения. Users will not be able to hide additional details. Если не включить отображение сведений учетной записи при входе и не отображать последний вход, имя пользователя не будет отображаться. **** If Block user from showing account details on sign-in is not enabled and Don’t display last signed-in is enabled, the username will not be shown. Рекомендации Best practicesРеализация этой политики зависит от требований безопасности для отображаемой информации для логотипа. Your implementation of this policy depends on your security requirements for displayed logon information. Если компьютеры, на которых хранятся конфиденциальные данные, мониторы отображаются в незащиченных расположениях или на компьютерах с конфиденциальными данными с удаленным доступом, раскрытие полных имен пользователей или доменных учетных записей может привести к противоречию общей политике безопасности. If you run computers that store sensitive data, with monitors displayed in unsecured locations, or if you have computers with sensitive data that are remotely accessed, revealing logged on user’s full names or domain account names might contradict your overall security policy. В зависимости от политики безопасности также может потребоваться включить интерактивный учет: не отображать политику фамилии пользователя. Depending on your security policy, you might also want to enable the Interactive logon: Do not display last user name policy. Расположение LocationКонфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options Значения по умолчанию Default values

Управление политикой Policy managementВ этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy. Необходимость перезапуска Restart requirementНет. None. Изменения этой политики становятся эффективными без перезапуска устройства, если они сохраняются локально или распространяются посредством групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy. Вопросы конфликтов политик Policy conflict considerationsГрупповая политика Group PolicyЭтот параметр политики можно настроить с помощью консоли управления групповыми политиками (GPMC) для распространения через объекты групповой политики (GGPOs). This policy setting can be configured by using the Group Policy Management Console (GPMC) to be distributed through Group Policy Objects (GPOs). Если эта политика не содержится в распределенном GPO, эту политику можно настроить на локальном компьютере с помощью оснастки «Локализованная политика безопасности». If this policy is not contained in a distributed GPO, this policy can be configured on the local computer by using the Local Security Policy snap-in. Вопросы безопасности Security considerationsВ этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation. Уязвимость VulnerabilityКогда компьютер отображает безопасный рабочий стол в незащиченной области, некоторые сведения о пользователе могут быть легко доступны любому, кто смотрит на монитор как физически, так и через удаленное подключение. When a computer displays the Secure Desktop in an unsecured area, certain user information can be readily available to anyone looking at the monitor, either physically or through a remote connection. Отображаемая информация о пользователе может включать имя учетной записи пользователя домена или полное имя пользователя, который заблокировали сеанс или вошел в систему последним. The displayed user information could include the domain user account name or the full name of the user who locked the session or who had logged on last. Противодействие CountermeasureВключение этого параметра политики позволяет операционной системе скрыть отображение определенных сведений о пользователе на безопасном рабочем столе (после загрузки устройства или блокировки сеанса с помощью CTRL+ALT+DEL). Enabling this policy setting allows the operating system to hide certain user information from being displayed on the Secure Desktop (after the device has been booted or when the session has been locked by using CTRL+ALT+DEL). Однако сведения о пользователе отображаются, если используется функция switch user, чтобы плитки входа отображались для каждого во включенного пользователя. However, user information is displayed if the Switch user feature is used so that the logon tiles are displayed for each logged on user. Также может потребоваться включить интерактивный вход: не отображать политику последнего входа, которая не позволит операционной системе Windows отобразить имя для входа и плитку входа последнего пользователя. You might also want to enable the Interactive logon: Do not display last signed-in policy, which will prevent the Windows operating system from displaying the logon name and logon tile of the last user to log on. Adblockdetector | ||||||||||||||