- Windows: Восстановление службы сервер (LanmanServer, Службы доступа к файлам и принтерам сетей Microsoft)

- LanmanWorkstation что это за служба и можно ли отключить?

- IT миниблог

- О том что нужно не потерять

- Не открываются общие сетевые SMB папки в Windows 10

- Не открываются общие сетевые SMB папки в Windows 10 : 1 комментарий

- CSP политики — LanmanWorkstation Policy CSP — LanmanWorkstation

- Политики LanmanWorkstation LanmanWorkstation policies

- Не открываются общие сетевые SMB папки в Windows 10

- Вы не можете получить гостевой доступ к общей папке без проверки подлинности

- Вашей системе необходимо использовать SMB2 или более позднюю

Windows: Восстановление службы сервер (LanmanServer, Службы доступа к файлам и принтерам сетей Microsoft)

В последнее время участились случаи когда пропадает сетевой доступ к папкам и пропадает служба Сервер из оснастки Службы. Способ восстановления службы сервер и сетевого доступа к папкам приведен ниже.

1. Переустановка Службы доступа к файлам и принтерам сетей Microsoft.

Выполнить (WIN+R) -> ncpa.cpl -> Правой кнопкой на значке сетевого подключения -> Cвойства -> Служба доступа к файлам и принтерам сетей Microsoft. -> Удалить.

Выполнить (WIN+R) -> ncpa.cpl -> Правой кнопкой на значке сетевого подключения -> Cвойства -> Установить -> Службы -> Служба доступа к файлам и принтерам сетей Microsoft. -> Установить.

После выполнения данной процедуры служба Сервер должна появиться в оснастке Службы. Если этого не произошло проверяем наличие ветки реестра

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\LanmanServer]

Если её нет экспортируем ветку с рабочей машины и импортируем в проблемную. Перезагружаемся.

2. Исправление ошибки при запуске службы Сервер.

После того как служба появилась в оснастке при попытке запуска вылетает ошибка: «Не удалось запустить службу Сервер на Локальный компьютер. Ошибка 1083: Исполняемая программа, запуск которой настроен в службе, не включена в состав службы» аналогичная фиксируется в журнале событий системы. Лечится эта беда добавлением строчки LanmanServer в параметр netsvcs ветки реестра

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost]

с последующей перезагрузкой.

Если после вы импортировали ветвь реестра и после всех операций служба Сервер запускается, но сетевые папки не работают — переустановите еще раз Службу доступа к файлам и принтерам сетей Microsoft.

LanmanWorkstation что это за служба и можно ли отключить?

Значит пошел я в интернет, открыл браузер и начал искать. Сразу же попал на сайт Microsoft, где было сказано то служба LanmanWorkstation хранит данные для конфигурации рабочей станции. Сама служба рабочая станция, то для чего она? Оказывается что она нужна для сетевых подключений и коммуникации на компьютерах под управлением Windows 2000 Pro/Server.

LanmanWorkstation имеет свой раздел в реестре, вот какой он:

Я проверил, есть ли у меня служба LanmanWorkstation, что я для этого сделал? Зажал кнопки Win + R, в окошке написал команду:

Нажал ОК, после чего открылось окно со списком служб. Я здесь не нашел LanmanWorkstation и уже было подумал что вот именно у меня ее нет. Но это было заблуждение. Дело в том, что LanmanWorkstation это внутреннее имя службы Рабочая станция:

Недолго думая я совершил двойной клик по службе, после чего появилось окошко свойств с такой информацией:

Что мы тут видим? Проанализировав информацию в данном окне, я могу сказать следующее. Данная служба, судя по полю Описание, нужна для создания и поддерживания клиентских сетевых подключений к удаленным серверам по протоколу SMB. Потом еще пишется, что если эту службу остановить, то эти подключения станут недоступными и все службы, которые явно зависят от LanmanWorkstation, то их нельзя будет запустить. Все серьезно, хоть и непонятно. Функционирует служба под процессом svchost.exe, который запускается с параметром -k NetworkService:

C:\Windows\System32\svchost.exe -k NetworkService

Судя по тому, что процесс запускается из папки System32, то я думаю вы догадываетесь, что служба LanmanWorkstation носит сугубо системный характер

Но для чего нужна служба LanmanWorkstation? Я думаю что она участвует в каких-то интернет-процессах. То есть нужна для того чтобы работал интернет, это мое мнение. Кстати я эту службу никогда не отключал и не видел отзывов в сети что мол данная служба не имеет никакой ценности

На одном иностранном сайте нашел информацию, что LanmanWorkstation хранит текущие данные конфигурации рабочей станции. Еще узнал что эта служба нужна для подключения локального компьютера на удаленный компьютер, возможно это имеется ввиду использование RDP (протокол удалённого рабочего стола)..

Выяснил, что многие службы требуют чтобы LanmanWorkstation работала, то есть была в режиме Автоматически.

В общем на этом все, ибо больше никакой толковой инфы найти не могу.. Удачи вам

IT миниблог

О том что нужно не потерять

Не открываются общие сетевые SMB папки в Windows 10

Скорее всего дело в том, что в рамках постепенного отключения старых небезопасных версий протокола SMB помимо полного отключения SMB1, по умолчанию стала блокировать также доступ под гостевой учетной записью на удаленный сервер по протоколу SMBv2.

При попытке такого подключения как раз и появляется такая ошибка. А в журнале клиента SMB (Microsoft-Windows-SMBClient) при этом фиксируется: Rejected an insecure guest logon.

Именно по этому при доступе к SMBv2 сетевым папкам под гостевой учетной (в большинстве случаев на NAS включают именно гостевой доступ) или к шарам на старых версия ОС (согласно опубликованной ранее таблице поддерживаемых версий SMB в различных версиях Windows, SMB 2.0 используется в Windows Server 2008 и Windows Vista SP1, а SMB 2.1 в Windows Server 2008 R2 и Windows 7).

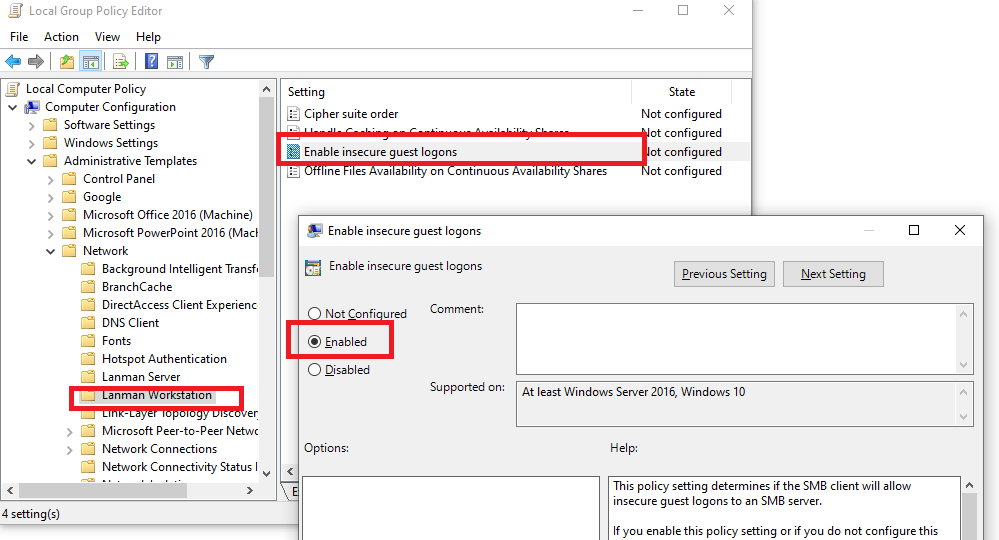

Чтобы включить доступ под гостевой учетной записью, нужно с помощью редактора групповых политик (gpedit.msc) в разделе:

Конфигурация компьютера ->Административные шаблоны -> Сеть->Рабочая станция Lanman включить политику Включить

небезопасные гостевые входы.

Либо создать следующий ключ реестра:

HKLM\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters “AllowInsecureGuestAuth”=dword:1

Если данное решение не помогло, возможно ваш NAS (или другое удаленное устройство, которое предоставляет доступ к сетевым папкам по SMB), поддерживают только SMBv1. Попробуйте включить этот протокол на клиенте (Windows Features -> SMB 1.0/CIFS File Sharing Support -> SMB 1.0/CIFS Client).

Однако, вы должны понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает вашу систему опасности.

Не открываются общие сетевые SMB папки в Windows 10 : 1 комментарий

Спасибо! Помогли настройки политик безопасности.

CSP политики — LanmanWorkstation Policy CSP — LanmanWorkstation

Политики LanmanWorkstation LanmanWorkstation policies

LanmanWorkstation/EnableInsecureGuestLogons LanmanWorkstation/EnableInsecureGuestLogons

| Выпуск Windows Windows Edition | Поддерживается? Supported? |

|---|---|

| Главная Home |  |

| Pro Pro |  4 4 4 4 |

| Business Business |  4 4 4 4 |

| Функции корпоративного уровня Enterprise |  4 4 4 4 |

| Образование Education |  4 4 4 4 |

Добавлено в Windows 10, версия 1803. Added in Windows 10, version 1803. Этот параметр политики определяет, разрешит ли клиент SMB незащищенный гостевой доступ на сервер SMB. This policy setting determines if the SMB client will allow insecure guest logons to an SMB server.

Если включить этот параметр политики или не настроить этот параметр политики, клиент SMB разрешит незащищенные гостевых параметров. If you enable this policy setting or if you do not configure this policy setting, the SMB client will allow insecure guest logons.

Если вы отключаете этот параметр политики, клиент SMB отклоняет небезопасные гостевых параметров. If you disable this policy setting, the SMB client will reject insecure guest logons.

Незащищенные гостевых входов используются файловыми серверами, чтобы разрешить непроверенный доступ к общим папок. Insecure guest logons are used by file servers to allow unauthenticated access to shared folders. В корпоративной среде незащищенные гостовые устройства часто используются потребительскими устройствами NAS, действующими в качестве файлового сервера. While uncommon in an enterprise environment, insecure guest logons are frequently used by consumer Network Attached Storage (NAS) appliances acting as file servers. Файловые серверы Windows требуют проверки подлинности и не используют незащищенные гостевых серверов по умолчанию. Windows file servers require authentication and do not use insecure guest logons by default. Так как незащищенные гостевых входов не являютсяauthenticated, важные функции безопасности, такие как подписи SMB и шифрование SMB отключены. Since insecure guest logons are unauthenticated, important security features such as SMB Signing and SMB Encryption are disabled. В результате клиенты, которые позволяют незащищенным гостевых атакам, уязвимы для различных атак «человек в середине», которые могут привести к потере данных, повреждениям данных и уязвимости к вредоносным программам. As a result, clients that allow insecure guest logons are vulnerable to a variety of man-in-the-middle attacks that can result in data loss, data corruption, and exposure to malware. Кроме того, любые данные, написанные на файловом сервере с использованием незащищенного гостевого лога, потенциально доступны всем в сети. Additionally, any data written to a file server using an insecure guest logon is potentially accessible to anyone on the network. Корпорация Майкрософт рекомендует отключить незащищенные гостевых входов и настроить файловые серверы для обязательного доступа с проверкой подлинности. Microsoft recommends disabling insecure guest logons and configuring file servers to require authenticated access.

Информация ADMX: ADMX Info:

- Имя GP на русском: Включить незащищенные гостевых имена GP English name: Enable insecure guest logons

- Имя GP: Pol_EnableInsecureGuestLogons GP name: Pol_EnableInsecureGuestLogons

- Путь к GP: Network/Lanman Workstation GP path: Network/Lanman Workstation

- Имя файла ADMX GP: LanmanWorkstation.admx GP ADMX file name: LanmanWorkstation.admx

Этот параметр поддерживает диапазон значений от 0 до 1. This setting supports a range of values between 0 and 1.

- 1 — доступно в Windows 10 версии 1607. 1 — Available in Windows 10, version 1607.

- 2 — доступно в Windows 10 версии 1703. 2 — Available in Windows 10, version 1703.

- 3 — доступно в Windows 10 версии 1709. 3 — Available in Windows 10, version 1709.

- 4 — доступно в Windows 10 версии 1803. 4 — Available in Windows 10, version 1803.

- 5 — доступно в Windows 10 версии 1809. 5 — Available in Windows 10, version 1809.

- 6 — доступно в Windows 10 версии 1903. 6 — Available in Windows 10, version 1903.

- 7 — доступно в Windows 10 версии 1909. 7 — Available in Windows 10, version 1909.

- 8 — доступно в Windows 10 версии 2004. 8 — Available in Windows 10, version 2004.

—>

Не открываются общие сетевые SMB папки в Windows 10

Если вы из Windows 10 не можете открыть сетевые папки на других сетевых устройствах (NAS, Samba сервера Linux) или на компьютерах со старыми версиями Windows (Windows 7/ XP /2003), скорее всего проблема связана с тем, что в вашей новой версии Windows 10 отключена поддержка устаревших и небезопасных версий протокола SMB (используется в Windows для доступа к общим сетевым папкам и файлам). Так, начиная с Windows 10 1709, был отключен протокол SMBv1 и анонимный (гостевой) доступ к сетевым папкам по протоколу SMBv2.

Конкретные действия, которые нужно предпринять зависят от ошибки, которая появляется в Windows 10 при доступе к общей папке и от настроек удаленного SMB сервера, на котором хранятся общие папки.

Вы не можете получить гостевой доступ к общей папке без проверки подлинности

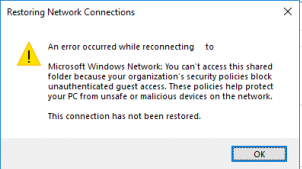

Начиная с версии Windows 10 1709 (Fall Creators Update) Enterprise и Education пользователи стали жаловаться, что при попытке открыть сетевую папку на соседнем компьютере стала появляться ошибка:

При это на других компьютерах со старыми версиями Windows 8.1/7 или на Windows 10 с билдом до 1709, эти же сетевые каталоги открываются нормально. Эта проблем связана с тем, что в современных версиях Windows 10 (начиная с 1709) по умолчанию запрещен сетевой доступ к сетевым папкам под гостевой учетной записью по протоколу SMBv2 (и ниже). Гостевой (анонимный) доступ подразумевают доступ к сетевой папке без аутентификации. При доступе под гостевым аккаунтом по протоколу SMBv1/v2 не применяются такие методы защиты трафика, как SMB подписывание и шифрование, что делает вашу сессию уязвимой против MiTM (man-in-the-middle) атак.

При попытке открыть сетевую папку под гостем по протоколу SMB2, в журнале клиента SMB (Microsoft-Windows-SMBClient) фиксируется ошибка:

В большинстве случае с этой проблемой можно столкнуться при использовании старых версий NAS (обычно для простоты настройки на них включают гостевой доступ) или при доступе к сетевым папкам на старых версиях Windows 7/2008 R2 или Windows XP /2003 с настроенным анонимным (гостевым) доступом (см. таблицу поддерживаемых версий SMB в разных версиях Windows).

В этом случае Microsoft рекомендует изменить настройки на удаленном компьютере или NAS устройстве, который раздает сетевые папки. Желательно переключить сетевой ресурс в режим SMBv3. А если поддерживается только протокол SMBv2, настроить доступ с аутентификацией. Это самый правильный и безопасный способ исправить проблему.

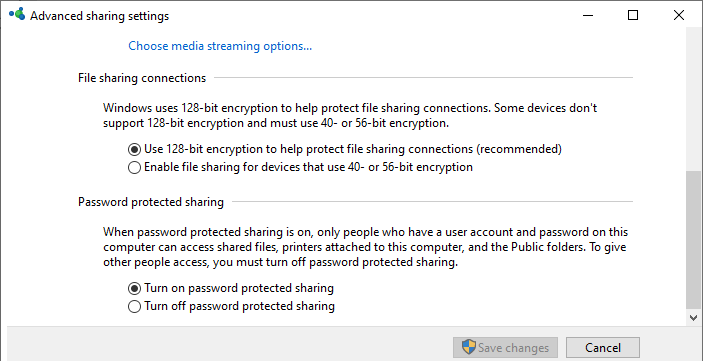

В зависимости от устройства, на котором хранятся сетевые папки, вы должны отключить на них гостевой доступ.

- NAS устройство – отключите гостевой доступ в настройках вашего NAS устройства (зависит от модели);

- Samba сервер на Linux — если вы раздаете SMB каталог с Linux, в конфигурационном файле smb.conf в секции [global] нужно добавить строку: map to guest = never

А в секции с описанием сетевой папки запретить анонимный доступ: guest ok = no - В Windows вы можете включить общий доступ к сетевым папкам и принтерам с парольной защитой в разделе Control Panel\All Control Panel Items\Network and Sharing Center\Advanced sharing settings. Для All Networks (Все сети) в секции “Общий доступ с парольной защитой” (Password Protected Sharing) имените значение на “Включить общий доступ с парольной защитой” (Turn on password protected sharing). В этом случае анонимный (гостевой) доступ к папкам будет отключен и вам придется создать локальных пользователей, предоставить им доступ к сетевым папкам и принтерам и использовать эти аккаунты для подключения к общим папкам на этом компьютере.

Есть другой способ – изменить настройки вашего SMB клиента и разрешить доступ с него на сетевые папки под гостевой учетной записью.

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc) и перейдите в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman (Computer Configuration ->Administrative templates -> Network (Сеть) -> Lanman Workstation). Включите политику Enable insecure guest logons (Включить небезопасные гостевые входы).

В Windows 10 Home, в которой нет редактора локальной GPO, вы можете внести аналогичное изменение через редактор реестра вручную:

Или такой командой:

reg add HKLM\SYSTEM\CurrentControlSet\Services\LanmanWorkstation\Parameters /v AllowInsecureGuestAuth /t reg_dword /d 00000001 /f

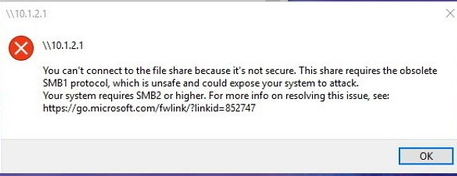

Вашей системе необходимо использовать SMB2 или более позднюю

Другая возможная проблема при доступе к сетевой папке из Windows 10 – поддержка на стороне сервера только протокола SMBv1. Т.к. клиент SMBv1 по умолчанию отключен в Windows 10 1709, при попытке открыть шару вы можете получить ошибку:

При этом соседние устройства SMB могут не отображаться в сетевом окружении и при открытии по UNC пути может появляться ошибка 0x80070035.

Т.е. из сообщения об ошибке четко видно, что сетевая папка поддерживает только SMBv1 протокол доступа. В этом случае нужно попытаться перенастроить удаленное SMB устройство для поддержки как минимум SMBv2 (правильный и безопасный путь).

Если сетевые папки раздает Samba на Linux, вы можете указать минимально поддерживаемую версию SMB в файле smb.conf так:

В Windows 7/Windows Server 2008 R2 вы можете отключить SMBv1 и разрешить SMBv2 так:

Set-ItemProperty -Path «HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters» SMB1 -Type DWORD -Value 0 –Force

Set-ItemProperty -Path «HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters» SMB2 -Type DWORD -Value 1 –Force

В Windows 8.1 отключите SMBv1, разрешите SMBv2 и SMBv3 и проверьте что для вашего сетевого подключения используется частный или доменный профиль:

Disable-WindowsOptionalFeature -Online -FeatureName «SMB1Protocol»

Set-SmbServerConfiguration –EnableSMB2Protocol $true

Если ваше сетевое устройство (NAS, Windows XP, Windows Server 2003), поддерживает только протокол SMB1, в Windows 10 вы можете включить отдельный компонент SMB1Protocol-Client. Но это не рекомендуется.

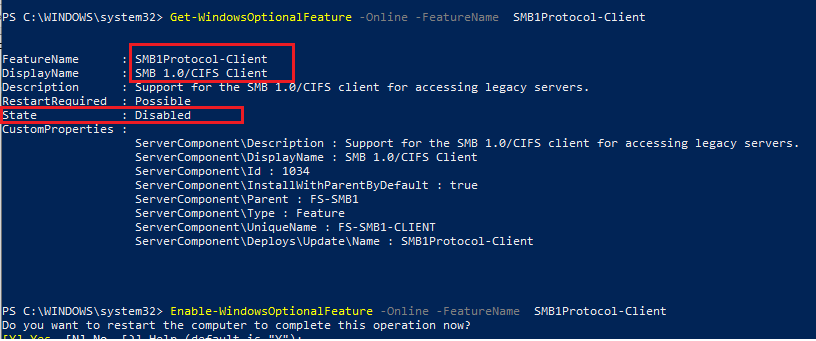

Запустите консоль PowerShell и проверьте, что SMB1Protocol-Client отключен ( State: Disabled ):

Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

Включите поддержку протокола SMBv1 (потребуется перезагрузка):

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol-Client

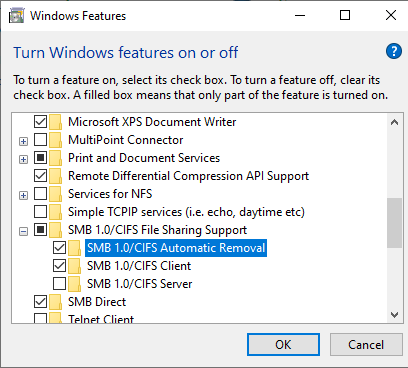

Также вы можете включить/отключить дополнительные компоненты Windows 10 (в том числе SMBv1) из меню optionalfeatures.exe -> SMB 1.0/CIFS File Sharing Support

В Windows 10 1709 и выше клиент SMBv1 автоматически удаляется, если он не использовался более 15 дней (за это отвечает компонент SMB 1.0/CIFS Automatic Removal).

После установки клиента SMBv1, вы должны без проблем подключиться к сетевой папке или принтеру. Однако, нужно понимать, что использование данного обходного решения не рекомендовано, т.к. подвергает вашу систему опасности.